Pc zombie, spim, spear, phishing, ronsamware, spam y scam

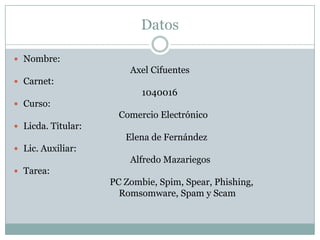

- 1. Datos Nombre: Axel Cifuentes Carnet: 1040016 Curso: Comercio Electrónico Licda. Titular: Elena de Fernández Lic. Auxiliar: Alfredo Mazariegos Tarea: PC Zombie, Spim, Spear, Phishing, Romsomware, Spam y Scam

- 2. Índice Datos…………………………………………………… 1 Índice………………………………………………….. 2 PC Zombie………………………………………….. 3 Software utilizado para crear Zombie…. 4 Spear…………………………………………………… 5 Características…………………………………….. 6 Tecnología y Software………………………….. 7 Spim…………………………………………………….. 8 Características……………………………………… 9 Tecnologías de protección…………………….10 Phishing………………………………………………..11 Como protegernos……………………………….12 Ransomware…………………………………………13 Forma de actuar de un Ransomware……14 Spam…………………………………………………….15 Tipos de Spam……………………………………….16 Como defenderse del correo Spam……… 17 Scam……………………………………………………..18

- 3. Pc Zombie Los ordenadores zombi, controlados a distancia sin que su usuario lo sepa, son utilizados por las redes de ciberdelitos. En todo el mundo se calcula que existen unos 100 millones de equipos comprometidos. Mediante virus informáticos que sirven de llave a programas creados con tal propósito, el computador director se infiltra secretamente en el computador de su víctima y lo usa para actividades ilegales. El usuario normalmente no sabe que su computador está comprometido y lo puede seguir usando, aunque pueda notar que su rendimiento ha bajado considerablemente. Se alquila a otros delincuentes o empresas poco escrupulosas. Los directores viven cómodamente gracias a los ingresos que obtienen con el alquiler de su red de esclavos a otros ciberdelincuentes. Para extender su alcance, pueden esconder virus de tipo troyano en archivos atractivos en redes P2P o portales de descarga directa gratuitos, por ejemplo. El computador zombie comienza a enviar una gran cantidad de mensajes spam o ataques a páginas Web y se convierte en punto central de investigaciones de posibles actividades ilegales. El usuario puede encontrar que su ISP (proveedor de servicios de Internet) ha cancelado su conexión a la red o puede estar siendo investigado por la policía especializada en delitos informáticos, lo que, sin embargo, no significa una gran pérdida para un director en el caso de tener varios computadores disponibles. Por lo menos en un caso una investigación consiguió averiguar que un solo hacker había conseguido el control de un millón y medio de ordenadores, utilizándolos como plataforma para sus ataques.

- 4. Software Utilizado para crear un Zombie Rootkit No se considera un malware, ya que hay usos legítimos en la creación de redes. Sin embargo estos pueden ser usados en equipos de desino al azar en internet. Una vez que un ordenador recoge un rootkit, se convierte en cómplice dispuesto del hacker. Seguir ciegamente las instrucciones.

- 5. Spear Es un intento de suplantación de identidad de correo electrónico de fraude a una organización especifica, que busca acceso a los datos confidenciales.

- 6. Características La fuente aparente ser una persona conicidad y de confianza. La persona que hace la solicitud parece tener una base lógica. El uso de detalles disponibles para hacer que el mensaje parezca autentico.

- 7. Tecnologías y Software Web Falsas Loterías Falsas Una web muy usada por los usuarios

- 8. SPIM Es como se denomina a este tipo de mensajes no deseados basura, son mensajes publicitarios procedentes de un usuario que no aparece en nuestra lista de contactos y que pretende vendernos algo. Una forma de Spam que cada día se hace mas popular, y que amenaza con saturar nuestro internet. El Spim se avecina como la próxima lacra que fastidie el uso de las aplicaciones de mensajería instantánea como el MSM Messenger, Yahoo Messenger, ICQ, y otros. Consiste en reproducir el fenómeno del Spam en estos programas mediante envió de mensajes publicitarios no deseados. Su nombre viene del prefijo del Spam.

- 9. Características La dirección no es conocida por el usuario y habitualmente esta falseada. No se puede responder al correo porque generalmente no tiene dirección de respuesta. Presenta un asunto llamativo. La mayoría están en ingles pero ya empiezan a ser comunes en español.

- 10. Tecnología de Protección Consejos Filtrado de • No publicar direcciones de correos correos electrónicos como paginas web. electrónicos •No reenviar cartas en cadena Antivirus. , peticiones o alertas de antivirus dudosas. •Tener un antivirus. •Disponer de varias direcciones de correo (darles uso separado).

- 11. Phishing Es una forma de estafa bancaria, basada en el envió de mensajes electrónicos fraudulentos. Básicamente es una forma de correo electrónico no solicitado, que pretende obtener información confidencial mediante la suplantación de las paginas de acceso a un servicio de banca electrónica. Es la capacidad de duplicar una pagina web para hacer creer al visitante que se encuentra en la pagina original en lugar de la copiada. Normalmente se utiliza con fin delictivo de duplicar las paginas de los bancos conocidos y enviando indiscriminadamente correos para que se acceda a esta pagina actualizando los datos de acceso al banco.

- 12. Como protegerse Nunca responder a solicitudes de información. Las entidades u organizaciones nunca piden contraseñas o números de tarjetas de crédito. Para visitar sitios web hacerlo desde la URL y no en enlaces de cualquier sitio. Macfee virus scan plus Panda 2008.

- 13. Ramsonware Es técnicamente un programa. En lo fundamental se hace cargo de tu computadora, y a continuación , requiere que pagues para obtener tu sistema y volverá a la normalidad. Usualmente infecta tu sistema atreves de un sitio web, atreves de una ventana pup-up, peor puede venir atreves de un archivo adjunto en un correo electrónico un descarga. Mas que probable te aparecerá una pantalla que si no pagas a tiempo se dañara tu computadora si no pagas a tiempo. Se requiere que pagues de una forma determinada y a su vez se te dará un código para desactivar el software y detener el daño.

- 14. Formas de Actuar de un Ramsonware El programa te dirá que destruirá un archivo cada 30 minutos hasta que se pague el rescate. Este programa parece muy malo pero en realidad no hace daño a tu equipo. el programa encripta o secuestra tus correos electrónicos, uno por uno hasta que sea necesario pagar, alguna información de los correos no puede ser recuperada por eso algunos deciden pagar El programa encripta archivos que el usuario usa frecuentemente, muchos son importantes para el usuario , también utilizan un criptovirus para ellos. Llena tus archivos de links o archivos de pornografía para ridiculizarte y así obligarte a pagar.

- 15. SPAM Se le llama spam a la practica de envió indiscriminado de mensajes de correo electrónico no solicitados. Generalmente, se trata de publicidad de productos, servicios o de paginas web. Todos aquellos que tenemos un correo electrónico recibimos a diario varios mensajes no solicitados sobre todo que no nos interesan. Actualmente, se calcula que entre 60 % y 80% de los mails ( varios millones por día) se envían no solicitados, o sea spam

- 16. Tipos de SPAM Productos • Financieros • Adultos • Salud • Engaños • Internet • Ocio • Fraudes • POLÍTICOS • RELIGIÓN • OTROS

- 17. ¿Cómo defenderse del correo spam? Pasara a una Conectarse a pantalla donde hay que escribir el Internet mail Escriba la Clickea Proyect dirección it www.recptcha.ne t A partir de ahí cada vez que alguien Elegir la opción reciba tu correo PROYECT YOUR tendrá que escribir MAIL una clave como la que escribes cuando te suscribes a un sitio por seguridad

- 18. Scam Es un tipo muy conocido de mensajes de correo electrónico que circula por la red y en los que se ofrece ganar grandes cantidades de dinero sencillas cuando la intención de los remitentes es la estafar a los destinatarios. Es la captación de personas por medio de correos electrónicos, chats, irs, etc., donde empresas ficticias le ofrecen trabajar cómodamente desde su casa y cobrando unos beneficios muy altos. Sin saberlo, la victima esta blanqueando dinero obtenido por medio de Phishing.