segurtasuna

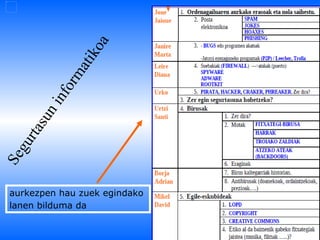

- 1. Segurtasun informatikoa aurkezpen hau zuek egindako lanen bilduma da

- 4. AURKIBIDEA ORDENAGAILUAREN AURKAKO ARAZOAK POSTA ELEKTRONIKOA .

- 10. Jone Dunjo Jaione Marijuan 1.C

- 11. Bugs edo programaren akatsak eta Jatorri ezezaguneko programak Marta eta Janire

- 12. Bugs edo programaren akatsak

- 24. Amaiera

- 25. AURKIBIDEA · Zure ordenagailuari kalte egiten dizkioten programak - Adware - Spyware 1-Zer dira? 2-Nola sartzen dira gure ordenagailuetan ? 3-Zein informazio atera diezagukete? 4-Zein dira spyware ezagunenak ? - Rootkit · Guzti hori sahiesteko: - Firewall · Infekzioen sintomak

- 32. Firewall Suebakia (firewall) zure ordenagailutik edo zure ordenagailura egiten diren konexioak kontrolatzen dituen softwarea da. Segurtasun maila handia ematen du, eta egon daitezkeen erasoetatik babesten zaitu, baina bi dira haren alde txarrak. Internetekin komunikatzeko programa behar baduzu, eMule esaterako, komunikatzeko atakak irekiak beharko ditu honek, bestela gaizki ibiliko litzake. Firewall-i adierazi beharko diozu zure ordenagailutik zein programak atera ditzaketen datuak. Gehienetan, firewall-ek hautematen du ataka baten bidez zein programak nahi duen komunikatzea eta baimena ematen diozun edo ez galdetuko dizu .

- 34. ORDENAGAILU ERASOTZAILEAK ETA SEGURTASUN INFORMATIKOA

- 41. Segurtasuna hobetzeko programa erabilenak PANDA MCAFEE NORTON

- 42. EGILE ESKUBIDEAK Urko Vilanova Gutierrez

- 44. Zer Dira Birusak? Programetan ezkutatzen den programa da birusa. • Karpetetan eta beste antzelako dokumentuak kutsatzen ditu. • Beste ordenagailuak kutsatzeko gai da ere. • Maltzurkeriaz egiten dute beraien lana, erabiltzailearen baimenik gabe, ezkutatuz eta inor konturatu gabe.

- 45. BIRUS MOTAK

- 46. FITXATEGI BIRUSAK • Birus-mota zaharrena da. Fitxategi exekutagarriak kutsatzen dituzte. • Kutsatutako fitxategiren bat exekutatzean birusa aktibatzen dugu, berak nahi dituen eragin kaltegarriak sortaraziz.

- 47. HARRAK • Ekipoaren komunikaziorako tresnen bidez (messenger, posta elektronikoa…) bidaltzen dira eta biderkatu egiten dira. • Ez dute fitxategirik kutsatzen.

- 49. Behin gure ordenagailuan sartuta, gure ordenagailua kontrolatzeko aukera ematen dion “atzeko atea” (backdoor) zabaltzen dute. Gure ekipoa nolabaiteko sare-zerbitzari bihurtzen dute asmo gaiztoko erabiltzaileen helmenean. Ekipoaren segurtasuna eta gure datuen eta ekintzen konfidentzialtasuna arriskuan jarriz. BACKDOORS (ATZEKO ATEAK)

- 50. Txantxa sinpleak (pantailaren itxuraren aldaketa, portaera arraroak,...), ekipoa erabiltzeko zailtasunak (blokeoak, errendimenduaren jaitsiera..) informazio lapurreta, datuen galera, sistema eragilearen suntsidura… Kalteak hardware-ean ere gerta daitezke, edo gutxienez bere ezinerabiltasuna, firmware-ean edo BIOSen egindako aldaketei esker ERAGINAK

- 51. Birus Biziduna

- 53. BIRUS KALTEGARRIAK HISTORIAN ETA ANTIBIRUSAK

- 57. BIRUSEN PROZESUA Irekitzean, Ateratzen da MEZUAK BIRUSA ETA KARPETAK ETA SISTEMA SUNTSITZEN HASTEN DA ORDUAN PENTSASTZEN HASTEN DA ORDENAGAILUA ETA…. ANTIBIRUSARENGANA JOTZEA ERABAKITZEN DU ETA HARK SUNTSITZEN DU

- 58. A N T I B I R u S a

- 69. Prezioak -McFee -Avira -Gdata -Symantec

- 71. EGILE-ESKUBIDEAK David alvarez eta mikel merchan

Notas del editor

- <object width=&quot;425&quot; height=&quot;344&quot;><param name=&quot;movie&quot; value=&quot;http://www.youtube.com/v/v9_cQpnodOU&hl=es_ES&fs=1&&quot;></param><param name=&quot;allowFullScreen&quot; value=&quot;true&quot;></param><param name=&quot;allowscriptaccess&quot; value=&quot;always&quot;></param><embed src=&quot;http://www.youtube.com/v/v9_cQpnodOU&hl=es_ES&fs=1&&quot; type=&quot;application/x-shockwave-flash&quot; allowscriptaccess=&quot;always&quot; allowfullscreen=&quot;true&quot; width=&quot;425&quot; height=&quot;344&quot;></embed></object>

- <object width=&quot;425&quot; height=&quot;344&quot;><param name=&quot;movie&quot; value=&quot;http://www.youtube.com/v/w49jMRB16eU&hl=es_ES&fs=1&&quot;></param><param name=&quot;allowFullScreen&quot; value=&quot;true&quot;></param><param name=&quot;allowscriptaccess&quot; value=&quot;always&quot;></param><embed src=&quot;http://www.youtube.com/v/w49jMRB16eU&hl=es_ES&fs=1&&quot; type=&quot;application/x-shockwave-flash&quot; allowscriptaccess=&quot;always&quot; allowfullscreen=&quot;true&quot; width=&quot;425&quot; height=&quot;344&quot;></embed></object>

- <object width=&quot;425&quot; height=&quot;344&quot;><param name=&quot;movie&quot; value=&quot;http://www.youtube.com/v/s2q0corHX8o&hl=es_ES&fs=1&&quot;></param><param name=&quot;allowFullScreen&quot; value=&quot;true&quot;></param><param name=&quot;allowscriptaccess&quot; value=&quot;always&quot;></param><embed src=&quot;http://www.youtube.com/v/s2q0corHX8o&hl=es_ES&fs=1&&quot; type=&quot;application/x-shockwave-flash&quot; allowscriptaccess=&quot;always&quot; allowfullscreen=&quot;true&quot; width=&quot;425&quot; height=&quot;344&quot;></embed></object>

- <object width=&quot;425&quot; height=&quot;344&quot;><param name=&quot;movie&quot; value=&quot;http://www.youtube.com/v/vKo9RSGBm-k&hl=es_ES&fs=1&&quot;></param><param name=&quot;allowFullScreen&quot; value=&quot;true&quot;></param><param name=&quot;allowscriptaccess&quot; value=&quot;always&quot;></param><embed src=&quot;http://www.youtube.com/v/vKo9RSGBm-k&hl=es_ES&fs=1&&quot; type=&quot;application/x-shockwave-flash&quot; allowscriptaccess=&quot;always&quot; allowfullscreen=&quot;true&quot; width=&quot;425&quot; height=&quot;344&quot;></embed></object>

- <object width=&quot;425&quot; height=&quot;344&quot;><param name=&quot;movie&quot; value=&quot;http://www.youtube.com/v/8hOK4R_8UdM&hl=es_ES&fs=1&&quot;></param><param name=&quot;allowFullScreen&quot; value=&quot;true&quot;></param><param name=&quot;allowscriptaccess&quot; value=&quot;always&quot;></param><embed src=&quot;http://www.youtube.com/v/8hOK4R_8UdM&hl=es_ES&fs=1&&quot; type=&quot;application/x-shockwave-flash&quot; allowscriptaccess=&quot;always&quot; allowfullscreen=&quot;true&quot; width=&quot;425&quot; height=&quot;344&quot;></embed></object>