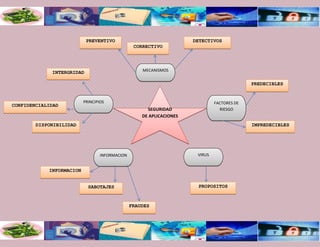

Mapa aplicaciones

•Descargar como DOCX, PDF•

0 recomendaciones•125 vistas

Denunciar

Compartir

Denunciar

Compartir

Más contenido relacionado

La actualidad más candente

La actualidad más candente (17)

Administración de la seguridad de la tecnología y comunicación

Administración de la seguridad de la tecnología y comunicación

Destacado

Destacado (12)

Ouderportaal parnassys - instructie Morgenster Zwolle

Ouderportaal parnassys - instructie Morgenster Zwolle