Интегрированная система безопасности S'tern

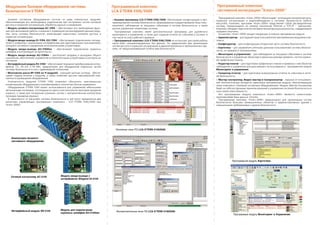

- 1. Базовая программа LCA S’TERN 5100/5500»» обеспечивает конфигурацию и про- граммирование системы безопасности, формирование и редактирование базы поль- зователей, наблюдение за текущими событиями в системе безопасности, а также ручное управление элементами системы. Программный комплекс имеет дополнительные программы для удалённого мониторинга и управления, а также для создания отчётов по событиям в системе, в том числе по учёту рабочего времени. Программный комплекс LCA S’TERN 5100/5500»» не использует для своей работы каких-либо специализированных баз данных. Он предназначен для организации систем доступа и охранной сигнализации в административных и промышленных зда- ниях, не предусматривающих особых мер безопасности Модульное базовое оборудование системы безопасности S’TERN Программный комплекс LCA S’TERN 5100/5500 Программный комплекс «Ключ-2000» обеспечивает интеграцию контроля доступа, охранной сигнализации и видеонаблюдения в системах безопасности любого масштаба. Комплекс программ «Ключ-2000» представляет собой распределённую систему, базирующуюся на сетевой технологии Ethernet и TCP/IP – протоколах. Комплекс обладает практически неограниченной функциональностью, определяемой нуждами заказчика. В комплекс «Ключ-2000» входят следующие основные программные модули: Администратор»» – для задания прав пользователей программными модулями ком- плекса. Конфигуратор»» – для конфигурации аппаратной части системы безопасности. Картотека»» – для управления учётными данными пользователей системы безопас- ности, их правами и полномочиями. Мониторинг и управление»» – для наблюдения за текущими событиями в системе безопасности и управления объектами в реальном режиме времени с использовани- ем графических планов. Редактор планов»» – для подготовки графических планов и привязки к ним объектов наблюдения и управления для дальнейшего использования в программном модуле Мониторинг и управление. Генератор отчетов»» – для подготовки всевозможных отчётов по событиям в систе- ме безопасности. Мастер-контроллер, Видео-мастер и Синхронизатор»» - скрытые от пользовате- лей технологические аппаратно зависимые программные модули, обеспечивающие связь комплекса с базовым системным оборудованием. Модуль Мастер-Контроллер берёт на себя все функции принятия решений и управления системой безопасности в зоне своей ответственности. Все программные модули комплекса «Ключ-2000» являются клиентскими приложениями базы данных «Oracle». Программный комплекс «Ключ-2000» предназначен для организации систем безопасности больших промышленных объектов и административных зданий с повышенными требованиями к уровню безопасности. Программный комплекс системной интеграции “Ключ-2000” Сетевой контроллер АС-5104 Модуль ввода-вывода с интерфейсом Wiegand IO-5104 Интерфейсный модуль RS-5104 Модуль для подключения охранных шлейфов AU-5104sec Компоновка базового системного оборудования Базовое системное оборудование состоит из ряда компактных модулей, обеспечивающих все необходимые подключения при построении систем контроля доступа и охранной сигнализации, обработку данных и управление. Модуль сетевого контроллера AC-5104»» – обеспечивает все необходимые функ- ции для автономной работы и внешнего управления контролируемой данным моду- лем части системы безопасности, включающей подсистемы контроля доступа и охранной сигнализации. Модули ввода-вывода IO-5104, IO2-5104»» – обеспечивают подключение считыва- телей и клавиатур с различными интерфейсами для идентификации пользователей, контроля состояния и управления исполнительными устройствами. Модуль ввода-вывода AU-5104Sec»» – обеспечивает подключение охранных шлейфов и контролирует их целостность; Модуль ввода-вывода AU-5104io»» – располагает входами и выходами общего назначения, обеспечивает управление исполнительными устройствами и контроль их состояния. Интерфейсный модуль RS-5104»» – обеспечивает взаимное преобразование интер- фейсов TTL, RS-232 и RS-485, предназначен для объединения отдельных частей системы безопасности в сеть с древовидной топологией. Монтажное шасси BP-5104 на 11 модулей»» - упрощает монтаж системы, обеспе- чивает подвод питания к модулям, а также позволяет достичь максимальной ком- пактности размещения оборудования. Компактность модулей S’TERN 5100 позволяет обеспечить максимальную концентрацию оборудования и минимизировать количество боксов управления. Оборудование S’TERN 5100 может использоваться для управления небольшими автономными системами, состоящими из одного или нескольких проходов (разделов охраны), а также для построения огромных систем с неограниченным количеством проходов (разделов охраны). В зависимости от масштаба системы безопасности в ней могут применяться два различных управляющих программных комплекса - LCA S’TERN 5100/5500 или «Ключ-2000». Основные окна ПО LCA S'TERN 5100/5500 Программынй модуль Картотека. Программый модуль Мониторинг и Управление Вспомогательные окна ПО LCA S'TERN 5100/5500

- 2. Специальные возможности программного комплекса «Ключ-2000» Схема взаимодействия программных и аппаратных модулей S'TERN 03150, Украина, г. Киев, ул. Ямская 72 тел: +38 (044) 4617969, факс: +38 (044) 5864647 email: stern@texpo.kiev.ua www.steelarm.ua Гибкий механизм изменения прав пользователей системы безопасности с возмож-»» ностью установки временных прав, которые автоматически возвращаются к нормаль- ным по истечению указанного срока действия. Жёсткий и мягкий режимы контроля маршрутов движения пользователей в преде-»» лах всего объекта. Специальные режимы доступа: неименное сопровождение, именное сопро-»» вождение, правило двух рук, доступ с подтверждением хозяина помещения, доступ с подтверждением оператора и другие. Разделение установок для пользователей и для проходов обеспечивает гибкий»» механизм применения специальных режимов доступа только для заданных катего- рий пользователей системы безопасности и только для заданных проходов. Возможность быстрой смены правил сопровождения.»» Выбор порядка доступа при сопровождении через двери и через турникеты.»» Разделение зон ответственности операторов системы безопасности размещением»» на их графических планах только необходимых для наблюдения и управления объ- ектов. Отсутствие ограничений на количество работающих в системе программных моду-»» лей (кроме финансовых и производительности сервера). Возможность запуска всего комплекса программ на одном компьютере.»» Возможность интеграции с любыми внешними системами с известными интерфей-»» сами. контроль доступа• охранная сигнализация• интерфейс с системой видеонаблюдения• интегрированная система безопасности Программный модуль Конфигуратор