Software dañino. bim 2 1

•Descargar como DOCX, PDF•

0 recomendaciones•587 vistas

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (20)

Similar a Software dañino. bim 2 1

Similar a Software dañino. bim 2 1 (20)

Más de Miguel Angel Hernandez Lezama

Problemáticas que generan las tic y caracteristicas de una persona creativa

Problemáticas que generan las tic y caracteristicas de una persona creativaMiguel Angel Hernandez Lezama

Más de Miguel Angel Hernandez Lezama (14)

Ficha derechos humanos primera generacion copia - copia

Ficha derechos humanos primera generacion copia - copia

Ficha derechos humanos primera generacion copia - copia

Ficha derechos humanos primera generacion copia - copia

Problemáticas que generan las tic y caracteristicas de una persona creativa

Problemáticas que generan las tic y caracteristicas de una persona creativa

Software dañino. bim 2 1

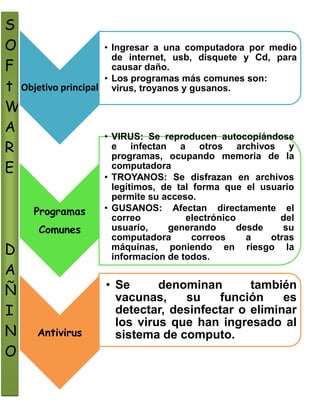

- 1. S O • Ingresar a una computadora por medio de internet, usb, disquete y Cd, para F causar daño. • Los programas más comunes son: t Objetivo principal virus, troyanos y gusanos. W A • VIRUS: Se reproducen autocopiándose R e infectan a otros archivos y programas, ocupando memoria de la E computadora • TROYANOS: Se disfrazan en archivos legítimos, de tal forma que el usuario permite su acceso. Programas • GUSANOS: Afectan directamente el correo electrónico del Comunes usuario, generando desde su computadora correos a otras D máquinas, poniendo en riesgo la informacion de todos. A • Se Ñ vacunas, denominan su también función es I detectar, desinfectar o eliminar los virus que han ingresado al N Antivirus sistema de computo. O