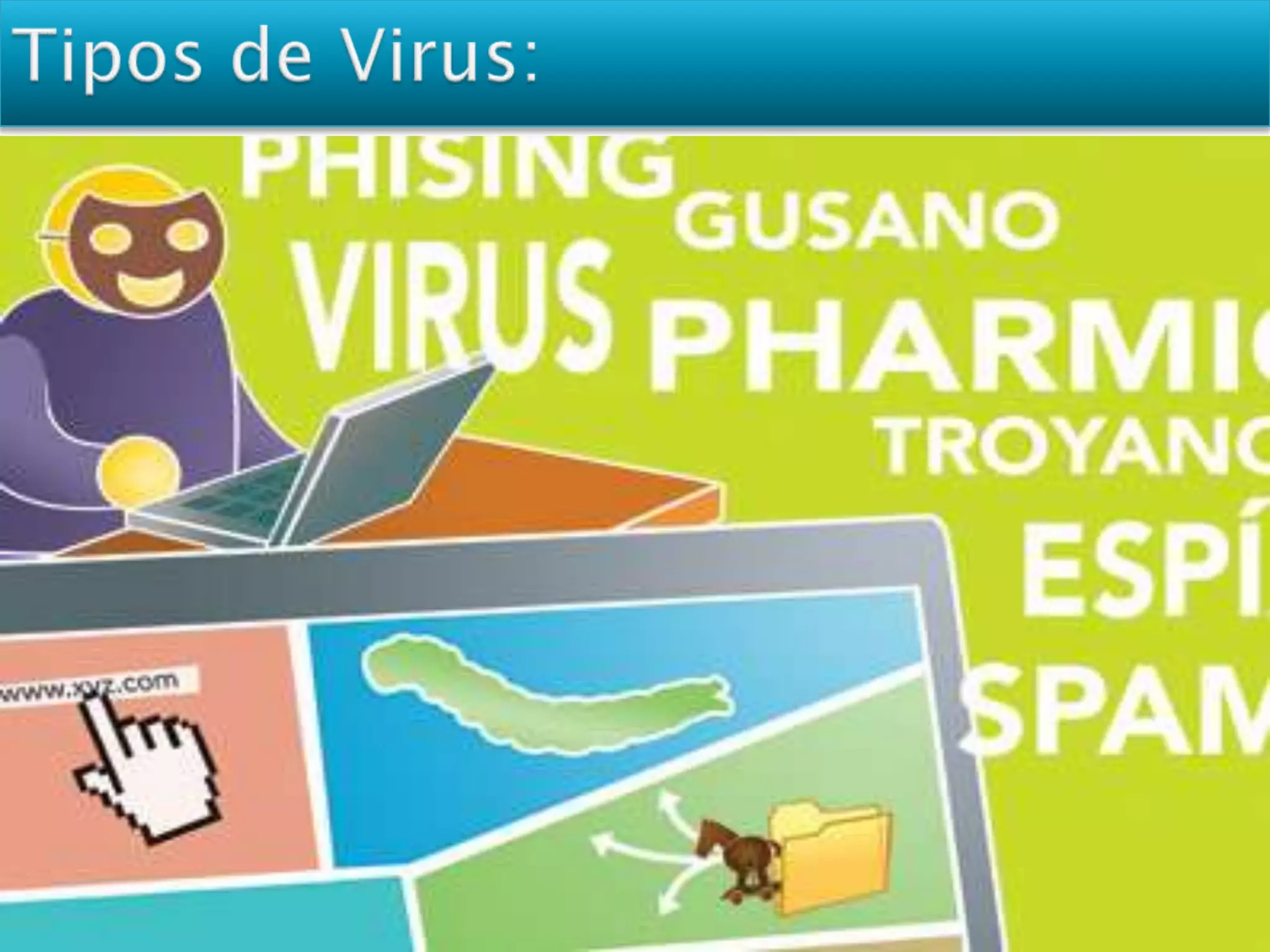

Este documento presenta una lista de 6 estudiantes para el curso 2do 6ta y contiene información sobre la computadora y la sociedad. Explora los impactos positivos y negativos de la tecnología, así como consejos sobre el uso de Internet y la privacidad en línea. También discute temas como la seguridad informática, los delitos cibernéticos, y la propiedad intelectual.