Las tres oraciones son:

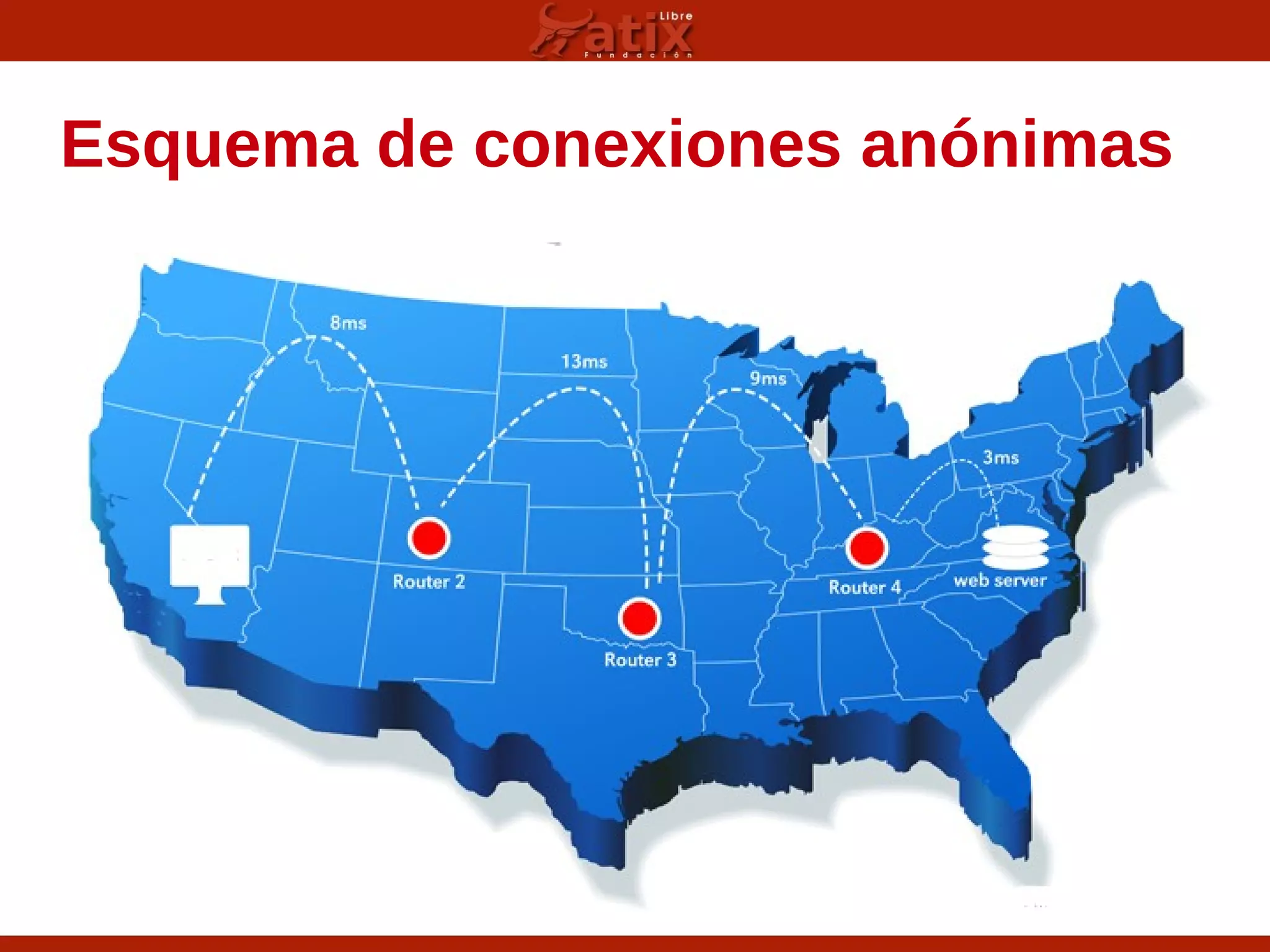

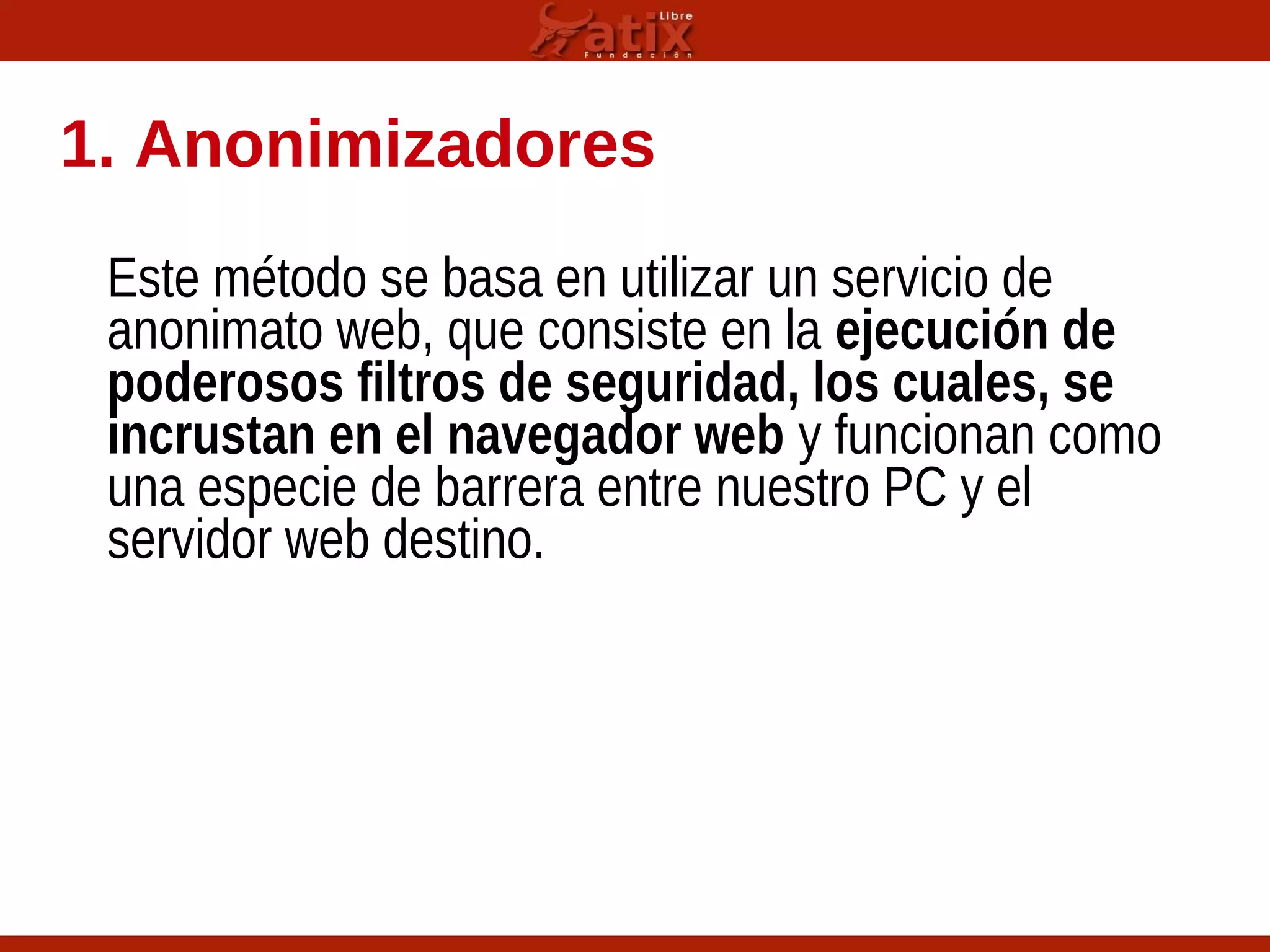

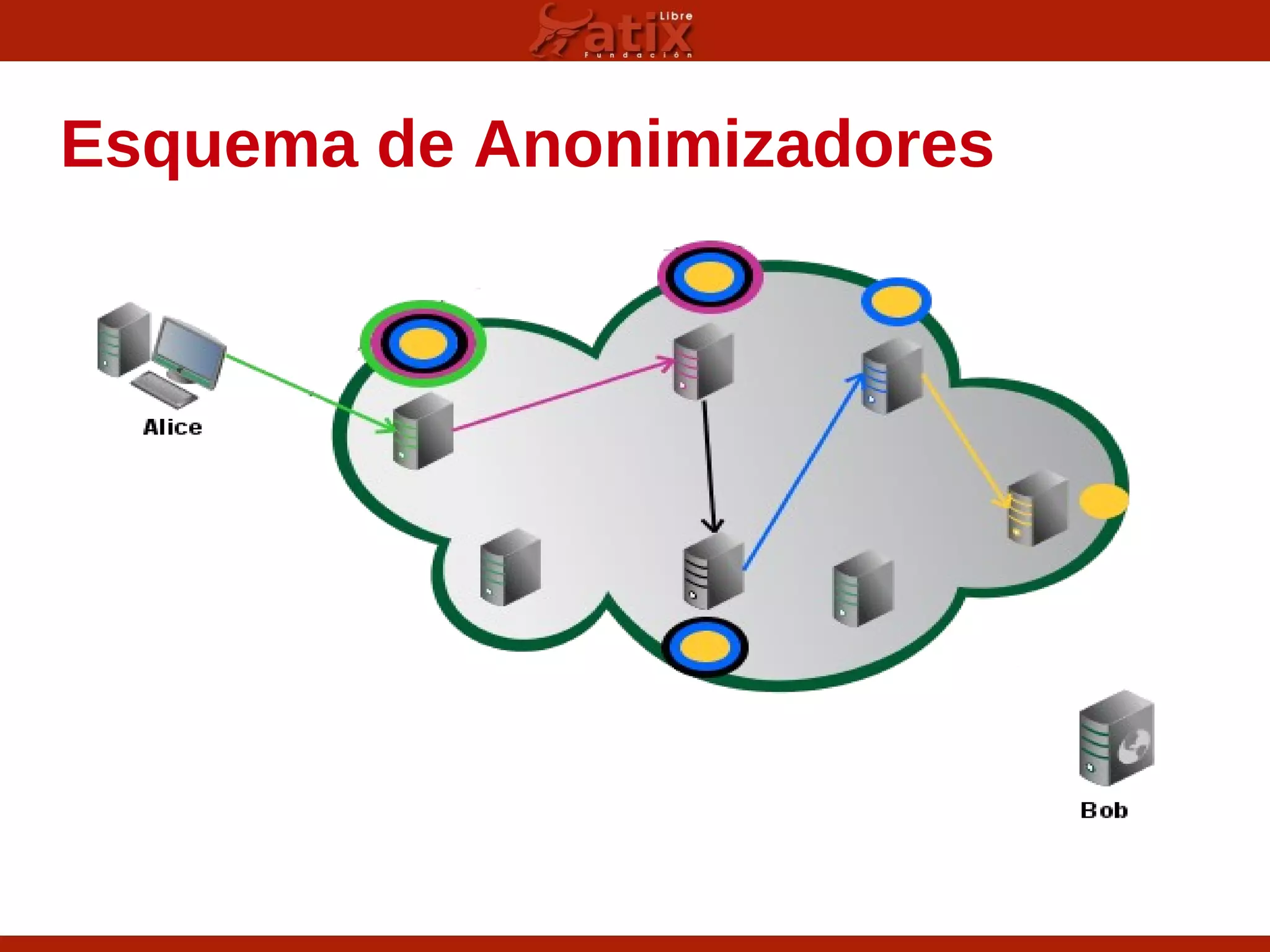

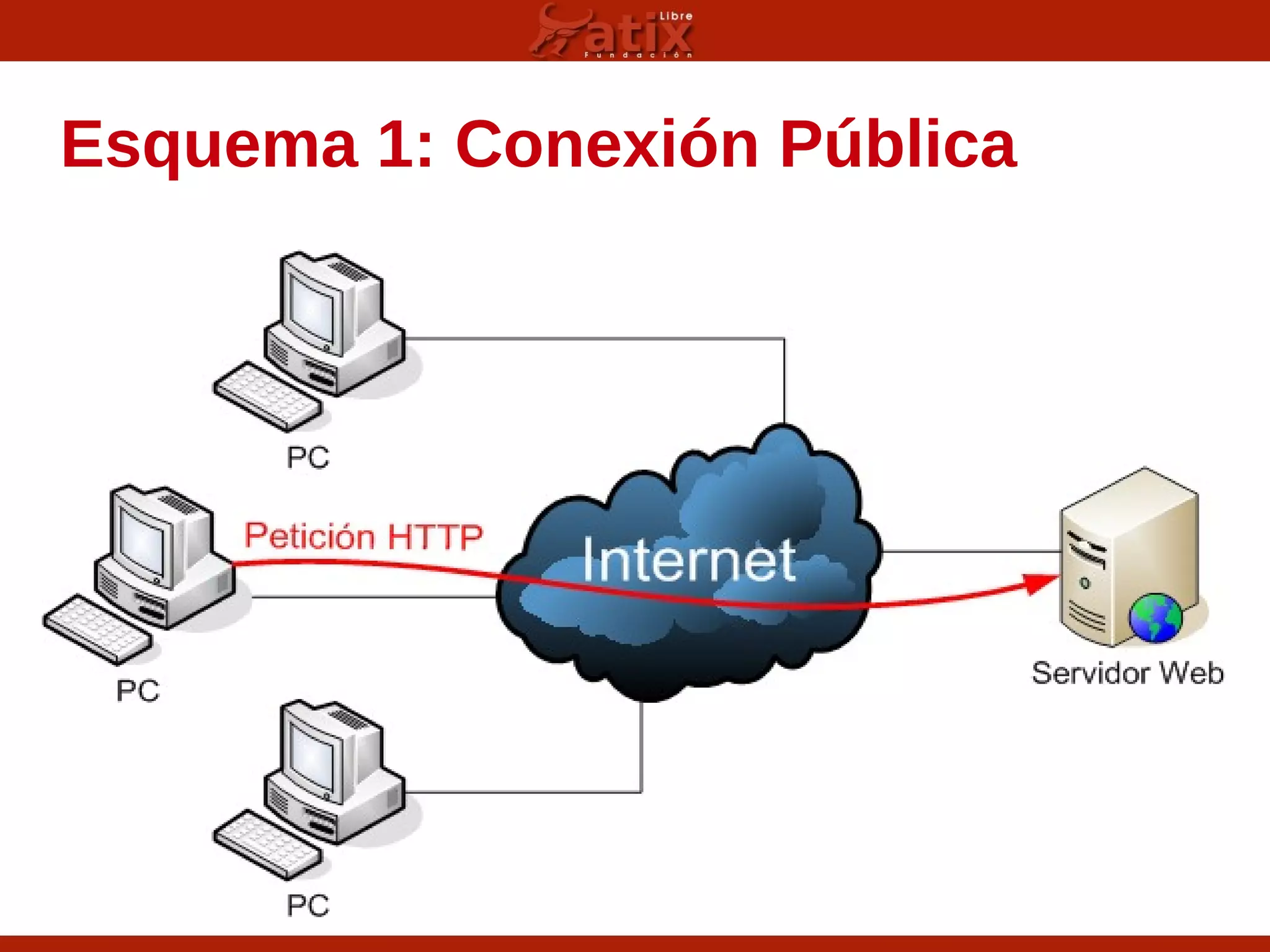

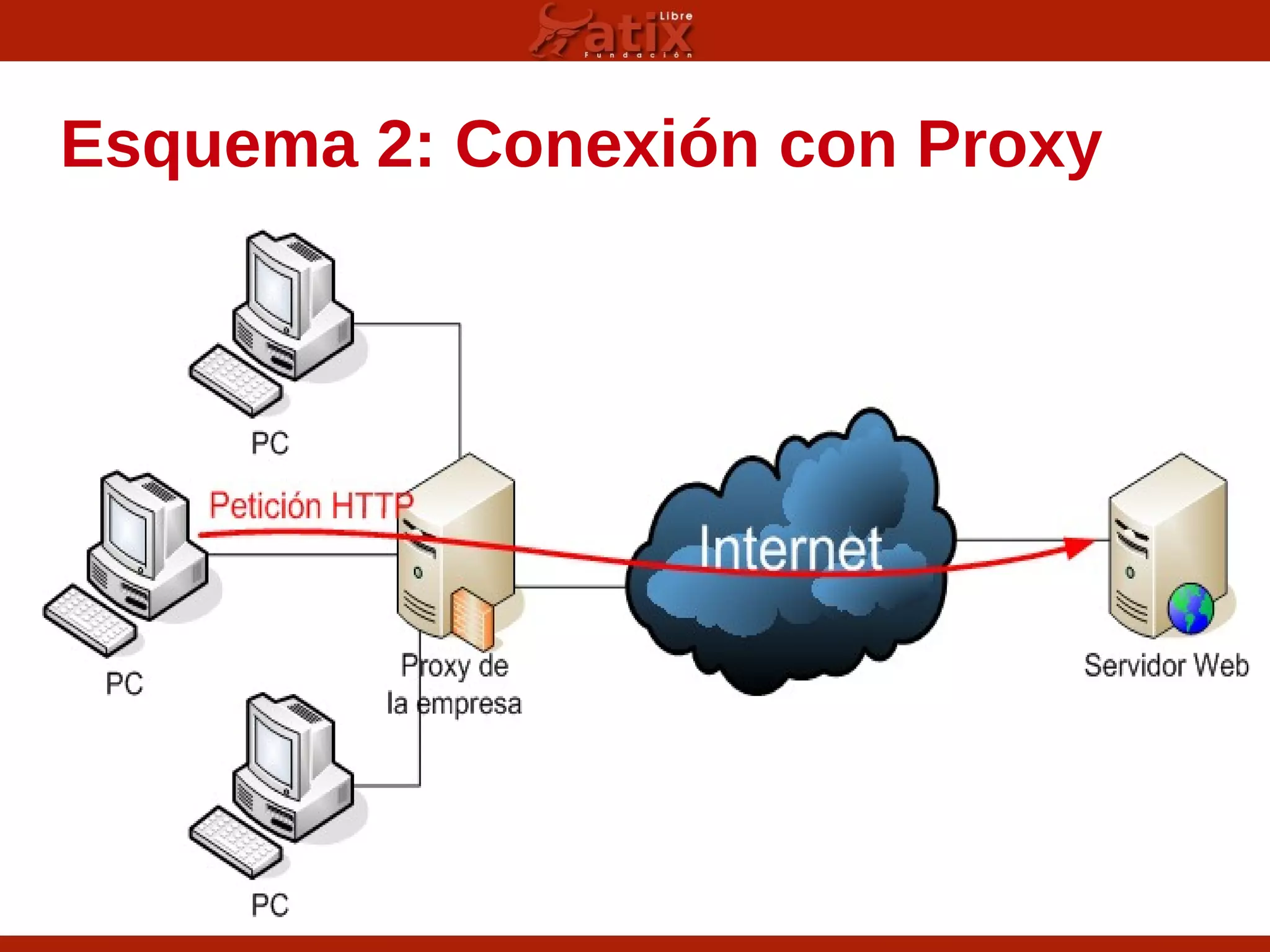

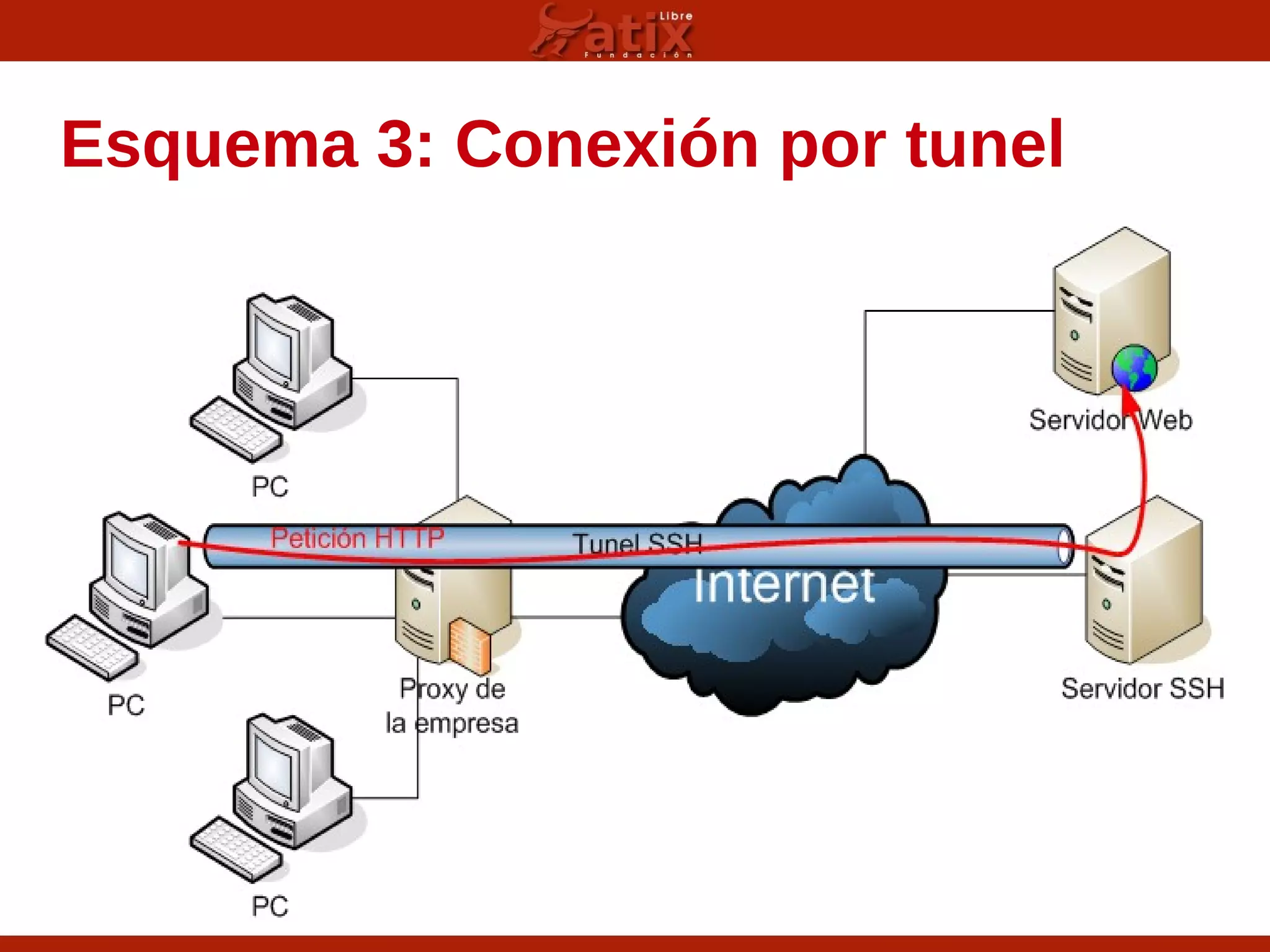

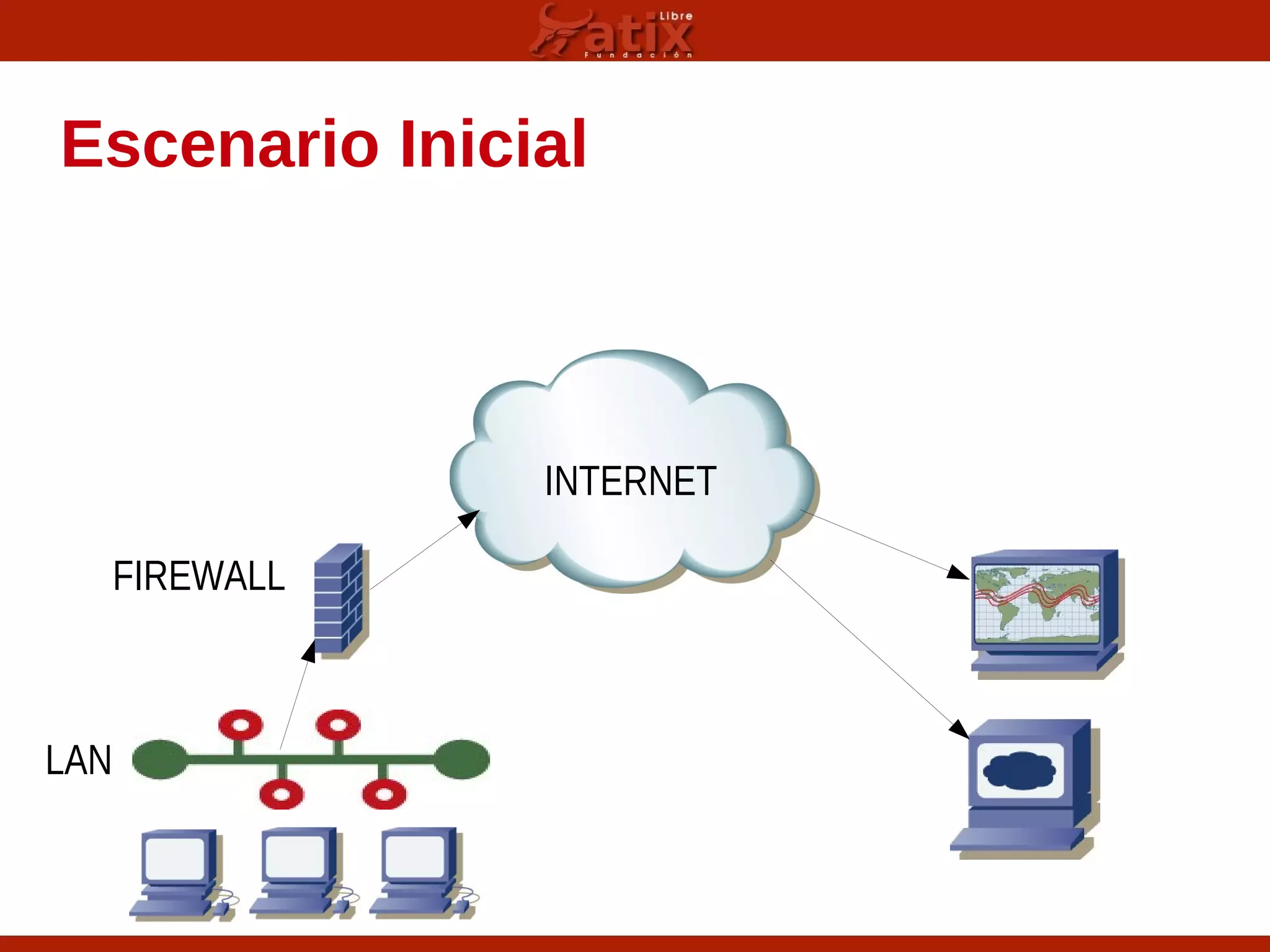

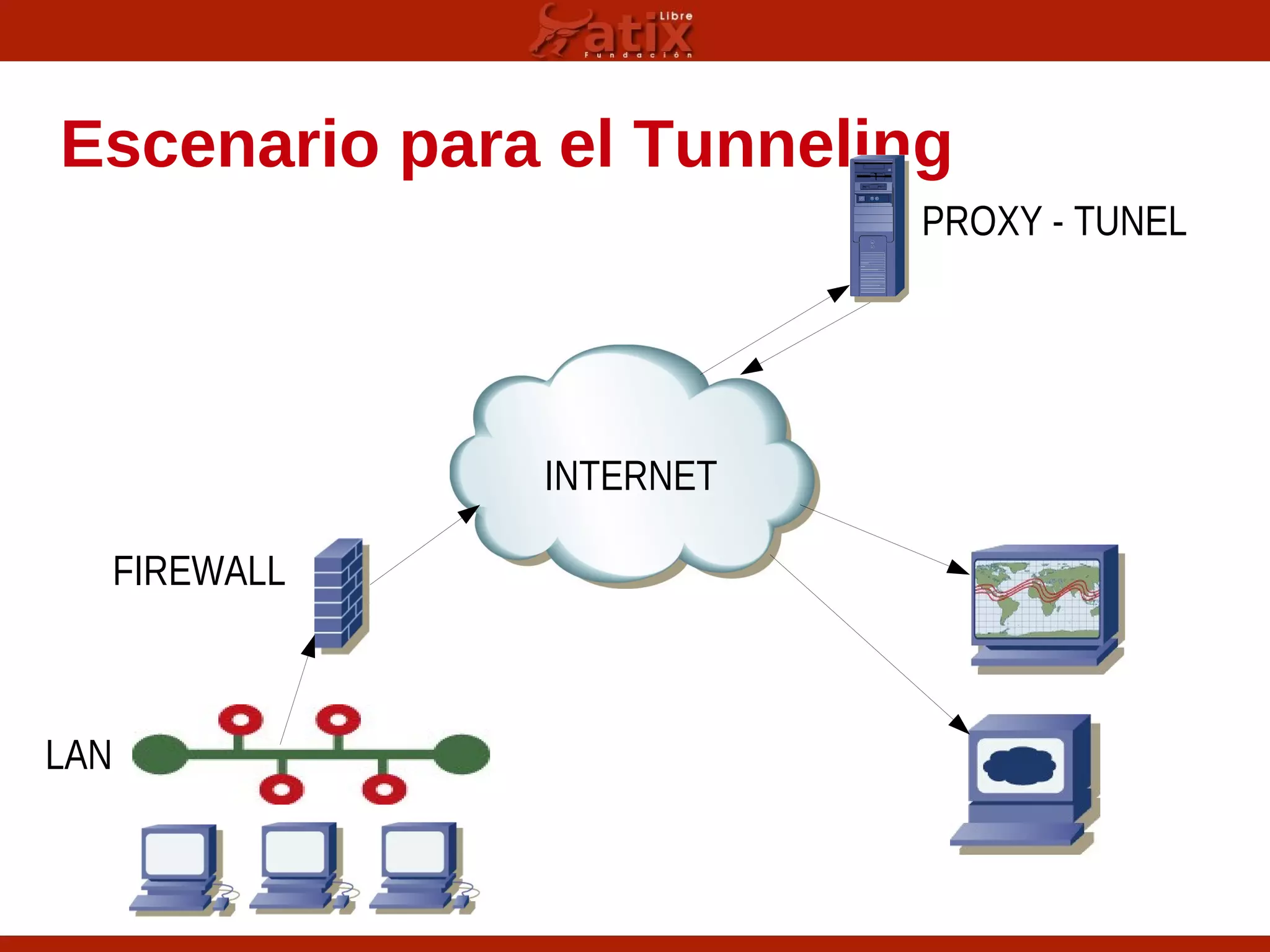

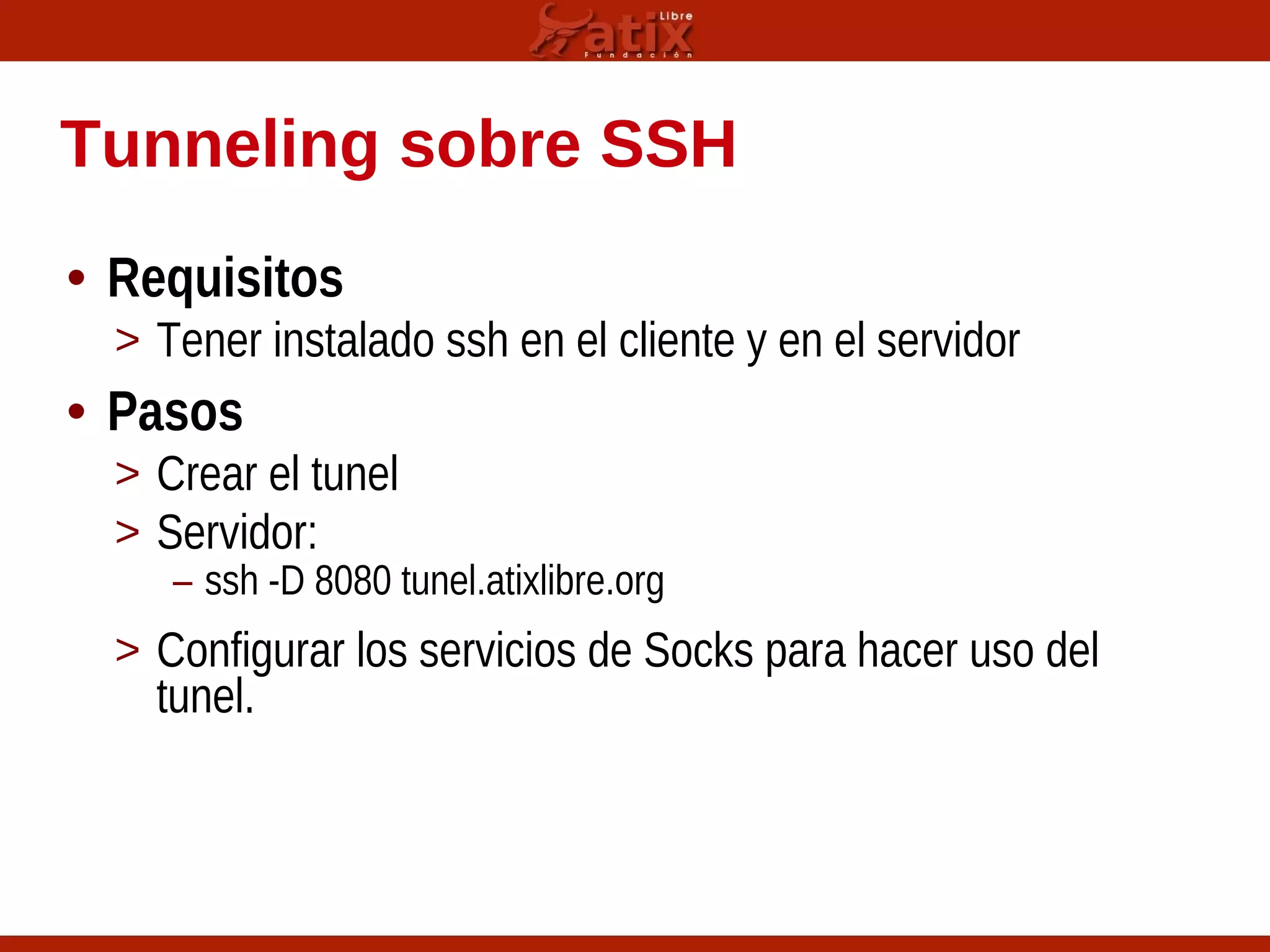

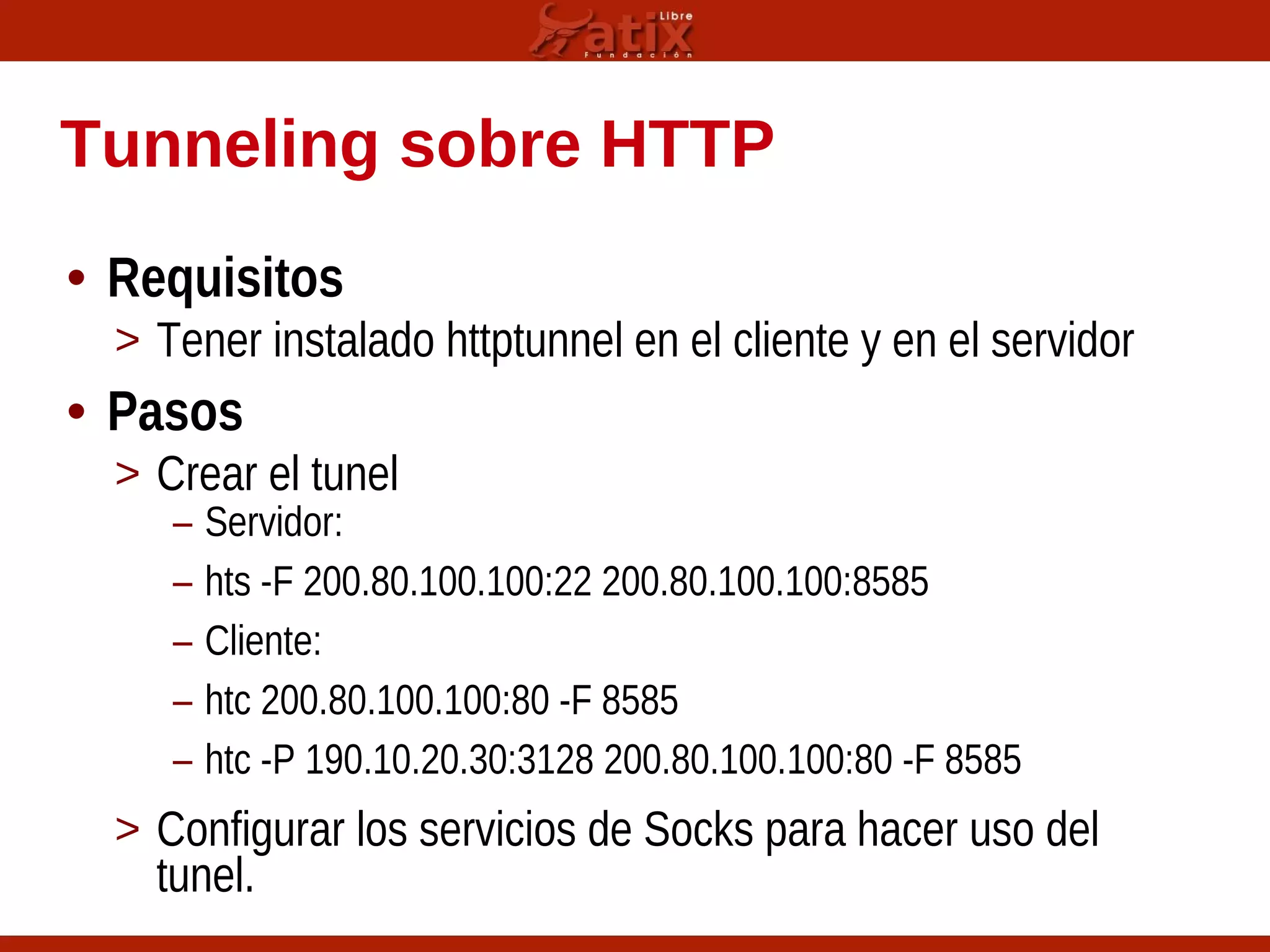

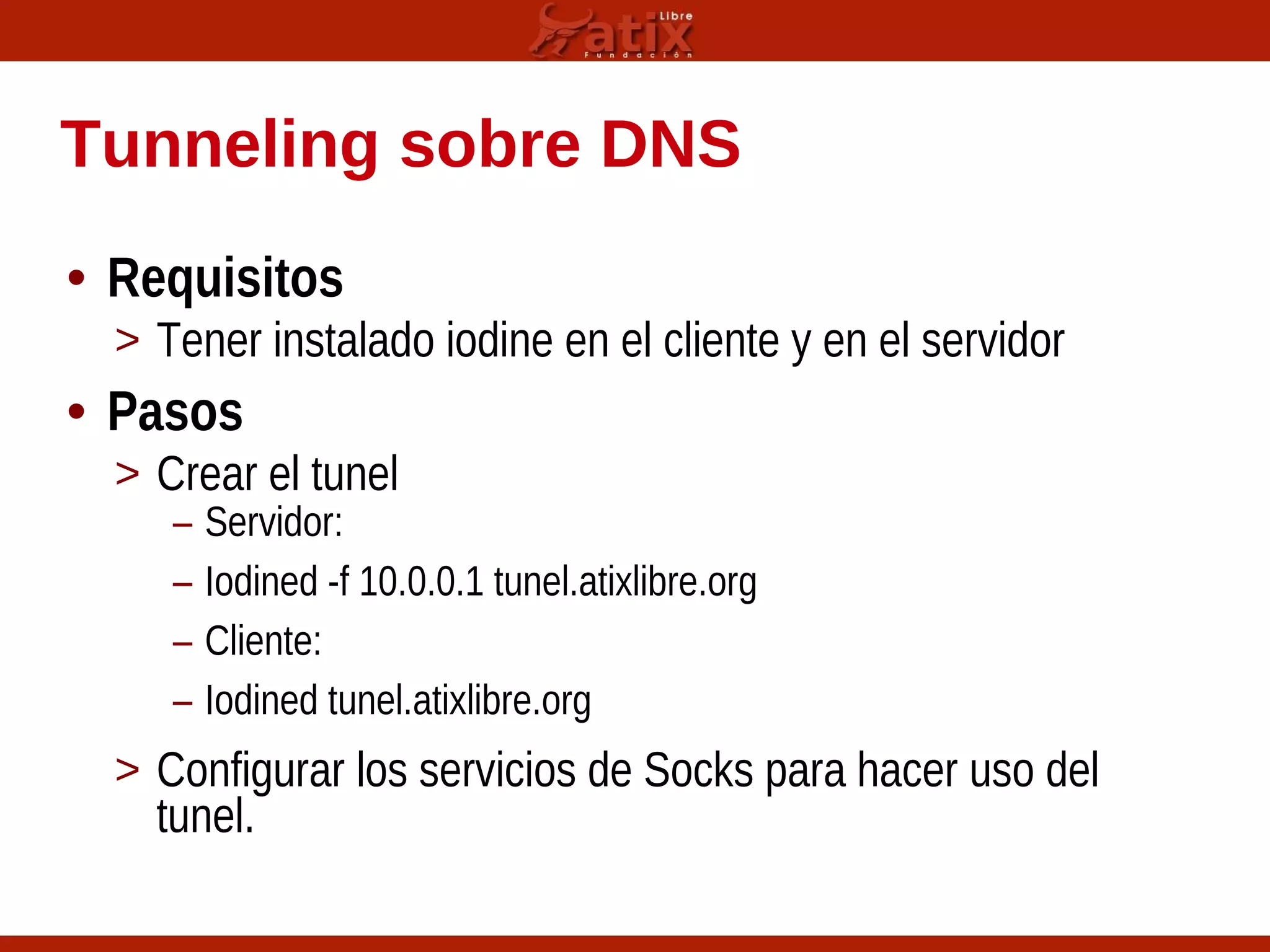

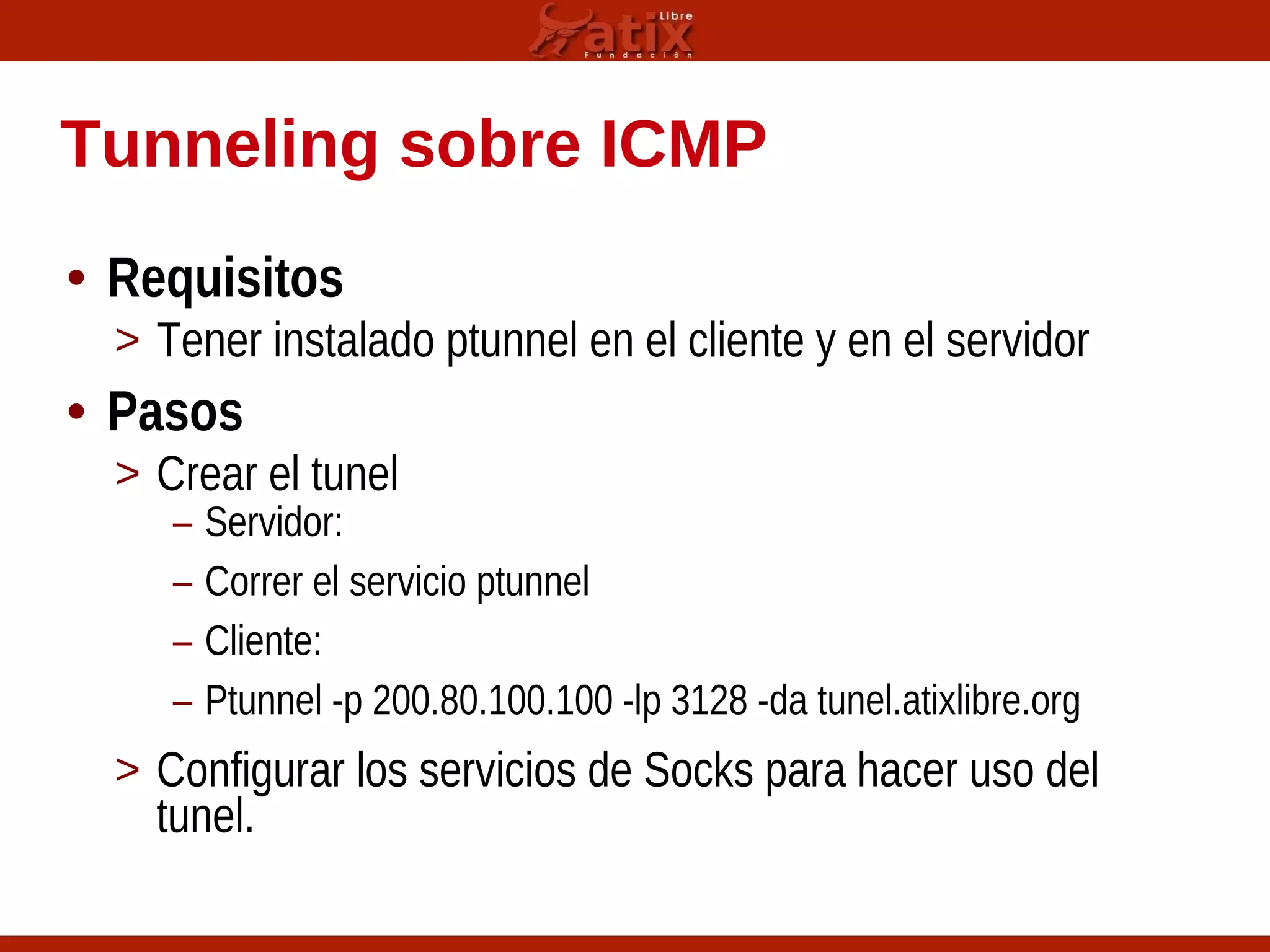

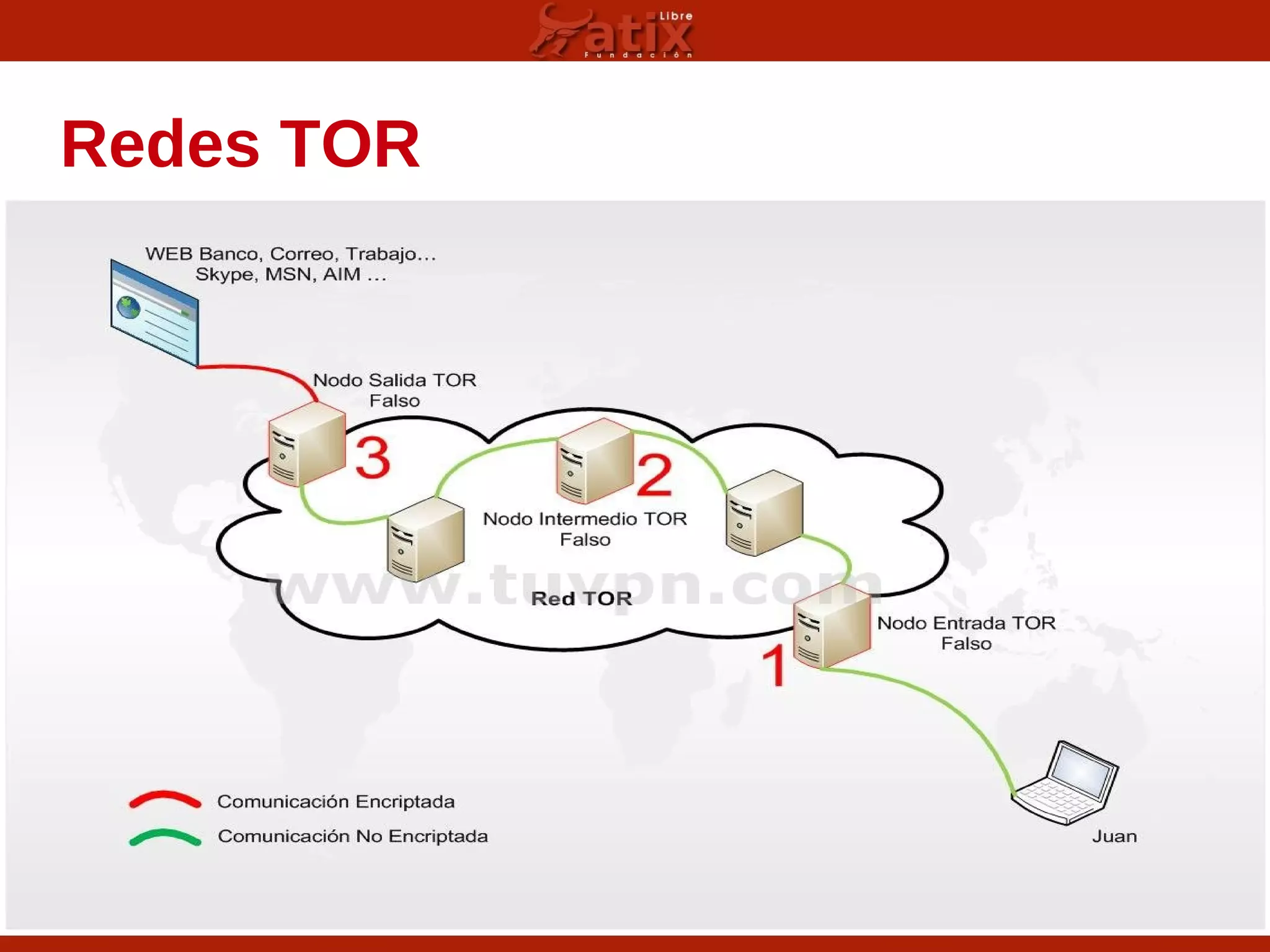

1) El documento describe varios métodos para esquivar restricciones de proxies y firewalls como anonimizadores, proxies, y tunneling sobre protocolos como SSH, HTTP, DNS e ICMP. 2) Los túneles permiten enviar datos a través de otras conexiones de red para encapsular un protocolo sobre otro y crear un túnel. 3) Mientras que las conexiones anónimas son útiles para los usuarios, también plantean desafíos de seguridad para las empresas.