Mapa mental

•Descargar como PPTX, PDF•

1 recomendación•3,391 vistas

Seguridad informática, Mapa mental, Rafael Mariño.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Information security: importance of having defined policy & process

Information security: importance of having defined policy & processInformation Technology Society Nepal

Más contenido relacionado

La actualidad más candente

Information security: importance of having defined policy & process

Information security: importance of having defined policy & processInformation Technology Society Nepal

La actualidad más candente (20)

Information security: importance of having defined policy & process

Information security: importance of having defined policy & process

How is ai important to the future of cyber security

How is ai important to the future of cyber security

CIA Triad in Data Governance, Information Security, and Privacy: Its Role and...

CIA Triad in Data Governance, Information Security, and Privacy: Its Role and...

Security operations center-SOC Presentation-مرکز عملیات امنیت

Security operations center-SOC Presentation-مرکز عملیات امنیت

Planning and Deploying an Effective Vulnerability Management Program

Planning and Deploying an Effective Vulnerability Management Program

Destacado

Destacado (20)

Último

Último (15)

Presentación guía sencilla en Microsoft Excel.pptx

Presentación guía sencilla en Microsoft Excel.pptx

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

KELA Presentacion Costa Rica 2024 - evento Protégeles

KELA Presentacion Costa Rica 2024 - evento Protégeles

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

trabajotecologiaisabella-240424003133-8f126965.pdf

trabajotecologiaisabella-240424003133-8f126965.pdf

Proyecto integrador. Las TIC en la sociedad S4.pptx

Proyecto integrador. Las TIC en la sociedad S4.pptx

Mapa mental

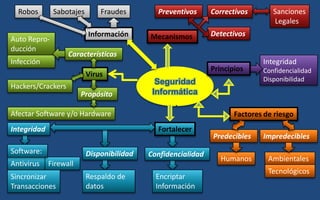

- 1. Sanciones Legales Fraudes Robos Sabotajes Preventivos Correctivos Detectivos Información Mecanismos Auto Repro- ducción Características Integridad Confidencialidad Disponibilidad Infección Principios Seguridad Informática Virus Hackers/Crackers Propósito Afectar Software y/o Hardware Factores de riesgo Fortalecer Integridad Impredecibles Predecibles Software: Disponibilidad Confidencialidad Ambientales Humanos Antivirus Firewall Tecnológicos Respaldo de datos Encriptar Información Sincronizar Transacciones