Formation b2iseconde20102011premiere partie

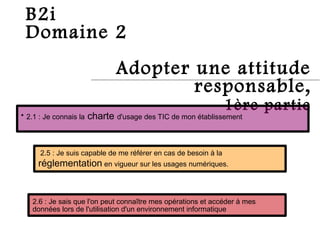

- 1. B2i Domaine 2 Adopter une attitude responsable, 1ère partie 2.1 : Je connais la charte d'usage des TIC de mon établissement 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques. 2.6 : Je sais que l'on peut connaître mes opérations et accéder à mes données lors de l'utilisation d'un environnement informatique

- 2. I. Droit et responsabilité

- 3. Quel document régit vos pratiques, droits et devoirs sur l'outil informatique du lycée

- 4. 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 5. C'est arrivé... L'élève a été sanctionné. Cas Jean est entré dans le système d'exploitation Quel point de la charte a été bafoué 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 6. 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 7. C'est arrivé... L'élève a été sanctionné. Cas Paul a téléchargé un programme de jeu. L'exécutable de ce programme contenait des images pédophiles. Quel(s) point(s) de la charte a (ont) été bafoué(s) 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 8. 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 9. C'est arrivé... L'élève a été sanctionné. Cas Jacques a copié-collé la quasi-totalité de la production qu'il a rendue dans le cadre des T.P.E. Pour le baccalauréat Quel point de la charte a été bafoué 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 10. 2.3 : J'utilise des documents ou des logiciels dans le respect des droits d'auteur et de propriété 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 11. C'est arrivé... L'élève a été sanctionné. Cas Michel a filmé son professeur puis a diffusé le film sur youtube. Quel point de la charte a été bafoué 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 12. 2.2 : Je protège ma vie privée en réfléchissant aux informations personnelles que je communique 2.1 : Je connais la charte d'usage des TIC de mon établissement

- 13. 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques.

- 14. Article 323-1 du code pénal Modifié par Loi n°2004-575 du 21 juin 2004 - art. 45 JORF 22 juin 2004 Le fait d'accéder ou de se maintenir, frauduleusement, dans tout ou partie d'un système de traitement automatisé de données est puni de deux ans d'emprisonnement et de 30000 euros d'amende. Lorsqu'il en est résulté soit la suppression ou la modification de données contenues dans le système, soit une altération du fonctionnement de ce système, la peine est de trois ans d'emprisonnement et de 45000 euros d'amende. Article 323-2 du code pénal Modifié par Loi n°2004-575 du 21 juin 2004 - art. 45 JORF 22 juin 2004 Le fait d'entraver ou de fausser le fonctionnement d'un système de traitement automatisé de données est puni de cinq ans d'emprisonnement et de 75000 euros d'amende. Cas1. Jean est entré dans le système d'exploitation 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques.

- 15. Cas 2 . Paul a téléchargé un programme de jeu. L'exécutable de ce programme contenait des images pédophiles. 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques.

- 16. Article 227-23 du code pénal Modifié par Loi n°2007-297 du 5 mars 2007 - art. 35 JORF 7 mars 2007 Le fait, en vue de sa diffusion, de fixer, d'enregistrer ou de transmettre l'image ou la représentation d'un mineur lorsque cette image ou cette représentation présente un caractère pornographique est puni de cinq ans d'emprisonnement et de 75 000 Euros d'amende. Le fait d'offrir, de rendre disponible ou de diffuser une telle image ou représentation, par quelque moyen que ce soit, de l'importer ou de l'exporter, de la faire importer ou de la faire exporter, est puni des mêmes peines. Les peines sont portées à sept ans d'emprisonnement et à 100 000 Euros d'amende lorsqu'il a été utilisé, pour la diffusion de l'image ou de la représentation du mineur à destination d'un public non déterminé, un réseau de communications électroniques. La tentative des délits prévus aux alinéas précédents est punie des mêmes peines. Le fait de consulter habituellement un service de communication au public en ligne mettant à disposition une telle image ou représentation ou de détenir une telle image ou représentation par quelque moyen que ce soit est puni de deux ans d'emprisonnement et 30000 euros d'amende. Les infractions prévues au présent article sont punies de dix ans d'emprisonnement et de 500 000 Euros d'amende lorsqu'elles sont commises en bande organisée. 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques.

- 17. Cas 3. Jacques a copié-collé la quasi- totalité de la production qu'il a rendue dans le cadre des T.P.E. Pour le baccalauréat Article L122-4 du code de la propriété intellectuelle Créé par Loi 92-597 1992-07-01 annexe JORF 3 juillet 1992 Toute représentation ou reproduction intégrale ou partielle faite sans le consentement de l'auteur ou de ses ayants droit ou ayants cause est illicite. Il en est de même pour la traduction, l'adaptation ou la transformation, l'arrangement ou la reproduction par un art ou un procédé quelconque. 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques.

- 18. DECRET Décret no 92-657 du 13 juillet 1992 relatif à la procédure disciplinaire dans les établissements publics d'enseignement supérieur placés sous la tutelle du ministre chargé de l'enseignement supérieur ,,, Art. 2. - Relèvent du régime disciplinaire prévu au présent décret: ,,, c) D'une fraude ou d'une tentative de fraude commise à l'occasion du baccalauréat; ,,, Art. 41. - Les sanctions disciplinaires applicables aux usagers mentionnés aux c et d de l'article 2 ci-dessus sont: 1o Le blâme; 2o L'interdiction de subir tout examen conduisant à l'obtention du baccalauréat ou d'un titre ou diplôme délivré par un établissement public d'enseignement supérieur pour une durée maximum de cinq ans. Cette sanction peut être prononcée avec sursis si l'interdiction n'excède pas deux ans; 3o L'interdiction de prendre toute inscription dans un établissement public d'enseignement supérieur pour une durée maximum de cinq ans; 4o L'interdiction définitive de passer tout examen conduisant à un titre ou diplôme délivré par un établissement public d'enseignement supérieur et de prendre toute inscription dans un établissement public d'enseignement supérieur. Les sanctions prévues aux 2o, 3o et 4o entraînent la nullité, en ce qui concerne l'intéressé, des épreuves ayant donné lieu à fraude ou tentative de fraude. 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques.

- 19. Cas4. Michel a filmé son professeur puis a diffusé le film sur youtube. Article 226-8 du code pénal Modifié par Ordonnance n°2000-916 du 19 septembre 2000 - art. 3 (V) JORF 22 septembre 2000 en vigueur le 1er janvier 2002 Est puni d'un an d'emprisonnement et de 15000 euros d'amende le fait de publier, par quelque voie que ce soit, le montage réalisé avec les paroles ou l'image d'une personne sans son consentement, s'il n'apparaît pas à l'évidence qu'il s'agit d'un montage ou s'il n'en est pas expressément fait mention. Lorsque le délit prévu par l'alinéa précédent est commis par la voie de la presse écrite ou audiovisuelle, les dispositions particulières des lois qui régissent ces matières sont applicables en ce qui concerne la détermination des personnes responsables. 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques.

- 20. Charte de l'établissement Code de la propriété intellectuelle, code pénal, code civil Lois Ex : Loi sur la liberté de la presse Droit français Droit européen « la réglementation en vigueur » Publications du Droit : - Journal officiel - Relevé des lois et règlements (RLR) - Légifrance (www.legifrance.gouv.fr)

- 21. B2i Domaine 2 Adopter une attitude responsable, 1ère partie 2.1 : Je connais la charte d'usage des TIC de mon établissement 2.5 : Je suis capable de me référer en cas de besoin à la réglementation en vigueur sur les usages numériques. 2.6 : Je sais que l'on peut connaître mes opérations et accéder à mes données lors de l'utilisation d'un environnement informatique

- 22. II. Identification et profil

- 23. II. A. Identification et profil sur le réseau de l'Immac

- 24. 2.2 : Je protège ma vie privée en réfléchissant aux informations personnelles que je communique 2.6 : Je sais que l'on peut connaître mes opérations et accéder à mes données lors de l'utilisation d'un environnement informatique

- 25. Fichier élève dans l'établissement (nom, prénom, date de naissance, adresse...) Déclaration à la CNIL Données personnelles La CNIL www.cnil.fr Extrait de la loi « Informatique et libertés » : Loi n° 78-17 du 6 janvier 1978 relative à l'informatique, aux fichiers et aux libertés L'Assemblée nationale et le Sénat ont adopté. Le Président de la République promulgue la loi dont la teneur suit : CHAPITRE Ier - PRINCIPES ET DÉFINITIONS Article 1er L'informatique doit être au service de chaque citoyen. Son développement doit s'opérer dans le cadre de la coopération internationale. Elle ne doit porter atteinte ni à l'identité humaine, ni aux droits de l'homme, ni à la vie privée, ni aux libertés individuelles ou publiques.

- 26. Charte AccèsDonnées personnelles Signature Fichier élève dans l'établissement (nom, prénom, date de naissance, adresse...) Déclaration à la CNIL www.cnil.fr (loi Informatique et Libertés,

- 27. Charte Déclaration à la CNIL Accès personnalisé au réseau Profil Fichier élève dans l'établissement (nom, prénom, date de naissance, adresse...) AccèsDonnées personnelles

- 28. II. B. Identification et profil sur le réseau Internet

- 30. Déclaration à la CNIL Création identifiant et mot de passe Si le serveur n'est pas en France, pas de déclaration à la CNIL.

- 31. Je donne mes informations personnelles Création identifiant et mot de passe Si le serveur n'est pas en France, pas de déclaration à la CNIL. Déclaration à la CNIL CGU (lues ou non , elles sont acceptées pour pouvoir accéder au service)

- 32. CGU (lues ou non , elles sont acceptées pour pouvoir accéder au service) Mon profil est généré. J'ai un accès personnalisé au service Je peux modifier les paramètres de confidentialité. Déclaration à la CNIL Si le serveur n'est pas en France, pas de déclaration à la CNIL. Création identifiant et mot de passe Je donne mes informations personnelles

- 33. III. Traçage 2.6 : Je sais que l'on peut connaître mes opérations et accéder à mes données lors de l'utilisation d'un environnement informatique

- 34. Tracer l'activité d'un ordinateur : l'adresse IP Une adresse IP (avec IP pour Internet Protocol) est le numéro qui identifie chaque ordinateur connecté à Internet, ou plus généralement et précisément, l'interface avec le réseau de tout matériel informatique (routeur, imprimante) connecté à un réseau informatique utilisant l’Internet Protocol. 2.6 : Je sais que l'on peut connaître mes opérations et accéder à mes données lors de l'utilisation d'un environnement informatique

- 35. Tracer l'activité sur un service : le Log En informatique, le concept d'historique des événements ou de logging désigne l'enregistrement séquentiel dans un fichier ou une base de données de tous les événements affectant un processus particulier (application, activité d'un réseau informatique…). Le journal (en anglais log file ou plus simplement log), désigne alors le fichier contenant ces enregistrements. Généralement datés et classés par ordre chronologique, ces derniers permettent d'analyser pas à pas l'activité interne du processus et ses interactions avec son environnement. 2.6 : Je sais que l'on peut connaître mes opérations et accéder à mes données lors de l'utilisation d'un environnement informatique http://www-ipst.u-strasbg.fr/pat/internet/cours-reseau/logs.htm

- 37. Requête moteur de recherche La plupart des moteurs de recherche garde en mémoire les requêtes effectuées par les usagers Exemple d'une mémoire de requête 2.2 : Je protège ma vie privée en réfléchissant aux informations personnelles que je communique 2.6 : Je sais que l'on peut connaître mes opérations et accéder à mes données lors de l'utilisation d'un environnement informatique

Notas del editor

- Attention à soi

- Pourquoi faut-il la signer? Parce qu'il s'agit d'un contrat et que la signature des parties est obligatoire. C'est un engagement.

- Sanction : Après récidive, l'élève a été exclu.

- lecture

- Sur l'intentionalité : - est-ce à la suite du téléchargement que les images sont apparues ou bien est-ce qu'il savait déjà qu'ils y avait des images et il s'est donc réfugié derrière le prétexte du jeu ? Qui juge de l'intentionalité ?

- La charte s'appuie donc sur le droit français, sur les lois

- lecture

- Lecture du schéma = enchassement des lois Pas de lecture de l'encadré sur les supports de plublication Bien distingué deux droits fort : - droit d'auteur - droit des personnes Qui ne sont pas des Droits au sens code mais des racourcis que l'on fait

- Attention à soi

- Attention à soi

- Dans un système d'information, il y a des identifiants avec un registre tenu par le service Concrètement un identifiant donné par le service et un mot de passe

- Dans un système d'information, il y a des identifiants avec un registre tenu par le service Concrètement un identifiant donné par le service et un mot de passe

- Dans un système d'information, il y a des identifiants avec un registre tenu par le service Concrètement un identifiant donné par le service et un mot de passe

- Dans un système d'information, il y a des identifiants avec un registre tenu par le service Concrètement un identifiant donné par le service et un mot de passe

- En ligne c'est la même chose, sauf que on ne sait pâs forcément qui est derrière le service Pour s'inscrire = créer un compte lecture

- Dans un système d'information, il y a des identifiants avec un registre tenu par le service Concrètement un identifiant donné par le service et un mot de passe

- Dans un système d'information, il y a des identifiants avec un registre tenu par le service Concrètement un identifiant donné par le service et un mot de passe

- Dans un système d'information, il y a des identifiants avec un registre tenu par le service Concrètement un identifiant donné par le service et un mot de passe

- Procédés techniques pour tracer les personnes. Associé aux compte, on peut donc tracer l'activité de la personne grâce à l 'adresse IP Chaque objet communicant via les réseaux numériques a une adresse ip

- Et on peut donc enregistrer les actions d'une personnes Un exemple de log à l'adresse indiquée

- Sur le même principe, un moteur de recherche peut conserver les résultats de recherche d'une requête sur le web