Virus clásicos 4 c

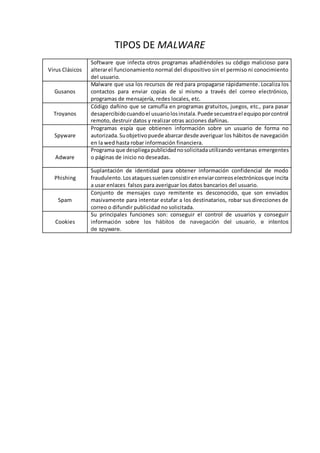

- 1. TIPOS DE MALWARE Virus Clásicos Software que infecta otros programas añadiéndoles su código malicioso para alterarel funcionamiento normal del dispositivo sin el permiso ni conocimiento del usuario. Gusanos Malware que usa los recursos de red para propagarse rápidamente. Localiza los contactos para enviar copias de sí mismo a través del correo electrónico, programas de mensajería, redes locales, etc. Troyanos Código dañino que se camufla en programas gratuitos, juegos, etc., para pasar desapercibidocuandoel usuariolosinstala.Puede secuestrael equipoporcontrol remoto, destruir datos y realizar otras acciones dañinas. Spyware Programas espía que obtienen información sobre un usuario de forma no autorizada.Suobjetivopuede abarcardesde averiguar los hábitos de navegación en la wed hasta robar información financiera. Adware Programa que despliegapublicidadnosolicitadautilizando ventanas emergentes o páginas de inicio no deseadas. Phishing Suplantación de identidad para obtener información confidencial de modo fraudulento.Losataquessuelenconsistirenenviarcorreoselectrónicosque incita a usar enlaces falsos para averiguar los datos bancarios del usuario. Spam Conjunto de mensajes cuyo remitente es desconocido, que son enviados masivamente para intentar estafar a los destinatarios, robar sus direcciones de correo o difundir publicidad no solicitada. Cookies Su principales funciones son: conseguir el control de usuarios y conseguir información sobre los hábitos de navegación del usuario, e intentos de spyware.