Denunciar

Compartir

Recomendados

Recomendados

Más contenido relacionado

Similar a BLUETOOTH SECURITY - part2

Similar a BLUETOOTH SECURITY - part2 (20)

Linux Day 2013 - Attacchi informatici a Smartphone e Tablet via WiFi

Linux Day 2013 - Attacchi informatici a Smartphone e Tablet via WiFi

Mobile Network Security: Quanto sono sicure le reti cellulari? - Smau Milano ...

Mobile Network Security: Quanto sono sicure le reti cellulari? - Smau Milano ...

5G Privacy e sicurezza. Daniele Perucchini, Fondazione Ugo Bordoni

5G Privacy e sicurezza. Daniele Perucchini, Fondazione Ugo Bordoni

Smau 2010 Milano: Seminario Clusit per Intel sulla security

Smau 2010 Milano: Seminario Clusit per Intel sulla security

Security acqua 4 0 telecontrollo 2015 versione_estesa

Security acqua 4 0 telecontrollo 2015 versione_estesa

Aspetti di sicurezza del crittosistema Pretty Good Privacy (PGP)

Aspetti di sicurezza del crittosistema Pretty Good Privacy (PGP)

La sicurezza dei dati esposti sulla rete Francesco Marinuzzi, Ph.D. Ingegnere

La sicurezza dei dati esposti sulla rete Francesco Marinuzzi, Ph.D. Ingegnere

SMobile Network Security: quanto sono sicure le reti cellulari?

SMobile Network Security: quanto sono sicure le reti cellulari?

Más de Ce.Se.N.A. Security

Más de Ce.Se.N.A. Security (20)

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per route...

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per route...

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per router...

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per router...

Analisi sulla sicurezza di una autovettura moderna

Analisi sulla sicurezza di una autovettura moderna

BLUETOOTH SECURITY - part2

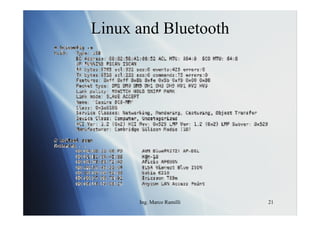

- 1. Linux and Bluetooth Ing. Marco Ramilli 21

- 2. Bluetooth Security Commands Ing. Marco Ramilli 22

- 3. Pairing Function Ing. Marco Ramilli 23

- 4. Important connection Ing. Marco Ramilli 24

- 5. Sniffing e hacking Bluetooth Di seguito vengono riportati una serie di tools che hanno fatto la storia dell’bluetooth hacking, anche tuttora svolgono un ruolo importante nella problematica di sicurezza dei 2.4 GHz Ing. Marco Ramilli 25

- 6. Ing. Marco Ramilli 26

- 7. Ing. Marco Ramilli 27

- 8. Ing. Marco Ramilli 28

- 9. Ing. Marco Ramilli 29

- 10. Ing. Marco Ramilli 30

- 11. Ing. Marco Ramilli 31

- 12. Ing. Marco Ramilli 32

- 13. Ing. Marco Ramilli 33

- 14. Ing. Marco Ramilli 34

- 15. Ing. Marco Ramilli 35

- 16. Cabir (1) Cabir è l’ultimo worm basato su tecnologia BlueTooth. Una volta infetti, Cabir cerca di inviare file malevoli ad ogni cellulare visibile nell’arco d’azione del vostro dispositivo, cercando di infiltrarsi . Ing. Marco Ramilli 36

- 17. Cabir (2) Ing. Marco Ramilli 37

- 18. Sicurezza Concludendo, non pensiamo che la problematica relativa alla sicurezza di questa tecnologia sia inerente soltanto a dispositivi Mobile Phone. Con la distribuzione del software e la centralizzazione delle risorse la tecnologia BlueTooth ha causato numerosi problemi di sicurezza anche in sistemi operativi di tutto rispetto come Mac OS e Linux. Ing. Marco Ramilli 38

- 19. Bibliografia Ing. Marco Ramilli 39

- 20. Bibliografia www.niksula.cs.hut.fi www.bluetooth.com www.bluetooth.org SecurityFocus Palowireless Ing. Marco Ramilli 40