Dedalo's presentation about nsa surveillance programs

•Descargar como ODP, PDF•

0 recomendaciones•1,333 vistas

Mi presentación de los programas de vigilancia de la nsa

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (10)

Cybercamp 2017: Hacking TOR & Freenet for fun, profit and stop the evil.

Cybercamp 2017: Hacking TOR & Freenet for fun, profit and stop the evil.

Abraham Pasamar - Quien esta leyendo mi correo [rootedvlc2018]![Abraham Pasamar - Quien esta leyendo mi correo [rootedvlc2018]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Abraham Pasamar - Quien esta leyendo mi correo [rootedvlc2018]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Abraham Pasamar - Quien esta leyendo mi correo [rootedvlc2018]

Medidas de seguridad contra amenazas informaticas.

Medidas de seguridad contra amenazas informaticas.

Similar a Dedalo's presentation about nsa surveillance programs

Similar a Dedalo's presentation about nsa surveillance programs (20)

Herramientas de Software Libre para Seguridad Informática

Herramientas de Software Libre para Seguridad Informática

1984 Tenía Razón: Como proteger nuestra privacidad con Software Libre

1984 Tenía Razón: Como proteger nuestra privacidad con Software Libre

Evolución de la Delincuencia de Alta Tecnología: Nuevos retos en las investig...

Evolución de la Delincuencia de Alta Tecnología: Nuevos retos en las investig...

Pablo González y Francisco Ramirez - Anatomy of a modern malware. How easy th...

Pablo González y Francisco Ramirez - Anatomy of a modern malware. How easy th...

Último

Último (13)

Presentación guía sencilla en Microsoft Excel.pptx

Presentación guía sencilla en Microsoft Excel.pptx

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

Proyecto integrador. Las TIC en la sociedad S4.pptx

Proyecto integrador. Las TIC en la sociedad S4.pptx

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Dedalo's presentation about nsa surveillance programs

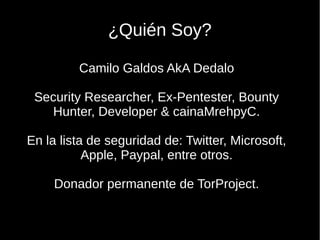

- 1. ¿Quién Soy? Camilo Galdos AkA Dedalo Security Researcher, Ex-Pentester, Bounty Hunter, Developer & cainaMrehpyC. En la lista de seguridad de: Twitter, Microsoft, Apple, Paypal, entre otros. Donador permanente de TorProject.

- 3. Pero... ¿Que era Prism?

- 4. ¿Realidad?

- 6. O Globo Sacó cara por L.A

- 7. Mi PC Primero aseguremos la PC

- 9. NSA SNIFS. La nsa sniffeaba la ip del servidor de envio de errores de microsoft

- 10. Linux Ubuntu / Debian / Arch Anonimato: TAILS

- 11. Mensajería Pidgin + OTR Usando JABBER No Personal: Crypto.Cat

- 14. Browser Firefox – Tor Browser

- 17. ¿Mi Smarfon? No Apple no WindowPhone

- 18. Si tienes Apple... Estas Jodido

- 19. Que dijo Applebaum (Ioerror) La NSA jodio a todos los de iphone

- 20. Use android es Open Source Y tenemos herramientas...

- 22. Casi porlas... casi 200M x dia

- 24. Las llamadas

- 25. ¿Como evito que me espíen las llamadas? RedPhone

- 26. ¿Si quiero navegar? Orbot + Orweb

- 27. ¿Como es un ataque MITM? Miren la Pizarra

- 29. Apoyemos los proyectos que nos ayudan a ser libres y mantener libre lo único que nos queda. Internet.