Redes Inalambricas

- 2. Las redes inalámbricas son aquéllas que carecen de una conexión física (cables), se comunican por un medio de ondas electromagnéticas, la transmisión y la recepción se realiza a través

- 3. Larga distancia: son utilizadas para distancias grandes como puede ser otra ciudad u otro país. Corta distancia: son utilizadas para un mismo edificio o en varios edificios cercanos no muy retirados.

- 4. Wireless Personal Area Network (WPAN) Red de cobertura personal basada en HomeRF, Bluetooth , ZigBee, RFID. Wireless Local Area Network (WLAN) Redes de área local basadas en

- 5. Metropolitan Area Network (WMAN) Redes de área metropolitana se encuentran tecnologías basadas en WiMAX es decir Interoperabilidad Mundial para Acceso con Microondas) WirelessWide Area Network (WWAN) Usa tecnologías de red celular de comunicaciones móviles como WiMAX,UMTS, GPRS, EDGE, CDMA2000, GSM, CDPD, Mobitex, HSPA y 3G para transferir los datos. incluye LMDS y Wi-Fi autónoma para conectar a internet.

- 6. Ondas de radio: Las ondas electromagnéticas son omnidireccionales, no son necesarias las antenas parabólicas Microondas terrestres: Se utilizan antenas parabólicas con un diámetro aproximado de unos tres metros, el emisor y el receptor deben estar

- 7. Microondas por satélite: Se hacen enlaces entre dos o más estaciones terrestres que se denominan estaciones base. El satélite recibe la señal (denominada señal ascendente) en una banda de frecuencia, la amplifica y la retransmite en otra banda (señal descendente). Infrarrojos: Se enlazan transmisores y receptores que modulan la luz infrarroja no coherente. Deben estar alineados directamente o con una reflexión en una

- 8. El IEEE 802.11: Constituye un conjunto de estándares del sector para tecnologías de red de área local inalámbrica (WLAN) IEEE 802.11b: También denominado Wi-Fi transmite datos a 1, 2, 5,5 u 11 megabits por segundo en el intervalo de frecuencias ISM (industrial, científico y médico) de banda S de 2,4 a 2,5 gigahercios.

- 9. IEEE 802.11a: Tiene una tasa de bits máxima de 54 Mbps y utiliza frecuencias del intervalo de 5 GHz, incluida la banda de frecuencias ISM de banda C de 5,725 a 5,875 GHz IEEE 802.11g: Tiene una tasa de bits máxima de 54 Mbps y utiliza ISM de banda

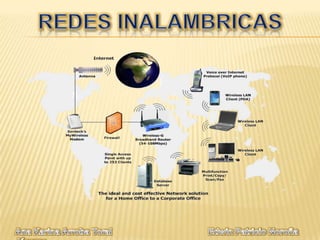

- 10. Modo de infraestructura El modo de infraestructura se utiliza para conectar equipos con adaptadores de red inalámbricos, también denominados clientes inalámbricos, a una red con cables existente. Por ejemplo, una oficina doméstica o de una pequeña empresa.

- 11. Modo ad hoc El modo ad hoc se utiliza para conectar clientes inalámbricos directamente entre sí, sin necesidad de un punto de acceso inalámbrico o una conexión a una red con cables existente. Una red ad hoc consta de un máximo de 9 clientes inalámbricos, que se envían los datos

- 12. Las redes inalámbricas si funcionan en modo de infraestructura como en modo ad hoc, utilizan un nombre que se denomina identificador del conjunto de servicios (SSID) para identificar una red inalámbrica específica Si se va a crear una nueva red inalámbrica, el nombre que elija debe ser distinto de los nombres de las demás redes dentro del intervalo de exploración. Por ejemplo, si va a crear una red inalámbrica en su casa y su vecino ya ha creado una que se llama HOGAR y es visible desde su casa, debe elegir otro nombre distinto de HOGAR

- 13. CIFRADO El cifrado se utiliza para cifrar o codificar, los datos de las tramas inalámbricas antes de que se envíen a la red inalámbrica. AUTENTICACIÓN Con la autenticación se requiere que los clientes inalámbricos se autentiquen antes de que se les permita unirse a la red inalámbrica

- 14. Cifrado WEP WEP utiliza una clave compartida y secreta para cifrar los datos del nodo emisor. El nodo receptor utiliza la misma clave WEP para descifrar los datos. Para el modo de infraestructura, la clave WEP debe estar configurada en el punto de acceso inalámbrico y en todos los clientes inalámbricos. Para el modo ad hoc, la clave WEP debe estar configurada en todos los clientes inalámbricos.

- 15. Cifrado WPA El cifrado se realiza mediante TKIP (Protocolo de integridad de claves temporales), TKIP proporciona la determinación de una única clave de cifrado de unidifusión de inicio para cada autenticación y el cambio sincronizado de la clave de cifrado de unidifusión para cada trama.

- 16. Cifrado WPA2 El cifrado se realiza mediante AES (estándar de cifrado avanzado), Al igual que TKIP para WPA, AES proporciona la determinación de una clave de cifrado de unidifusión de inicio exclusiva para cada autenticación y el cambio sincronizado de la clave de cifrado de unidifusión para cada trama.

- 17. Sistema abierto Identifica un nodo inalámbrico mediante su dirección de hardware de adaptador(se utiliza para identificar la dirección de origen y de destino de las tramas inalámbricas. )

- 18. Clave compartida La autenticación de clave compartida comprueba que el cliente inalámbrico que se va a unir a la red inalámbrica conoce una clave secreta. IEEE 802.1X El estándar IEEE 802.1X exige la autenticación de un nodo de red para que pueda comenzar a intercambiar datos con la

- 19. WPA o WPA2 con clave previamente compartida Proporcionan un método de autenticación de clave previamente compartida para redes inalámbricas en modo de infraestructura. La clave previamente compartida se configura en el punto de acceso inalámbrico y en cada cliente inalámbrico

- 20. La principal ventaja de una red Wireless frente a una de cables, es la movilidad Más simples de instalar. Menos complejas en su administración. Nos permite adaptarlas a casi cualquier estructura, Puede disponerse de conexión a Internet casi en cualquier lugar donde se cuente con tal servicio

- 21. Velocidad, hasta el momento las redes Wi-Fi no superan la velocidad de 54 Mbps, Seguridad. Muchas redes Wireless sufren accesos no debidos, gracias a la inexperiencia de quienes las instalaron y no configuraron correctamente los parámetros de seguridad. Propensión a interferencias. Debido al rango de señal en el cual trabajan (en su mayoría en los 2,4 GHz) suelen ser interferidas por artefactos de uso común en cualquier casa u oficina, como teléfonos inalámbricos, que utilizan ese mismo rango de comunicación.