El documento describe dos tipos de algoritmos distribuidos: 1) Algoritmos basados en arquitectura cliente-servidor que usan invocación remota de métodos, 2) Algoritmos genéricos que consideran un sistema distribuido como objetos conectados a través de una red que cooperan para lograr un objetivo común. Se implementan ejemplos de ambos tipos usando Java y la clase jPVM para modelar la red como un objeto, incluyendo algoritmos para el problema de exclusión mutua distribuida.

![1. Ejecutar el Servidor y el/los Cliente.

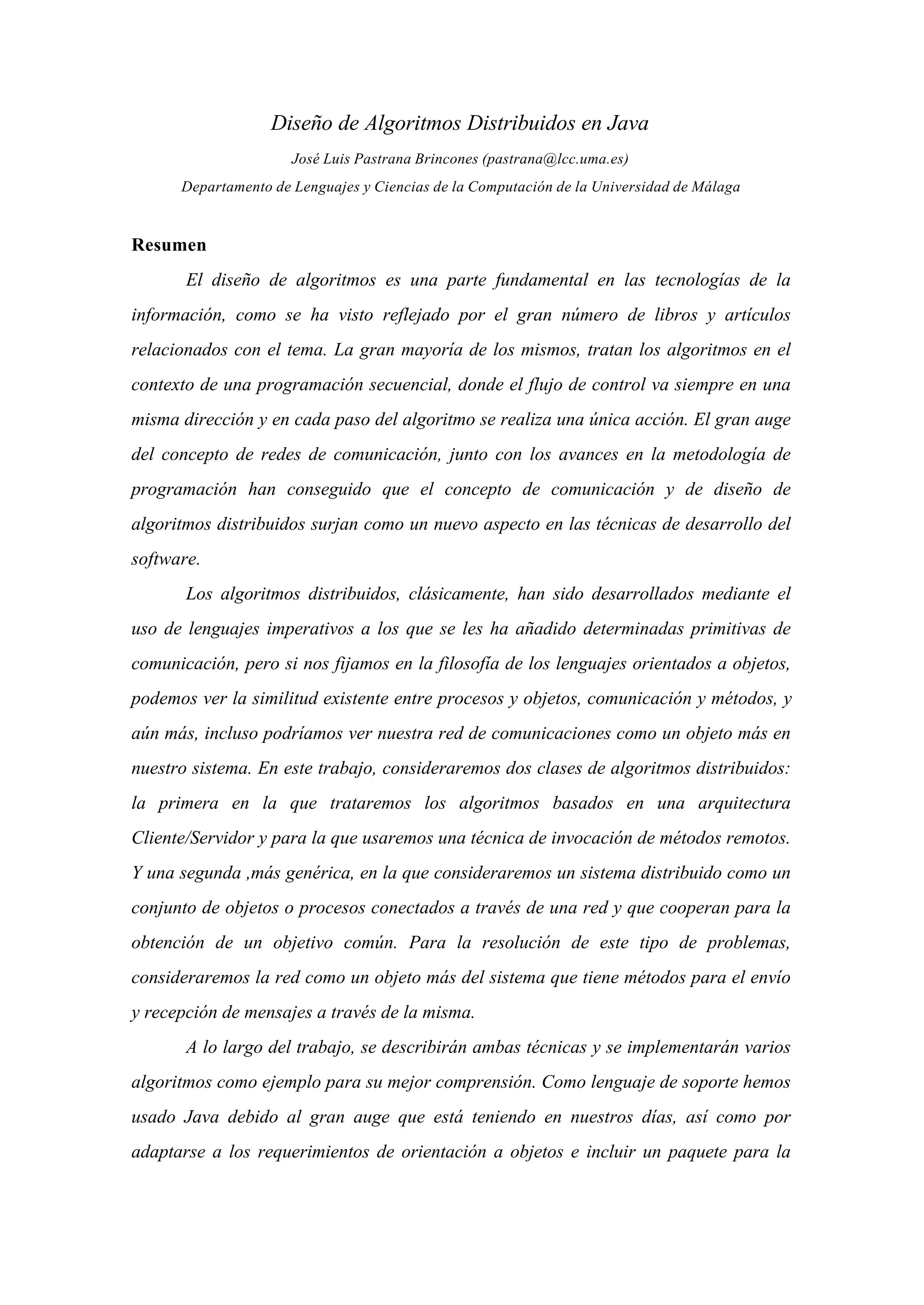

Remote interface.

public interface MatrixInterface extends java.rmi.Remote

{ public int[] add(int a[], int b[] ) throws java.rmi.RemoteException;

public int[] sub(int a[], int b[] ) throws java.rmi.RemoteException;

....................................................................................................................

public int[][] add(int a[][], int b[][] ) throws java.rmi.RemoteException;

public int[][] sub(int a[][], int b[][] ) throws java.rmi.RemoteException;

....................................................................................................................}

Remote interface Implementation

import java.rmi.*;

import java.rmi.server.UnicastRemoteObject;

public class MatrixServer extends UnicastRemoteObject implements MatrixInterface

{ private String ServerName;

public MatrixServer ( String s ) throws RemoteException

{ ServerName = s; }

public int[] add(int a[], int b[] ) throws RemoteException

{ ................... }

public int[] sub(int a[], int b[] ) throws java.rmi.RemoteException

{ ................... }

.................................................................................................................

public int[][] add(int a[][], int b[][] ) throws java.rmi.RemoteException

{ ................... }

public int[][] sub(int a[][], int b[][] ) throws java.rmi.RemoteException

{ ................... }

.................................................................................................................

public static void main(String argv[])

{ MatrixServer server;

System.setSecurityManager( new RMISecurityManager() );

try

{ server = new MatrixServer ( " MatrixServer " );

Naming.rebind("//host/ MatrixServer ",server);

System.out.println("MatrixServer running ");

}

catch (Exception e)

{ System.out.println("Sorry, error succeeded:" + e.getMessage());

e.printStackTrace();

}

}

}

Cliente Application

import java.rmi.*;

import java.net.*;

public class Cliente

{ public static void main(String argv[])

{ int a[] = { 1, 2, 3, 4, 5 };

int b[] = { 6, 7, 8, 9, 0 };

int result [] = new int[5];

MatrixInterface RemoteServer;

int i;

try

{ String url = "//host/MatrixServer";

RemoteServer = (MatrixInterface)Naming.lookup(url);

result = RemoteServer.add(a,b);

System.out.print(“(”);

for(i=0;i<4;++i) System.out.print(a[i] + “, ”);

System.out.print(a[4] + “) + ( ”);

for(i=0;i<4;++i) System.out.print(b[i] + “, ”);

System.out.print(b[4] + “) = ( ”);

for(i=0;i<4;++i) System.out.print(c[i] + “, ”);

System.out.println(c[4] + “)”);

}

catch (Exception e)

{ System.out.println("Sorry, error succeeded:" + e.getMessage());

e.printStackTrace();

}

}

}](https://image.slidesharecdn.com/filedownloader-170104235244/75/algorimo-distribuidos-3-2048.jpg)

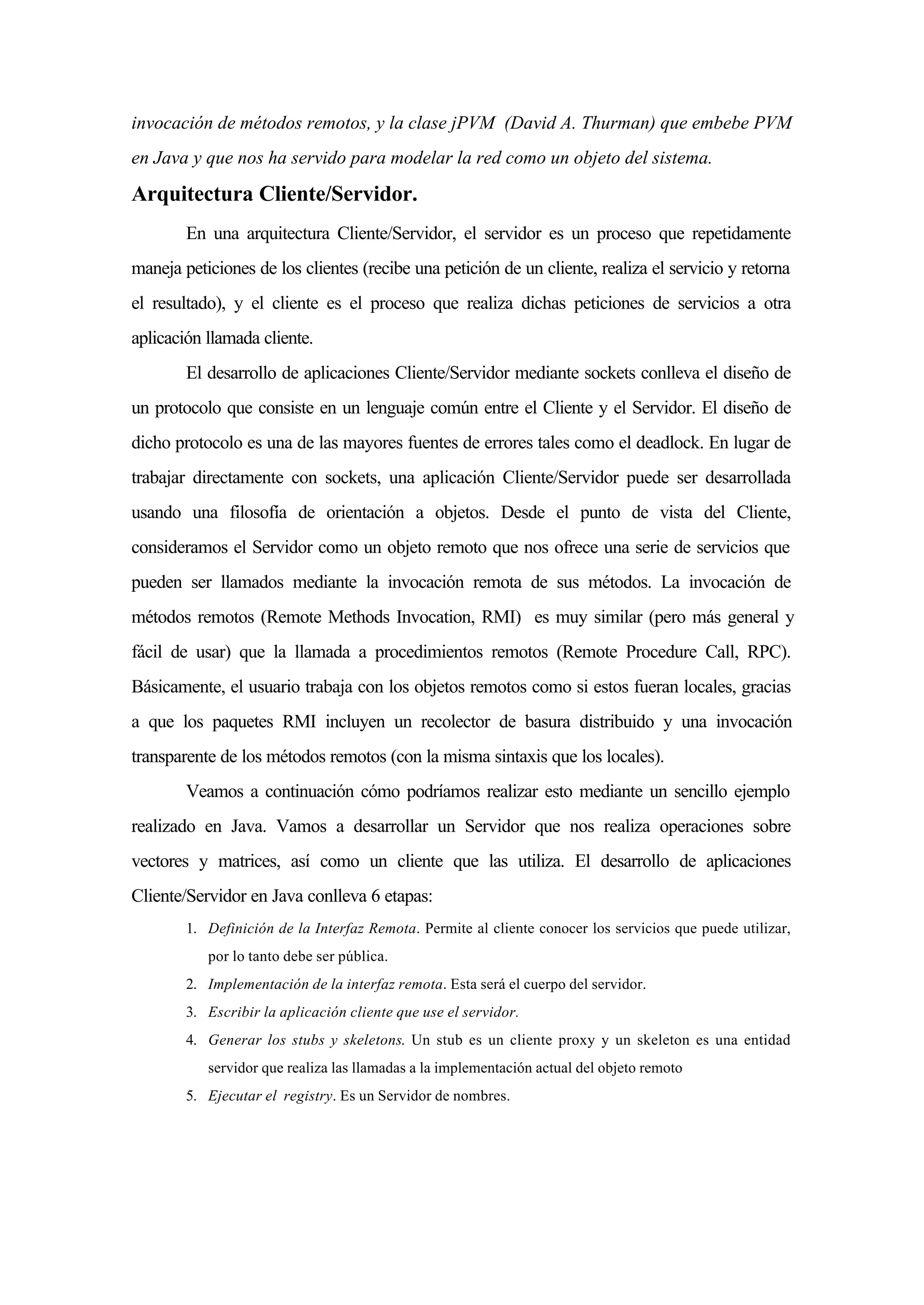

![public class TokenRing

{

public static void main(String argv[])

{ Net net;

int max;

int me;

int left;

int right;

boolean token_present;

try { Net = new Net((Integer.valueOf

(argv[0])).intValue()); }

catch (ArrayIndexOutOfBoundsException

e) { Net = new Net(1); }

me = net.mi_id();

max = net.numProcs();

right = (me+1)%max;

left = me -1;

if (left<0) left = max -1;

if (me==0) token_present=true;

else token_present = false;

/* Algorithm Body */

while(true)

{

if (!token_present)

{net.wait_token(left);

token_present=true;

}

/* Critical Section */

System.out.println("Process "+me+

" in Critical Section");

/* Critical Section */

net.send_token(right);

token_present=false;

}

}

}

public class Net extends jPVM

{ private int my_id;

private int my_father;

private int maxProc;

private int processes[];

private Net pvm;

public final static int Initialise = 0;

public final static int Token = 1;

public Net() { super(); }

public Net(int max)

{ String javaexe ="/jdk/bin/java";

String args[];

int max_array[];

int i;

args = new String [3];

args[0]= "-classpath";

args[1]= " /jdk/lib/classes.zip”

+ “:/jPVM-v1.1.4:/TokenRing_pvm";

args[2]="TokenRing";

max_array = new int[1];

pvm = new Net();

my_id = pvm.mytid();

my_father = pvm.parent();

if (my_father==PvmNoParent)

{ maxProc = max;

processes = new int[maxProc];

processes[0]=my_id;

for(i=1;i<maxProc;++i)

{ pvm.spawn(javaexe,args,

PvmTaskDefault,"",max_array);

processes[i]=max_array[0];

}

max_array[0] = maxProc;

pvm.initsend(PvmDataDefault);

pvm.pkint(max_array, 1, 1);

pvm.pkint(processes, maxProc, 1);

for(i=1;i<maxProc;++i)

pvm.send(processes[i], Initialise);

}

else

{ pvm.recv(my_father, Initialise);

pvm.upkint(max_array, 1, 1);

maxProc = max_array[0];

processes = new int[maxProc];

pvm.upkint(processes, maxProc, 1);

}

}

public int mi_id()

{ int i;

for (i=0;i<maxProc;++i)

if (processes[i]==my_id) return i;

return -1;

}

public int numProcs()

{ return maxProc; }

public void wait_token(int left)

{ pvm.recv(processes[left],Token); }

public void send_token(int right)

{ pvm.initsend(PvmDataDefault);

pvm.send(processes[right],Token);](https://image.slidesharecdn.com/filedownloader-170104235244/75/algorimo-distribuidos-5-2048.jpg)

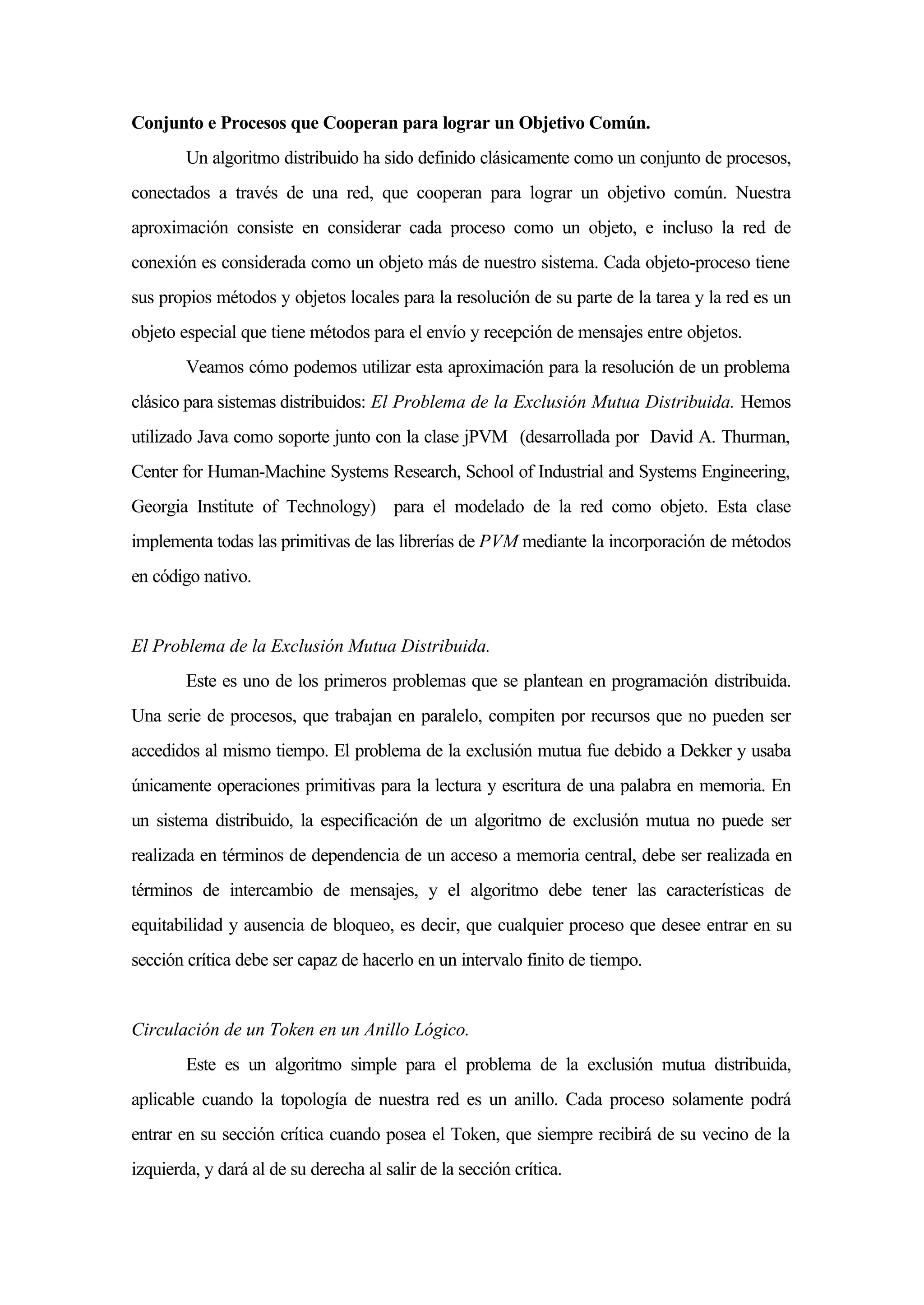

![} }

El Algoritmo de Ricart and Agrawala/Suzuki Kasami .

En este algoritmo, el privilegio que permite a un proceso entrar en su sección crítica

esta representado por un Token; cualquier proceso que posea el Token podrá entrar en su

sección crítica sin pedir permiso a los demás. Inicialmente el Token es asignado a uno de los

procesos (el proceso número cero en nuestro caso). Un proceso que desea entrar en su

sección crítica no sabrá qué otro proceso tiene el Token en dicho instante y lo pedirá

mediante la difusión todos los demás de un mensaje que estará etiquetado en el tiempo.

Cuando el proceso que tiene el Token (Pj) deja su sección crítica, busca en el vector de

peticiones en orden j+1,j+2,...,n,1,2,...j-1 el primer valor de k tal que su etiqueta de tiempo de su

última petición del Token sea mayor que el valor almacenado en el Token para dicho proceso,

y entonces transfiere el Token de Pj a Pk.

public class Ricart

{ public static void main(String argv[])

{ Net net;

int max,me,i,j clock,token[],requests[];

boolean token_present, token_held;

try { net = new Red( (Integer.valueOf

(argv[0])).intValue()); }

catch (ArrayIndexOutOfBoundsException

e ) { net = new Red(1); }

me = net.mi_id();

max = net.numProcs();

if (me==0) token_present=true;

else token_present = false;

token_held=false;

clock=0;

token = new int[max];

requests = new int[max];

for(i=0;i<max;++i)

{ token[i]=0;

requests[i]=0;

}

/* Algorithm Body */

while(true)

{ if (!token_present)

{ ++clock;

net.broadcast(requests,clock);

token = net.wait_access();

token_present=true;

}

token_held=true;

/* Critical Section */

System.out.println("Process "+me+

" in Critical Section");

/* Critical Section */

token[me] = clock;

token_held=false;

requests = net.wait_request();

if (requests!=null) /* any request */

for(i=0;i<max;++i)

{ j = (i+me+1)%max;

if ( (requests[j] > token[j]) &&

(token_present) )

{ token_present=false;

net.send_access(token,j);

break;

}

}

}

}

}](https://image.slidesharecdn.com/filedownloader-170104235244/75/algorimo-distribuidos-6-2048.jpg)

![public class Net extends jPVM

{ private int my_id,my_father,maxProc,

processes[];

private Net pvm;

public final static int Initialise = 0;

public final static int Request = 1;

public final static int Access = 2;

public final static int Any = -1;

public Net() { super(); }

public Net(int max)

{ String javaexe = "/jdk/bin/java";

String args[];

int max_array[],i;

args = new String [3];

args[0]= "-classpath";

args[1]= "/jdk/lib/classes.zip:”+

“/jPVM-v1.1.4: /Ricart_pvm";

args[2]="Ricart";

max_array = new int[1];

pvm = new Net();

my_id = pvm.mytid();

my_father = pvm.parent();

if (my_father==PvmNoParent)

{ maxProc = max;

processes = new int[maxProc];

processes[0]=my_id;

for(i=1;i<maxProc;++i)

{ pvm.spawn(javaexe,args,

PvmTaskDefault,"",max_array);

processes[i]=max_array[0];

}

max_array[0] = maxProc;

pvm.initsend(PvmDataDefault);

pvm.pkint(max_array, 1, 1);

pvm.pkint(processes, maxProc, 1);

for(i=1;i<maxProc;++i)

pvm.send(processes[i],Initialise);

}

else

{ pvm.recv(my_father,Initialise);

pvm.upkint(max_array, 1, 1);

maxProc = max_array[0];

processes = new int[maxProc];

pvm.upkint(processes, maxProc, 1);

}

}

public int mi_id()

{ int i;

for (i=0;i<maxProc;++i)

if (processes[i]==my_id) return i;

return -1;

}

public int numProcs()

{ return maxProc; }

public void broadcast(int requests[],int clock)

{ int i,ck[],me[];

me = new int[1];

me[0] = mi_id();

ck = new int[1];

ck[0]=clock;

pvm.initsend(PvmDataDefault);

pvm.pkint(me, 1, 1);

pvm.pkint(ck, 1, 1);

pvm.pkint(requests, maxProc, 1);

for (i=0;i<maxProc;++i)

if (processes[i]!=my_id)

pvm.send(processes[i],Request);

}

public int[] wait_request()

{ int rq[],info,ck[],me[];

info = pvm.nrecv(Any,Request);

if (info<=0) return null; /* No requests */

rq = new int[maxProc];

me = new int[1];

ck = new int[1];

pvm.upkint(me, 1, 1);

pvm.upkint(ck, 1, 1);

pvm.upkint(rq, maxProc, 1);

if (rq[me[0]] < ck[0]) rq[me[0]] = ck[0];

return rq;

}

public int[] wait_access()

{ int token[];

token = new int[maxProc];

pvm.recv(Any,Access);

pvm.pkint(token, maxProc, 1);

return token;

}

public void send_access(int token[],int j)](https://image.slidesharecdn.com/filedownloader-170104235244/75/algorimo-distribuidos-7-2048.jpg)

![{ pvm.initsend(PvmDataDefault);

pvm.pkint(token, maxProc, 1);

pvm.send(processes[j],Access);

}

}

Pérdida del Token: Algoritmo de Misra.

El principal problema de la solución de un Token circulando por un anillo es que la

pérdida de dicho Token implica un bloqueo del sistema. El Algoritmo de Misra fue

desarrollado para la detección y regeneración del Token en el caso de que éste se pierda.

Usaremos dos tokens, llamados ping y pong, y asociados con ellos dos números enteros

llamados nbping y nbpong respectivamente, iguales en valor absoluto pero de signo opuesto,

que almacenan el número de veces que ambos tokens se han encontrado en un mismo

proceso. Dichos números estarán entonces relacionados por la restricción nbping + nbpong

= 0. Inicialmente, ambos tokens están en un mismo proceso y por tanto, nbping = 1, nbpong

= -1. Cada proceso Pi almacena en una variable local, inicializadas a cero, el valor de nbping

o nbpong, asociado con el Token. Esencialmente, el algoritmo conserva la relación nbping +

nbpong = 0 y cuando esta relación se rompe, significa que el Token ping (o pong) se ha

perdido y hay que regenerarlo.

public class Misra

{ public final static int ping = 0;

public final static int pong = 1;

public static void main(String argv[])

{ Net net;

int max,me,left,right,

nbping=1,nbpong=-1,m=0;

boolean token_ping,token_pong;

try { net = new net( (Integer.valueOf

(argv[0])).intValue()); }

catch (ArrayIndexOutOfBoundsException

e) { net = new net(1); }

me = net.mi_id();

max = net.numProcs();

right = (me+1)%max;

left = me -1;

if (left<0) left = max -1;

if (me==0) { token_ping=true;

token_pong=true; }

else { token_ping = false;

token_pong = false; }

/* Algorithm Body */

while(true)

{ if (!token_ping) token_ping =

net.wait_token(left,ping,nbping);

if (!token_pong) token_pong =

net.wait_token(left,pong,nbpong);

if (token_ping) /* Critical Section */

{ System.out.println("Process "+me

+" in Critical Section ");

}

if ((token_ping) && (token_pong) )

{ ++ nbping;

-- nbpong;

net.send_token(right,ping,nbping);

net.send_token(right,pong,nbpong);

}

else

{ if (token_ping)

{ if (m == nbping) /* Token Lost */

{ ++nbping;

nbpong = -nbping;

net.send_token(right,pong,

nbpong); /* Regenerate it */

}

else { m = nbping; }

net.send_token(right,ping,nbping);

}

if (token_pong)](https://image.slidesharecdn.com/filedownloader-170104235244/75/algorimo-distribuidos-8-2048.jpg)

![{ if (m == nbpong) /* Token Lost */

{ ++nbpong;

nbping = -nbpong;

net.send_token(right,ping,

nbping); /* Regenerate it */

}

else { m = nbpong; }

net.send_token(right,pong,nbpong);

}

}

}

}

}

public class Net extends jPVM

{ private int my_id,my_father,

maxProc,processes[];

private Net pvm;

public final static int Initialise = 0;

public Net() { super(); }

public Net(int max)

{ String args[],javaexe = "/jdk/bin/java";

int i,max_array[];

args = new String [3];

args[0]= "-classpath";

args[1]= "/jdk/lib/classes.zip”+

“:/jPVM-v1.1.4:/Misra_pvm";

args[2]="Misra";

max_array = new int[1];

pvm = new Net();

my_id = pvm.mytid();

my_father = pvm.parent();

if (my_father==PvmNoParent)

{ maxProc = max;

processes = new int[maxProc];

processes[0]=my_id;

for(i=1;i<maxProc;++i)

{ pvm.spawn(javaexe,args,

PvmTaskDefault,"",max_array);

processes[i]=max_array[0];

}

max_array[0] = maxProc;

pvm.initsend(PvmDataDefault);

pvm.pkint(max_array, 1, 1);

pvm.pkint(processes, maxProc, 1);

for(i=1;i<maxProc;++i)

pvm.send(processes[i],Initialise);

else

{ pvm.recv(my_father,Initialise);

pvm.upkint(max_array, 1, 1);

maxProc = max_array[0];

processes = new int[maxProc];

pvm.upkint(processes, maxProc, 1);

}

}

public int mi_id()

{ int i;

for (i=0;i<maxProc;++i)

if (processes[i]==my_id) return i;

return -1;

}

public int numProcs() { return maxProc; }

public boolean wait_token(int i,int tag, int nb)

{ int info,numb[];

info = pvm.nrecv(processes[i],tag);

if (info<=0) return false;

numb = new int[1];

pvm.upkint(numb,1,1);

nb = numb[0];

return true;

}

public void send_token(int i,int tag, int nb)

{ int numb[];

numb = new int[1];

numb[0] = nb;

pvm.initsend(PvmDataDefault);

pvm.pkint(numb,1,1);

pvm.send(processes[i],tag);

}

}

Referencias

[1] M. Raynal, Distributed Algorithms and Protocols: John Wiley & Sons Ltd., 1988.

[2] R. Andrews, Concurrent Programming. Gregory: Benjamin/Cummings, 1991.](https://image.slidesharecdn.com/filedownloader-170104235244/75/algorimo-distribuidos-9-2048.jpg)

![[3] Remote Method Invocation System. Sun Microsystems Inc. ,1996-1997.

[4] Getting Started using RMI. Sun Microsystems Inc. ,1996-1997.

[5] RMI and Object Serialisation. Sun Microsystems Inc. ,1996-1997.

[6] Q. H. Mahmond, Distributed Object Programming Using Java:Java Resource

Center,1997.](https://image.slidesharecdn.com/filedownloader-170104235244/75/algorimo-distribuidos-10-2048.jpg)