Anonymous

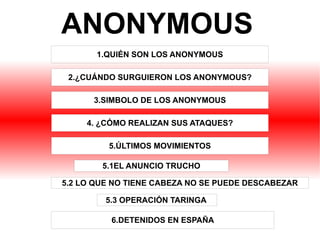

- 1. ANONYMOUS 1.QUIÉN SON LOS ANONYMOUS 2.¿CUÁNDO SURGUIERON LOS ANONYMOUS? 3.SIMBOLO DE LOS ANONYMOUS 4. ¿CÓMO REALIZAN SUS ATAQUES? 5.ÚLTIMOS MOVIMIENTOS 5.1EL ANUNCIO TRUCHO 5.2 LO QUE NO TIENE CABEZA NO SE PUEDE DESCABEZAR 5.3 OPERACIÓN TARINGA 6.DETENIDOS EN ESPAÑA

- 2. 1.QUIÉN SON LOS ANONYMOUS Una legión de ciberactivistas se moviliza en la Red. Se hacen llamar Anonymous y dicen luchar por la transparencia, la libertad de expresión y los derechos humanos. No muestran la cara ni tienen líderes. La semana pasada tumbaron las webs oficiales de Túnez, tras la autoinmolación de un joven. Hace un mes, atacaron a las empresas que cortaron el grifo a Wikileaks. Son un movimiento germinal, fuertemente libertario y de contornos confusos. file:///mnt/temp/oo/Escritorio/ANONYMOUS.jpg

- 3. 2.¿CUÁNDO SURQUIERON LOS ANONYMOUS? El caso Wikileaks prendió la mecha en el grupo. Se declararon enemigos de los enemigos de Wikileaks y tumbaron a todos los que negaron su apoyo a Julian Assange, como Visa, Mastercard, PayPal o Amazon. Al principio solo realizaban sus acciones en internet. Provocaban la caída de servidores, llevaban a cabo diferentes ataques informáticos y difundían datos privados a través de la Red. Estas actividades prosiguen actualmente, pero desde hace algo más de un año, sobre todo tras la ceremonia de los Premios Goya de 2011, su presencia en las calles ha sido mucho más habitual, al menos la de sus caretas. En cada manifestación o protesta durante el último año se han podido ver a muchas personas luciendo la máscara de Guy Fawkes, y aunque muchas de ellas seguramente no formen parte del movimiento, se sienten representados por las reivindicaciones del colectivo.

- 4. 3.SIMBOLO DE LOS ANONYMOUS file:///mnt/temp/oo/Escritorio/1307697741891.jpg No pertenecen a ningún partido político y están distribuidos por todos los rincones del mundo. Todos se representan bajo un mismo símbolo, la máscara que utiliza V en la novela gráfica V de Vendetta, que se adaptó al cine con el mismo título, y que se ha convertido en uno de los emblemas más reconocidos de la actualidad.

- 5. 4. ¿CÓMO REALIZAN SUS ATAQUES? Habitualmente se basan en ataques de denegación de servicios distribuidos (Ddos). Consiste en lanzar numerosas peticiones a un servidor que aloja una página web, de forma que el servicio de hosting no puede soportar la carga de peticiones y queda suspendido el servicio. Yago Jesús, experto en seguridad informática y miembro del blog Security by Default, explicaba a RTVE.es que va ligado al concepto 'ancho de banda', es decir "el volumen de datos que tu conexión va a ser capaz de utilizar". Es decir, "lo que hacen este tipo de ataques es inundar con 'conexiones basura' los servidores de la organización objetivo hasta llegar a saturar su ancho de banda y no dejar espacio para su uso normal".

- 6. 5.ULTIMOS MOVIMIENTOS El nuevo fenómeno social sigue actuando, y cada vez gusta más a la prensa. Periódicos prestigiosos no dudan en publicar artículos con títulos morbosos como "Anonymous se propone destruir facebook", aprovechando cualquier rumor. EL ANUNCIO TRUCHO LO QUE NO TIENE CABEZA NO SE PUEDE DESCABEZAR OPERACIÓN TARINGA

- 7. 5.1EL ANUNCIO TRUCHO Hace unos días Clarín publicó en su edición impresa el siguiente título: “Anonymus amenaza con destruir Facebook”. Refería así a una supuesta operación que coordinaba “la organización de hackers más importante”. Un día después tuvo que publicar una desmentida, aunque solo lo hizo en su página web y tras conocerse el comunicado que emitió Anonymus donde negaba ser “organizadora” de tal operación y afirmaba que “luchan por los usuarios, no contra ellos”. Quizá la cantidad de visitas que cosechó el video obligó al diario a reconocer su error.

- 8. 5.2 LO QUE NO TIENE CABEZA NO SE PUEDE DESCABEZAR Un mes antes, Clarín había publicado la noticia de la detención de “la cúpula” de Anonymus, especulando -como la mayoría de los diarios del mundo-, que así se había logrado “descabezar” a la organización que todos ya saben que no tiene cabeza. Los miembros de Anonymus detenidos en el mundo fueron muchos y en varios países: España (2) , Italia (3) y Turquía (32) , además de los 6 arrestados por el FBI en Estados Unidos. El caso de Turquía deja en claro qué hay detrás de estas detenciones, ya que las operaciones de Anonymus en ese país fueron en apoyo a las movilizaciones en contra del gobierno que, entre otras medidas, restringió el acceso a Internet para reprimir las críticas políticas. Ahora mismo, en Chile, Anonymus es la pata cibernética de la protesta estudiantil y dejó fuera de servicio los 7 portales estatales del área de educación.

- 9. 5.3 OPERACIÓN TARINGA Cuando los medios comerciales proclamaban que los Anonymus habían recibido su merecido escarmiento, se organizaron diferentes operaciones que dejaron fuera de servicio las páginas oficiales de la policía de España, el gobierno turco y hasta la del propio FBI. No hay registro de que esa noticia fuera publicada por Clarín. Tampoco publicó nada sobre la exitosa demostración que Anonymus realizó en Argentina, llamada Operación Taringa, con la que dejó en claro su rechazo a criminalizar a los usuarios que comparten libremente información a través de la web. El portal Taringa fue acusado penalmente, condenado por la justicia argentina y está a la espera de una apelación cuya resolución fijará las reglas del juego en Internet de aquí en más. Desde todo punto de vista, se trata de un caso testigo. La Operación Taringa se realizó el 22 de mayo contra la página de la Editorial De la Flor, una de las editoriales que demandó al portal Taringa por supuesta violación del Derecho de Autor. Fue anunciada con un comunicado de Anonymus, que ocupó la web de De la Flor durante el tiempo que los usuarios creyeron necesario, y que comenzaba diciendo: “El sistema judicial argentino, por medio del juicio a Taringa!, está poniendo en riesgo los derechos de sus ciudadanos en Internet. Anonymous no defenderá a Taringa! sino que luchará por la implicación que tendrá su fallo en el futuro de la Internet en Argentina. Estimadas editoriales: la Industria debe adaptarse a los tiempos modernos. El cambio de paradigma se está acercando en forma inexorable y ustedes no podrán sostener el status quo por mucho más tiempo."

- 10. 6.DETENIDOS EN ESPAÑA Operación policial Exposure: 4 Anonymous detenidos en España, 21 imputados en Latinoamérica El pasado jueves varias cuentas de Twitter asociadas al colectivo Anonymous denunciaban que las fuerzas y cuerpos de seguridad españolas estaban deteniendo a miembros del grupo por toda la geografía. Ahora la Policía Nacional lo ha confirmado a través de su cuenta en Twitter; concretamente han detenido a 4 personas en España, 2 de las cuales han sido enviadas a prisión, y hay 21 imputados en Lationoamérica. Según un comunicado de la Policía, las detenciones se han producido en el marco de la operación internacional bautizada como Exposure, la cual ha sido coordinada por la INTERPOL. Los detenidos son los presuntos autores de diversos ataques DDoS y defaces a sitios web de partidos políticos, instituciones, empresas y también responsables de la filtración de datos personales de escoltas de la presidencia del Gobierno de España e integrantes del GEO de la Policía Nacional en la Red.