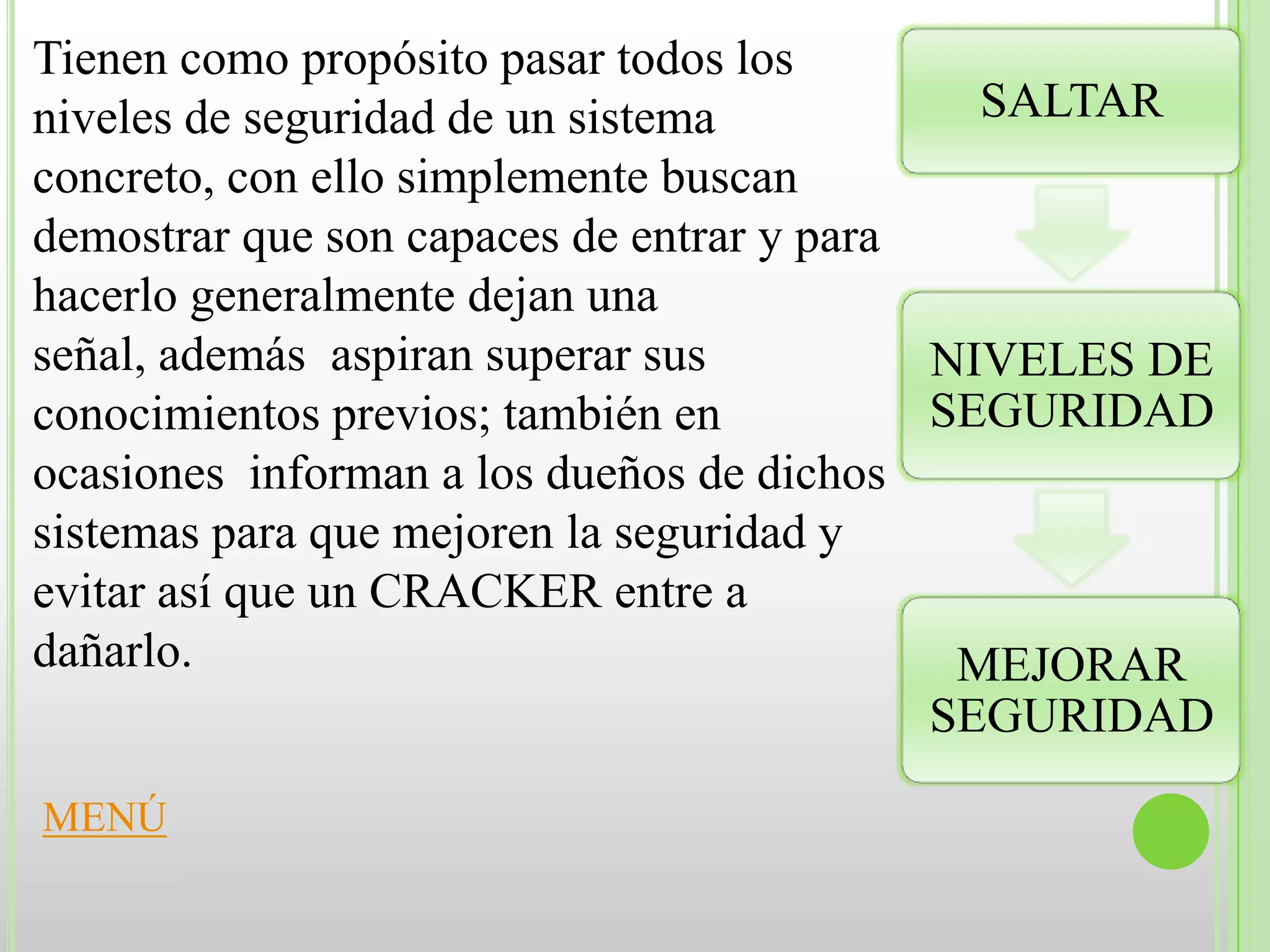

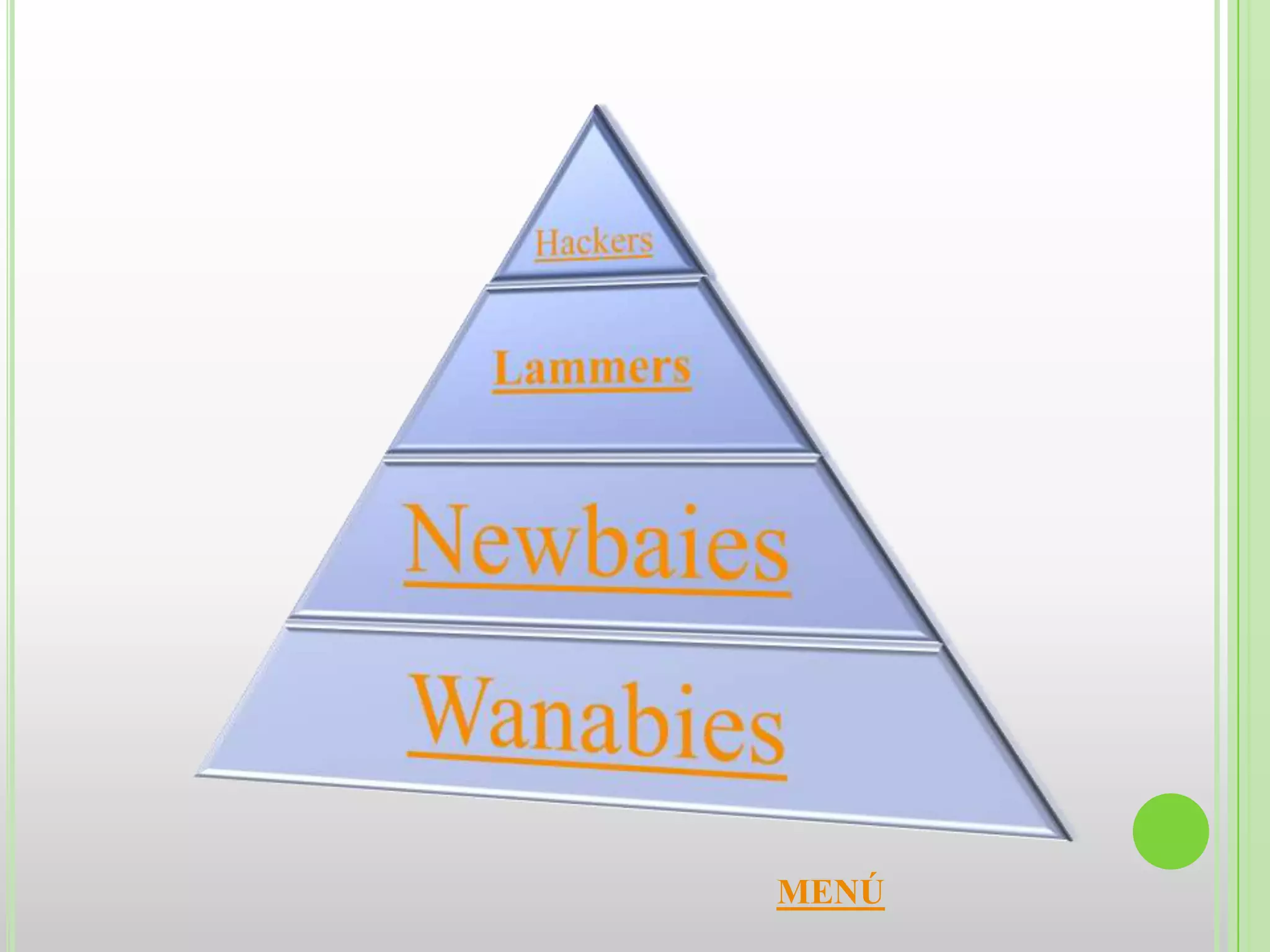

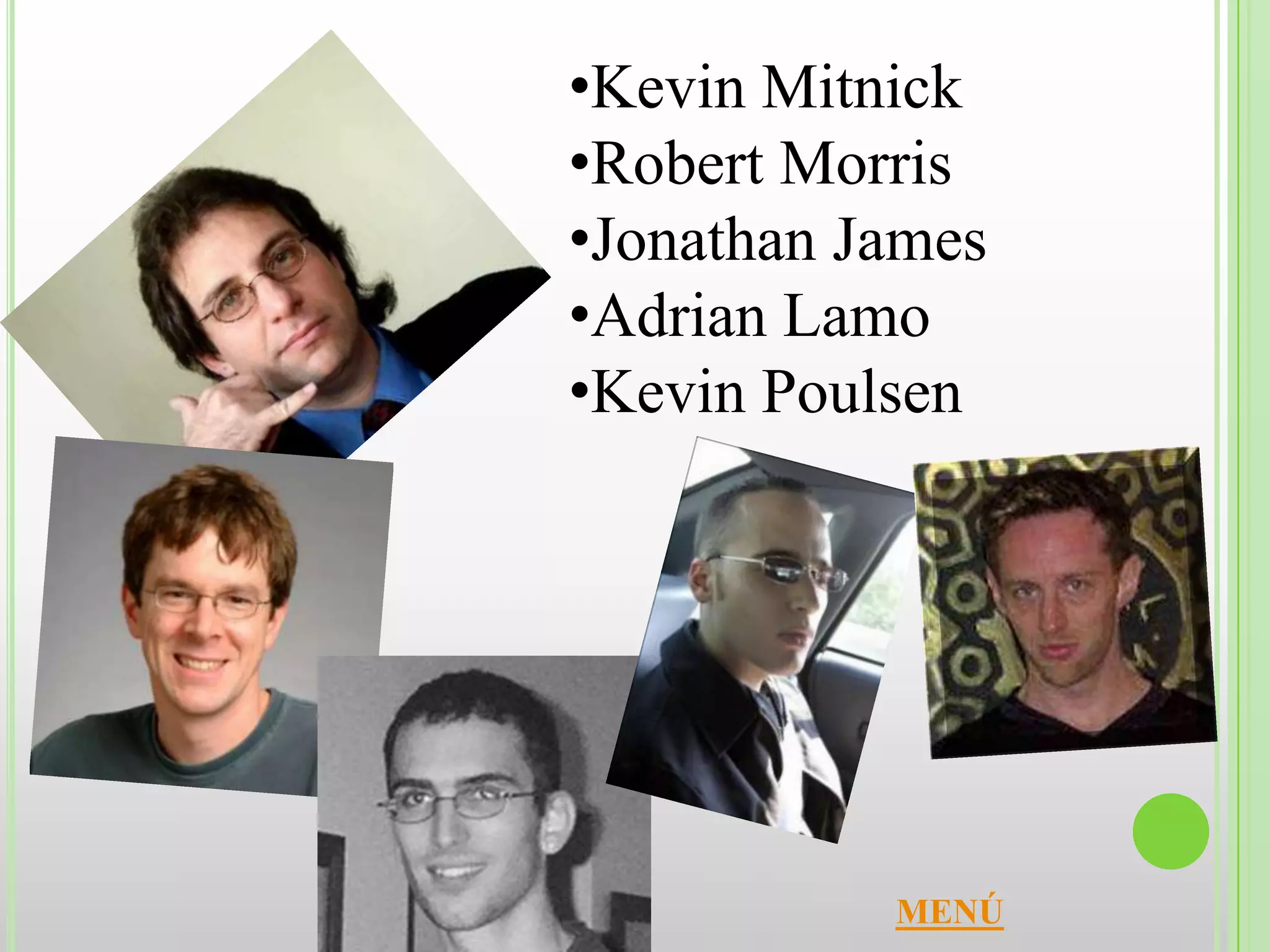

Este documento busca definir qué es realmente un hacker, ya que los medios de comunicación han distorsionado este concepto. Explica que un hacker es alguien que intenta conocer a profundidad cómo funcionan los sistemas para encontrar errores y arreglarlos, mientras que un cracker usa sus conocimientos para dañar a otros. También describe diferentes tipos de hackers y algunos hackers famosos.

![CIBERGRAFÍA

•HACKERS http://usuarios.multimania.es/Marciano2000/hackers.html [citado el 15 de

marzo de 2010]

•TECNOLOGÍA DIARIA. Tecnología, internet, hacking, blogs y actualidad

http://www.tecnologiadiaria.com/2007/05/top-10-hackers-famosos.html [citado el 15 de

marzo de 2010]

•PER SYSTEMS. http://persystems.net/sosvirus/general/hackers.htm [ citado el

15 de marzo de 2010]

•TU WEB DE INFORMÁTICA. Qué es un hacker.

•http://www.tuwebdeinformatica.com/Hacking/definicion_hacker.htm [ citado

el 15 de marzo de 2010]

•CONSUMER EROSKI. Qué es un Hacker.

http://www.consumer.es/web/es/tecnologia/internet/2004/06/21/104656.php [

citado el 15 de marzo de 2010]](https://image.slidesharecdn.com/hackers-100317140344-phpapp01/75/Hackers-15-2048.jpg)