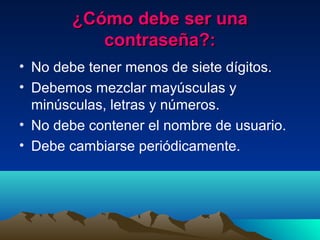

El documento describe varias técnicas de seguridad en Internet, incluyendo técnicas activas como el uso de contraseñas seguras, encriptación de datos y software de seguridad, y técnicas pasivas como copias de seguridad de datos y partición del disco duro para minimizar los efectos de un ataque. También recomienda el uso de contraseñas largas y complejas, software antivirus y cortafuegos, y realizar copias de seguridad periódicas.