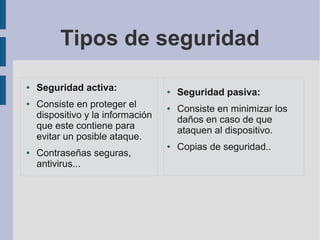

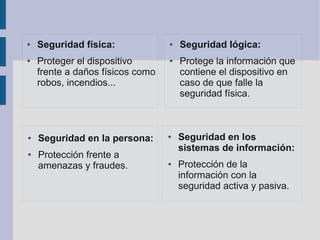

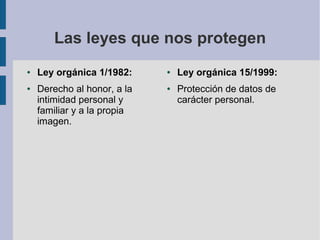

El documento discute la importancia de la seguridad informática para proteger dispositivos electrónicos y datos personales de daños debido al gran volumen de información recopilada (Big Data) y la conexión de objetos a Internet. Explica la necesidad de utilizar métodos de seguridad como contraseñas seguras y copias de respaldo, y los diferentes tipos de seguridad como física, lógica y de sistemas de información. También menciona las leyes que protegen los datos personales en España.