Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Tic

Este documento discute el uso de la tecnología en la educación desde una perspectiva ética y crítica. Señala que aunque la tecnología puede usarse para beneficiar a la humanidad, a menudo se utiliza para fines económicos que aumentan la desigualdad. Argumenta que los proyectos educativos deben enfocarse en mejorar el aprendizaje de los estudiantes, no solo en comprar hardware. Concluye que la tecnología puede usarse para liberar o esclavizar a la gente, dependiendo de si se enfoca en las neces

10 cosas que debes de saber

Este documento describe los posibles impactos negativos de una mina de oro propuesta a cielo abierto dentro de la Reserva de la Biosfera Sierra de la Laguna en Baja California Sur. La minería podría contaminar el agua y dañar la biodiversidad única del bosque, incluidas especies endémicas. Además, aunque la mina solo operaría durante 9 años, la contaminación resultante podría durar siglos. El documento pide a la gente que ayude a proteger esta área sensible de la minería dañina.

Computación en la nube1

La computación en la nube permite acceder a aplicaciones y almacenar archivos en servidores remotos a través de Internet en lugar de en el equipo local, lo que facilita la edición y el almacenamiento compartido de archivos entre usuarios y proporciona copias de seguridad. Se compone de capas que incluyen clientes, software como servicio, servicios en la nube, aplicaciones, plataformas como servicio e infraestructura como servicio, con ejemplos como Google Docs, Google Maps, Amazon EC2 y Dropbox.

Computacion en la nube

Este documento discute el uso de la computación en la nube en la educación. Expone las ventajas de usar herramientas web 2.0 como Google Docs para permitir el trabajo colaborativo entre estudiantes. También argumenta que cada estudiante debería tener su propio ordenador portátil para acceder a contenidos educativos en línea y compartir información con otros. El documento propone un modelo de aula donde cada estudiante use su propio ordenador portátil conectado a Internet de forma inalámbrica.

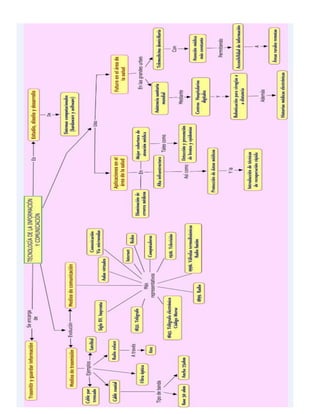

Tecnología de la información y de la comunicación en la educación.

El documento habla sobre la importancia de incorporar las tecnologías de la información y comunicación (TIC) en la educación. Explica que las TIC pueden mejorar el currículo, la infraestructura, la gestión y las competencias de docentes y estudiantes. También menciona que las TIC pueden ayudar a alfabetizar digitalmente a los docentes y mejorar la productividad, innovación y uso de la información. El documento propone que el gobierno, empresas y sociedad civil trabajen juntos para fortalecer las capacidades de los docentes

Recomendados

Tic

Este documento discute el uso de la tecnología en la educación desde una perspectiva ética y crítica. Señala que aunque la tecnología puede usarse para beneficiar a la humanidad, a menudo se utiliza para fines económicos que aumentan la desigualdad. Argumenta que los proyectos educativos deben enfocarse en mejorar el aprendizaje de los estudiantes, no solo en comprar hardware. Concluye que la tecnología puede usarse para liberar o esclavizar a la gente, dependiendo de si se enfoca en las neces

10 cosas que debes de saber

Este documento describe los posibles impactos negativos de una mina de oro propuesta a cielo abierto dentro de la Reserva de la Biosfera Sierra de la Laguna en Baja California Sur. La minería podría contaminar el agua y dañar la biodiversidad única del bosque, incluidas especies endémicas. Además, aunque la mina solo operaría durante 9 años, la contaminación resultante podría durar siglos. El documento pide a la gente que ayude a proteger esta área sensible de la minería dañina.

Computación en la nube1

La computación en la nube permite acceder a aplicaciones y almacenar archivos en servidores remotos a través de Internet en lugar de en el equipo local, lo que facilita la edición y el almacenamiento compartido de archivos entre usuarios y proporciona copias de seguridad. Se compone de capas que incluyen clientes, software como servicio, servicios en la nube, aplicaciones, plataformas como servicio e infraestructura como servicio, con ejemplos como Google Docs, Google Maps, Amazon EC2 y Dropbox.

Computacion en la nube

Este documento discute el uso de la computación en la nube en la educación. Expone las ventajas de usar herramientas web 2.0 como Google Docs para permitir el trabajo colaborativo entre estudiantes. También argumenta que cada estudiante debería tener su propio ordenador portátil para acceder a contenidos educativos en línea y compartir información con otros. El documento propone un modelo de aula donde cada estudiante use su propio ordenador portátil conectado a Internet de forma inalámbrica.

Tecnología de la información y de la comunicación en la educación.

El documento habla sobre la importancia de incorporar las tecnologías de la información y comunicación (TIC) en la educación. Explica que las TIC pueden mejorar el currículo, la infraestructura, la gestión y las competencias de docentes y estudiantes. También menciona que las TIC pueden ayudar a alfabetizar digitalmente a los docentes y mejorar la productividad, innovación y uso de la información. El documento propone que el gobierno, empresas y sociedad civil trabajen juntos para fortalecer las capacidades de los docentes

Información de imágenes en los sistemas de seguridad

El documento resume los sistemas actuales de videovigilancia y propone nuevos sistemas de procesamiento de imágenes para mejorar la detección y gestión de eventos. Estos sistemas automatizados pueden identificar objetos, comportamientos y patrones para detectar amenazas de forma más eficiente que los operadores humanos, aprovechando mejor la inversión en cámaras. La compañía ofrece soluciones como sistemas de visualización 3D, gestión de alarmas y equipos de grabación que integran detección, almacenamiento y trans

Comunicaciones ip

El documento describe los fundamentos de las comunicaciones digitales y las redes de computadoras. Explica que los servicios modernos se transmiten digitalmente como trenes de unos y ceros a través de diferentes medios como cable coaxial, fibra óptica o cable UTP. También describe los protocolos y modelos como OSI que permiten la comunicación confiable entre dispositivos a través de redes.

Informática médica computacional...

El documento presenta información sobre seguridad informática, incluyendo proteger archivos personales realizando copias de seguridad periódicas, proteger la computadora de intrusos mediante actualizaciones de software y configuraciones adecuadas, y proteger datos confidenciales en computadoras compartidas. También describe signos de virus e instrucciones para prevenir infecciones.

Guia de referencia_te

Este documento proporciona una guía de referencia rápida para el uso de funciones telefónicas específicas. Incluye instrucciones para realizar llamadas internas y externas, usar marcación rápida, capturar llamadas, transferir llamadas y usar la megafonía. También indica que los números de función pueden variar según el plan telefónico seleccionado.

Sofware

Este documento resume las preguntas frecuentes sobre el uso de software en la Ucinf. Explica que el software son las instrucciones que indican al computador qué hacer y que existen diferentes tipos como sistemas operativos, programas de aplicación y lenguajes de programación. También describe los softwares disponibles en la biblioteca de la Ucinf, cómo solicitarlos o descargarlos de la biblioteca de software gratuito, y los instalados en los laboratorios y cómo utilizarlos.

Historia de las_computadoras

El documento resume la historia del desarrollo de las computadoras desde los primeros métodos de cálculo manuales en la antigüedad hasta las máquinas mecánicas y eléctricas del siglo XIX. Destaca que Charles Babbage inventó la primera computadora de propósito general en 1822 aunque nunca se construyó, y que las tarjetas perforadas y máquinas tabuladoras de Hollerith permitieron el procesamiento automático de datos a gran escala.

Informe seguridad-sl

El documento discute las ventajas del software libre para la seguridad informática en comparación con el software propietario. Explica que el software libre es más seguro porque permite examinar y modificar el código para corregir errores y vulnerabilidades, y porque evita que los usuarios instalen software dañino involuntariamente. También señala algunas desventajas potenciales del software libre y propietario.

Ciencias de la_computadora

El documento proporciona una historia de las computadoras, desde los primeros dispositivos mecánicos como el ábaco hasta las computadoras modernas. Destaca los inventos pioneros de Napier, Schickard, Pascal y Babbage en los siglos XVII-XIX y el desarrollo de las primeras computadoras electromecánicas por parte de Aiken, Atanasoff, Mauchly y Eckert en la década de 1940, culminando con la creación de la ENIAC, considerada la primera computadora digital y programable.

1 b historia

Este documento resume la historia de la informática desde los primeros dispositivos mecánicos como el ábaco hasta la era de los microprocesadores. Detalla las cuatro generaciones de ordenadores definidas por su tecnología subyacente: válvulas de vacío, transistores, circuitos integrados y microprocesadores. También describe algunos de los ordenadores más influyentes como el ENIAC, el IBM PC y el Macintosh.

Más contenido relacionado

Más de XofoEsteban

Información de imágenes en los sistemas de seguridad

El documento resume los sistemas actuales de videovigilancia y propone nuevos sistemas de procesamiento de imágenes para mejorar la detección y gestión de eventos. Estos sistemas automatizados pueden identificar objetos, comportamientos y patrones para detectar amenazas de forma más eficiente que los operadores humanos, aprovechando mejor la inversión en cámaras. La compañía ofrece soluciones como sistemas de visualización 3D, gestión de alarmas y equipos de grabación que integran detección, almacenamiento y trans

Comunicaciones ip

El documento describe los fundamentos de las comunicaciones digitales y las redes de computadoras. Explica que los servicios modernos se transmiten digitalmente como trenes de unos y ceros a través de diferentes medios como cable coaxial, fibra óptica o cable UTP. También describe los protocolos y modelos como OSI que permiten la comunicación confiable entre dispositivos a través de redes.

Informática médica computacional...

El documento presenta información sobre seguridad informática, incluyendo proteger archivos personales realizando copias de seguridad periódicas, proteger la computadora de intrusos mediante actualizaciones de software y configuraciones adecuadas, y proteger datos confidenciales en computadoras compartidas. También describe signos de virus e instrucciones para prevenir infecciones.

Guia de referencia_te

Este documento proporciona una guía de referencia rápida para el uso de funciones telefónicas específicas. Incluye instrucciones para realizar llamadas internas y externas, usar marcación rápida, capturar llamadas, transferir llamadas y usar la megafonía. También indica que los números de función pueden variar según el plan telefónico seleccionado.

Sofware

Este documento resume las preguntas frecuentes sobre el uso de software en la Ucinf. Explica que el software son las instrucciones que indican al computador qué hacer y que existen diferentes tipos como sistemas operativos, programas de aplicación y lenguajes de programación. También describe los softwares disponibles en la biblioteca de la Ucinf, cómo solicitarlos o descargarlos de la biblioteca de software gratuito, y los instalados en los laboratorios y cómo utilizarlos.

Historia de las_computadoras

El documento resume la historia del desarrollo de las computadoras desde los primeros métodos de cálculo manuales en la antigüedad hasta las máquinas mecánicas y eléctricas del siglo XIX. Destaca que Charles Babbage inventó la primera computadora de propósito general en 1822 aunque nunca se construyó, y que las tarjetas perforadas y máquinas tabuladoras de Hollerith permitieron el procesamiento automático de datos a gran escala.

Informe seguridad-sl

El documento discute las ventajas del software libre para la seguridad informática en comparación con el software propietario. Explica que el software libre es más seguro porque permite examinar y modificar el código para corregir errores y vulnerabilidades, y porque evita que los usuarios instalen software dañino involuntariamente. También señala algunas desventajas potenciales del software libre y propietario.

Ciencias de la_computadora

El documento proporciona una historia de las computadoras, desde los primeros dispositivos mecánicos como el ábaco hasta las computadoras modernas. Destaca los inventos pioneros de Napier, Schickard, Pascal y Babbage en los siglos XVII-XIX y el desarrollo de las primeras computadoras electromecánicas por parte de Aiken, Atanasoff, Mauchly y Eckert en la década de 1940, culminando con la creación de la ENIAC, considerada la primera computadora digital y programable.

1 b historia

Este documento resume la historia de la informática desde los primeros dispositivos mecánicos como el ábaco hasta la era de los microprocesadores. Detalla las cuatro generaciones de ordenadores definidas por su tecnología subyacente: válvulas de vacío, transistores, circuitos integrados y microprocesadores. También describe algunos de los ordenadores más influyentes como el ENIAC, el IBM PC y el Macintosh.

Más de XofoEsteban (11)

Información de imágenes en los sistemas de seguridad

Información de imágenes en los sistemas de seguridad