Ipsec

•Descargar como PPT, PDF•

5 recomendaciones•1,875 vistas

IPSec y Certificados Digitales en Windows 2003 Server (Definición y caracteristicas)

Denunciar

Compartir

Denunciar

Compartir

Más contenido relacionado

La actualidad más candente

La actualidad más candente (20)

Destacado

Ley 39/2015, de 1 de octubre, del Procedimiento Administrativo Común de las A...

Ley 39/2015, de 1 de octubre, del Procedimiento Administrativo Común de las A...José Manuel Arroyo Quero

Destacado (17)

Ley 39/2015, de 1 de octubre, del Procedimiento Administrativo Común de las A...

Ley 39/2015, de 1 de octubre, del Procedimiento Administrativo Común de las A...

Auditoría y certificación de conformidad con el ENS

Auditoría y certificación de conformidad con el ENS

Impacto de las leyes 39/2015 y 40/2015 en las tecnologías de la información. ...

Impacto de las leyes 39/2015 y 40/2015 en las tecnologías de la información. ...

Similar a Ipsec

Preguntas de Repaso Capitulo 6: Stallings William: Fundamentos de seguridad e...

Preguntas de Repaso Capitulo 6: Stallings William: Fundamentos de seguridad e...Ángel Leonardo Torres

Similar a Ipsec (20)

Preguntas de Repaso Capitulo 6: Stallings William: Fundamentos de seguridad e...

Preguntas de Repaso Capitulo 6: Stallings William: Fundamentos de seguridad e...

Último

Usos y desusos de la inteligencia artificial en revistas científicas

Usos y desusos de la inteligencia artificial en revistas científicasJuan D. Machin-Mastromatteo #Juantífico

Último (20)

Prueba de evaluación Geografía e Historia Comunidad de Madrid 4ºESO

Prueba de evaluación Geografía e Historia Comunidad de Madrid 4ºESO

Usos y desusos de la inteligencia artificial en revistas científicas

Usos y desusos de la inteligencia artificial en revistas científicas

Louis Jean François Lagrenée. Erotismo y sensualidad. El erotismo en la Hist...

Louis Jean François Lagrenée. Erotismo y sensualidad. El erotismo en la Hist...

Tema 19. Inmunología y el sistema inmunitario 2024

Tema 19. Inmunología y el sistema inmunitario 2024

ACRÓNIMO DE PARÍS PARA SU OLIMPIADA 2024. Por JAVIER SOLIS NOYOLA

ACRÓNIMO DE PARÍS PARA SU OLIMPIADA 2024. Por JAVIER SOLIS NOYOLA

Novena de Pentecostés con textos de san Juan Eudes

Novena de Pentecostés con textos de san Juan Eudes

Prueba de evaluación Geografía e Historia Comunidad de Madrid 2º de la ESO

Prueba de evaluación Geografía e Historia Comunidad de Madrid 2º de la ESO

Factores que intervienen en la Administración por Valores.pdf

Factores que intervienen en la Administración por Valores.pdf

Concepto y definición de tipos de Datos Abstractos en c++.pptx

Concepto y definición de tipos de Datos Abstractos en c++.pptx

BIOMETANO SÍ, PERO NO ASÍ. LA NUEVA BURBUJA ENERGÉTICA

BIOMETANO SÍ, PERO NO ASÍ. LA NUEVA BURBUJA ENERGÉTICA

Los avatares para el juego dramático en entornos virtuales

Los avatares para el juego dramático en entornos virtuales

Ipsec

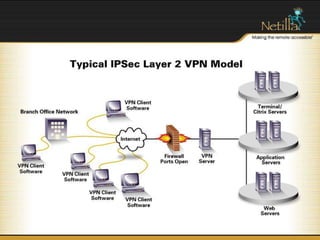

- 3. Tema Todo Sobre IPSec

- 25. Un diagrama de paquete ESP:

- 37. Después de haber configurado la conexión IPsec, ésta aparece en la lista IPsec como se muestra en la Figura 19-22