Ppt0000000

•Descargar como PPT, PDF•

0 recomendaciones•103 vistas

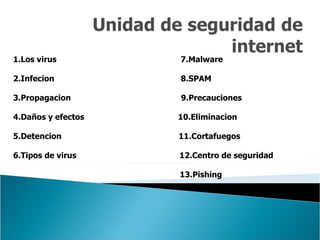

Los virus informáticos se propagan a través de correos electrónicos y páginas web infectando otros ordenadores y pueden causar daños. Para prevenir infecciones, es importante mantener software antivirus actualizado, evitar abrir correos y archivos adjuntos sospechosos, y usar cortafuegos. El phishing intenta robar información personal a través de correos falsos que piden datos bancarios.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (12)

Destacado

Destacado (20)

Novogodisno boziken aranzman 2012 (sv.naum, makedonija)

Novogodisno boziken aranzman 2012 (sv.naum, makedonija)

Similar a Ppt0000000

Similar a Ppt0000000 (20)

White Paper hostalia: Tipos de amenazas que nos podemos encontrar en la red

White Paper hostalia: Tipos de amenazas que nos podemos encontrar en la red

Ppt0000000

- 1. 1.Los virus 7.Malware 2.Infecion 8.SPAM 3.Propagacion 9.Precauciones 4.Daños y efectos 10.Eliminacion 5.Detencion 11.Cortafuegos 6.Tipos de virus 12.Centro de seguridad 13.Pishing