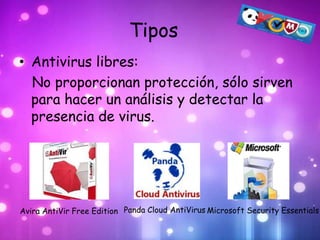

Este documento habla sobre los virus informáticos, incluyendo su definición, tipos de efectos, historia, formas de propagación, tipos principales, métodos de contagio y protección, antivirus, cortafuegos, copias de seguridad, spyware, spam, phishing y hoax.