Taller De [1]

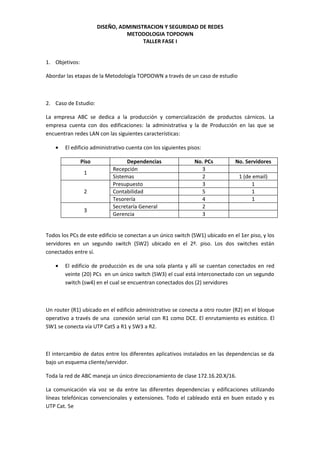

- 1. DISEÑO, ADMINISTRACION Y SEGURIDAD DE REDES METODOLOGIA TOPDOWN TALLER FASE I 1. Objetivos: Abordar las etapas de la Metodología TOPDOWN a través de un caso de estudio 2. Caso de Estudio: La empresa ABC se dedica a la producción y comercialización de productos cárnicos. La empresa cuenta con dos edificaciones: la administrativa y la de Producción en las que se encuentran redes LAN con las siguientes características: • El edificio administrativo cuenta con los siguientes pisos: Piso Dependencias No. PCs No. Servidores Recepción 3 1 Sistemas 2 1 (de email) Presupuesto 3 1 2 Contabilidad 5 1 Tesorería 4 1 Secretaría General 2 3 Gerencia 3 Todos los PCs de este edificio se conectan a un único switch (SW1) ubicado en el 1er piso, y los servidores en un segundo switch (SW2) ubicado en el 2º. piso. Los dos switches están conectados entre sí. • El edificio de producción es de una sola planta y allí se cuentan conectados en red veinte (20) PCs en un único switch (SW3) el cual está interconectado con un segundo switch (sw4) en el cual se encuentran conectados dos (2) servidores Un router (R1) ubicado en el edificio administrativo se conecta a otro router (R2) en el bloque operativo a través de una conexión serial con R1 como DCE. El enrutamiento es estático. El SW1 se conecta vía UTP Cat5 a R1 y SW3 a R2. El intercambio de datos entre los diferentes aplicativos instalados en las dependencias se da bajo un esquema cliente/servidor. Toda la red de ABC maneja un único direccionamiento de clase 172.16.20.X/16. La comunicación vía voz se da entre las diferentes dependencias y edificaciones utilizando líneas telefónicas convencionales y extensiones. Todo el cableado está en buen estado y es UTP Cat. 5e

- 2. La gestión de la red actual es muy pobre y solo se limita a la solución de problemas de conectividad entre equipos No existen políticas claras de seguridad y los accesos no están controlados. De una entrevista con el gerente de la compañía, se obtuvo la siguiente información: 1. En la actualidad la compañía se enfrenta a un proceso de modernización en el que se busca entre otros, mejorar la infraestructura actual de comunicación de manera que: • Se establezca una única red de voz y datos • Se conecte una nueva edificación denominada talleres, en construcción, a la nueva red la cual dará cobertura a 30 PCs y 5 servidores • Tener acceso desde cualquier parte de la empresa a Internet • Se tenga cobertura inalámbrica en todas las dependencias • Se mejore la seguridad en relación a los accesos a la red • Proporcionar tiempos de respuestas razonables entre clientes y servidor • Tener alta disponibilidad 2. Para lo anterior la empresa : • Desea reutilizar por lo menos un 75% de los equipos actuales de la red • El proyecto se debe llevar en un plazo no mayor a seis (6) meses • Se contrataran tres (3)personas para apoyar el proceso FASE No. 1 (ANALISIS DE REQUERIMIENTOS) 1.1.ENUMERE Y PRIORICE LAS METAS U OBJETIVOS DEL NEGOCIO (en función p.e. de rentabilidad, crecimiento de la empresa, satisfacción del cliente, reputación, mejoras en comunicación, etc) Objetivo del negocio Prioridad (1-100%) Tener acceso desde cualquier parte de 30% la empresa a Internet Se mejore la seguridad en relación a 30% los accesos a la red Proporcionar tiempos de respuestas 20% razonables entre clientes y servidor Tener alta disponibilidad 20%

- 3. 1.2.ESTABLEZCA LAS METAS TÉCNICAS en términos de: Aspectos Metas Prioridad (1-100%) Escalabilidad se pretende aumentar la cobertura 30% de la señal y permitir que los usuarios que cuentan con equipos puedan acceder a la red desde cualquier parte de la empresa Disponibilidad y se busca aumentar la disponibilidad 30% rendimiento de la red, para que los usuarios puedan utilizar los servicios de la red y disminuir al mínimo los fallos y aumentar la rapidez de solución cuando se presenten los mismos, también garantizar el buen uso del ancho de banda con que cuenta la empresa mejorando la forma como están siendo utilizados y de esta manera aumentar el rendimiento de la red; garantizando la eficiencia, disminuyendo los tiempos de respuestas, y retardos al momento del envió y descarga de información. Seguridad Garantizar la seguridad de la red 20% creando zonas militarizadas y desmilitarizadas para poder clasificar cada uno de los usuarios que acceden a nuestra red. Gestionabilidad y Gestionar cada unos de los 20% soporte aspectos de la red por medio de un monitoreo continuo para adquirir un buen funcionamiento de la red. Plantee una pregunta para cada uno de los siguientes aspectos para determinar las restricciones: • Presupuesto: ¿ cuenta la empresa con el presupuesto para montar esta nueva estructura? • Políticas de la empresa:

- 4. • Calendario: ¿cuenta la empresa con la disponibilidad para mantener este proyecto de ampliación de la red actual? • Personal: Y con las respuestas llene el siguiente cuadro: Restricción Dato recopilado Comentario Presupuesto La empresa debe utilizar por lo menos el 75% de los equipos. Políticas Calendario La creación tiene como tiempo limite 6 meses para el trabajo Personal La empresa colaborara con 3 personas a la dispocision para la ampliación de la red 1.3 REALICE LA CARACTERIZACIÓN DE LA RED EXISTENTE: 1.3.1 Utilice los equipos del laboratorio para realizar el siguiente montaje parcial de la red actual en estudio: 1.3.2 Instale, ejecute y configure en el PC2 el Asistente de Redes CISCO así: • En el menú Aplicatión, seleccione Communities • En el Campo Name escriba Empresa ABC • En el menú desplegable Discovery, seleccione Devices in an IP address range • Introduzca la dirección inicial y final • Haga clic en Start. Que dispositivos encontró?

- 5. • Haga clic en OK en los cuadros de diálogos Create Community y Communities • En el menú Aplicatión, seleccione Connect y haga clic en Connect To. Seleccione Empresa ABC en el menú desplegable y haga clic en Connect. Se debe mostrar la topología de la red y una serie de íconos disponible. • Pegue a continuación la topología parcial detectada: 1.3.3 Recopile la información de Switches SW1, SW3, y routers R1 y R2 de la red actual mediante el siguiente formato: • SWITCH Nombre: Switchdez Modelo: WS-C3560G-24TS Versión IOS: Direcciones IP: 10.0.0.2 Mascara de Subred: 255.0.0.0 Gateway: 10.0.0.1 Puertos Conectado al dispositivo Conectado a la interfaz Troncales Puertos de Número de VLAN Nombre VLAN accesos activos G0/1 VLAN 1 VLAN 1 G0/2 VLAN 1 VLAN 1 • ROUTER Nombre: ROUTER Modelo: 1760 Versión IOS: CAPA 3 Interfaz Dir. IP Mascara Conectado Conectado a Subred al dispositivo la interfaz F0/0 10.0.0.1 255.0.0.0 Sw F0/0 E0/0 200.20.20.10 255.255.255.0 ROUTER2 SERIAL 1.3.4 Elabore en packet tracer un diagrama funcional completo de la red existente apoyándose en la información recopilada, en el que se identifiquen: • Edificios

- 6. • Dependencias • PCs • Switches • Routers • Diccionamiento IP • Tipo de cableado • 1.3.5 Desarrolle un esquema de la red actual teniendo en cuenta el modelo jerárquico de las tres capas y explique el modelo obtenido.

- 7. 1.3.6 Complete el siguiente cuadro de fortalezas y debilidades del modelo actual de la red en función de los objetivos técnicos a alcanzar (estado de salud de la red existente) Aspecto Fortaleza Debilidades Rendimiento Disponibilidad Uso de ancho de banda Tiempos de respuestas Estado de switches, enrutadores.

- 8. 1.4 CARACTERICE EL TRÁFICO DE LA RED ACTUAL. 1.4.1 Ejecute en el PC2 el Asistente de Redes CISCO, y luego En el menú Aplicatión, seleccione Connect y haga clic en Connect To. Seleccione Empresa ABC en el menú desplegable y haga clic en Connect. 1.4.2 Genere tráfico en la red haciendo ping entre el PC2 y el servidor y viceversa 1.4.3 Genere y pegue los gráficos de: 1. Ancho de banda en barras de SW2 2. Ancho de banda en barras de SW3 3. Paquetes transmitidos y recibidos a través del puerto del SW2 que conecta con el router R1. 4. Paquetes transmitidos y recibidos a través del puerto del SW3 que conecta con el router R2. 1.5 IDENTIFIQUE EL IMPACTO DE LAS APLICACIONES EN EL DISEÑO DE LA RED 1.5.1 Configure NetFlow para monitorear el flujo de datos entrante y saliente de las interface específicas de cada router (R1 y R2), en el modo de configuración global así: # configure terminal Ahora entramos en el modo de interface: (config)# interface f0/1 Habilitamos el flow (config-if)# ip route-cache flow Volvemos al modo de configuración (config-if)# exit Configuramos el lugar a donde van a ir los paquetes UDP/SCTP dirigidos (colector Netflow) (config)# ip flow-export destination 172.16.x.x 9996 Configuramos la interfaz desde donde enviar datos (config)# ip flow-export source f0/1 Elegimos la versión del protocolo (config)# ip flow-export version 9 NOTA: Si la 9 no funciona bien, hay que usar la version 5, que es la mas usada. Configuramos los timeout (config)# ip flow-cache timeout active 1 (config)# ip flow-cache timeout inactive 15 1.5.2 Descargue, Instale y ejecute el analizador de tráfico Scrutinizer Netflow Analizer 1.5.3 Examine el tráfico de la red (qué protocolos y aplicaciones) utilizando Scrutinizer

- 9. • Genere trafico en la red a través de una aplicación cliente/servidor (p.e. instale y configure en el servidor winmail y accédalo desde el cliente a través de una cuenta) • Ejecute el analizador de tráfico Scrutinizer, genere y pegue los gráficos que muestren el tráfico en la red de diversos protocolos • • Exprese sus comentarios al respecto 1.5.4 Examine las políticas de QoS de la red actual

- 10. Para el esquema montado realice en cada uno de los routers lo siguiente para las interfaces que los interconectan: • En el modo EXEC privilegiado introduzca el comando: show queueing priority para ver el estado de la cola de prioridades • Configure una nueva cola de prioridad en cada router así: o En modo configuración global digite: priority-list 1 protocol ip high tcp www o Priority-list 1 protocol ip normal tcp ftp o Priority-list 1 protocol ip medium tcp telnet • Asigne la cola de prioridades a la interfaces que los une: o int f0/1 o priority-group 1 • Configure el router R1 para conexiones telnet así: o En el modo de configuración global digite line vty 0 4 o Password 12345 • Conectese desde el R1 al R2 vía telnet y ejecute show versión • Examine la operación de la cola de prioridades en el R1 después de la sesión telnet, así: o show queueing interface f0/1 o escriba los resultados 1.6 Identifique los elementos de la red actual que se pueden reutilizar con base en las metas técnicas y del negocio. • Elabore un listado con los elementos a reutilizar en la nueva red