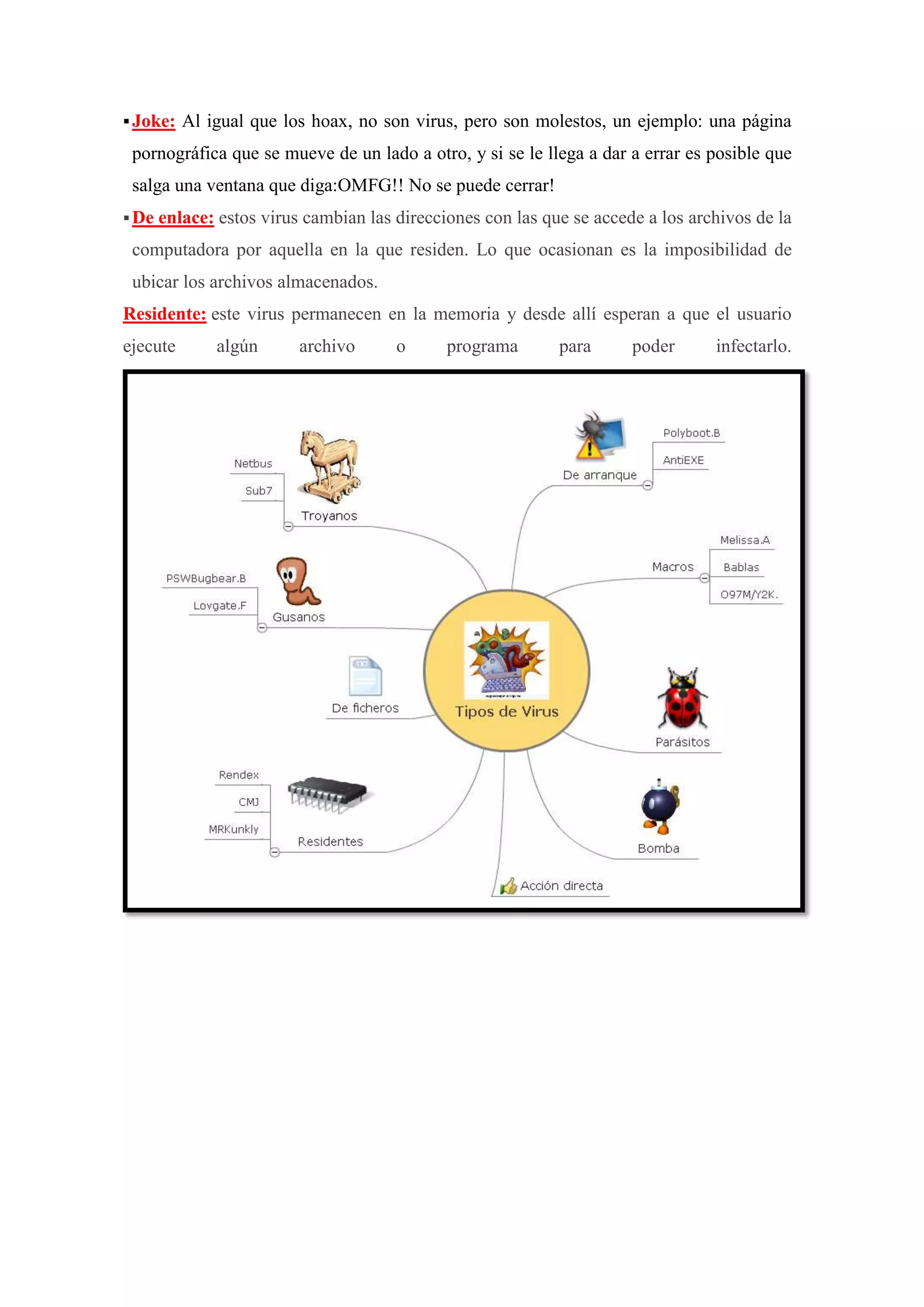

Este documento describe los diferentes tipos de mantenimiento de computadoras, incluyendo mantenimiento preventivo y correctivo. También explica los virus informáticos, su funcionamiento, y la importancia de usar antivirus. Finalmente, resume las medidas para proteger las computadoras y la conclusión de que el mantenimiento regular y el uso de antivirus son vitales para prevenir fallas y infecciones.