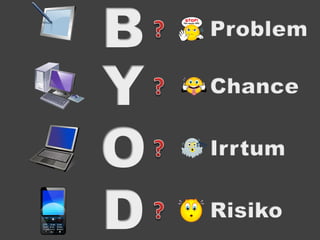

BYOD Bring your own device

- 2. Wie ist es zum Trend BYOD gekommen? Fast jeder hat heute einen Computer zu Hause Hardware wird immer leistungsfähiger Der Unterschied zwischen Business- und Privatsystemen ist verschwunden Kurze Innovationszyklen beschleunigen Hardwaretausch Hardware ist chic geworden 2 Private Systeme sind heute häufig sehr leistungsfähig!

- 3. Die ersten Schritte zur Erweiterung der Infrastruktur Umleiten der Firmenmails an den privaten Googlemail-Account Kopieren den Firmenadressbuch auf das private Telefon Präsentationen auf slideshark u. ä veröffentlichen Dokumente, Projekte, Konzepte, Mindmaps in die Cloud verlagern 3 Ungesteuerte Verlagerung von Firmendaten nach außerhalb!

- 4. Warum? Warum möchten Mitarbeiter ein eigenes Device mit in die Firma bringen? 4 Fehlen Funktionen an den Business Devices? Ist die private Hardware cooler? Sachlich Emotional Es ist wichtig das WARUM zu verstehen!

- 5. Wer? Welche Mitarbeiter möchten ein eigenes Device mit in die Firma bringen? 5 Die sind es die „üblichen Verdächtigen“? Sind es mehrere Mitarbeiter bzw. bestimmte Gruppen? Einzelne Mehrere Es ist wichtig zu verstehen, WER im Unternehmen BYOD möchte!

- 6. Varianten von BYOD 6 2 Der Mitarbeiter finanziert sein Endgerät selbst Der Mitarbeiter erhält einen festen Betrag und beschafft dafür ein Endgerät seiner Wahl mit einem Supportvertrag 1 Der Mitarbeiter benutzt in beiden Fällen kein zusätzliches Endgerät seines Arbeitgebers.

- 7. Was bedeutet das genau? Normalerweise stellen Unternehmen Betriebsmittel kostenfrei zur Verfügung - nicht so bei BYOD - 7 Verlagerung von Zuständigkeiten für IT! Sie kümmern sich selbst um den Support von Geräten und Software Mitarbeiter finanzieren/ bezuschussen ihre eigene Hardware

- 8. Vorteile für die Mitarbeiter 8 Weniger Geräte für den Mitarbeiter Zufriedenere Mitarbeiter Mehr Produktivität Interessanterer Arbeitgeber BYOD Höhere Akzeptanz Moderne Systeme

- 9. Bedenken der IT 9 Sicherheit Komplexität Geschwindigkeit Image der IT Servicelevels Produktivität BYOD

- 10. Was ist zu beachten? 10 Welche Leistung wird bezahlt? Art und Höhe des Zuschusses Steuerliche Aspekte Zuständigkeit des Mitarbeiters Beendigung des Arbeits- verhältnisses Eigentums- verhältnisse Verlust / Diebstahl Ersatzgeräte Wartung / Reparatur

- 11. Herausforderung Support Bei BYOD muss der Mitarbeiter den Support für sein Endgerät selber leisten! 11 BND (Beamer/Netzwerk/Drucker) Fehlende Hardware (z. B. DVD-ROM) Unterschiedliche Tastaturen Unterschiedliche Software (Mail/Kalender/Adressbuch etc.) Exotische Schnittstellen

- 12. Wie weit kann man BYOD treiben? 12 Nur Tablets oder Smartphones Tablets und Smartphones Tablets, Smartphones und Laptops Tablets, Smartphones und Laptops plus unterschiedliche Software 1 2 3 4 Komplexität

- 13. Wie wird BYOD umgesetzt? 13 BYOD Checklist - 10 considerations for Bring Your Own Device Kurze Checkliste: 5 Wege zu Infos über BYOD Checkliste: BYOD ohne Risiko BYOD: Sicher und Sorgenfrei 3 Steps to Safely Bringing Your Own Devices (BYOD) BYOD

- 14. Wie wird man zum BYOD-Guru? Vorschlag der aus CIO.de vom 17.08.2012 1. Sich mit anderen CIOs austauschen 2. IT-Konferenzen besuchen 3. Kurse besuchen 4. Veröffentlichungen lesen 5. Whitepaper besorgen 14 Es gibt aktuell zum Thema BYOD keinen klaren methodischen Ansatz!

- 15. Eine Alternative zu BYOD 15 CYOD Choose-Your-Own-Device Es existiert eine Liste, von Devices die genutzt werden können Die IT stellt den Support für diese Devices sicher Der Umfang der privaten Nutzung wird über eine Policy geregelt Die IT integriert die erlaubten Devices in die Systemlandschaft Devices Integration Support Private Nutzung

- 16. Hardware ist nicht alles! 16 MyDevice Spiele Social Media Apps Musik Bücher uvm. Filme

- 17. Herausforderung Apps 17 Möglichkeit das gesamte Adressbuch mit facebook abzugleichen – „Freunde finden“ Überträgt das komplette Adressbuch mit Mobilfunknummern sowie Mobilfunkprovider auf den Firmenserver des Anbieters. Wenn Angry Birds nicht mit einer Unternehmens- App kompatibel ist, wer ist dafür verantwortlich? Überträgt ungefragt das gesamte Adressbuchs an den Firmenserver des Anbieters.

- 18. Grundsätzliche Sicherheitsthemen 18 Diese Seiten stellen Möglichkeiten zur Verfügung, Systemzugriff auf Smartphones und Tablets zu erhalten!

- 19. Der Umgang mit der Consumeration der IT 19 Aktiv werden - nicht warten Awareness-Programm für Mitarbeiter Mobile Security Policy Klares Kommunikationskonzept 1 2 3 4

- 21. Wo geht die Reise hin? 21 Der Byod- Hype ebbt ab Umfragen bestätigen diesen Trend BYOD BYOID Aktuell ist keine klare Richtung zu erkennen!

- 22. 22 Bernd Hilgenberg Leipziger Str. 38 42859 Remscheid Telefon: +49 2191 8427228 Mail: hilgenberg@cioct.de Ist BYOD ein Thema bei Ihnen? Sprechen Sie mich an! Besuchen Sie uns auf: www.cioct.de