Controles internos de la informatica

•

0 recomendaciones•137 vistas

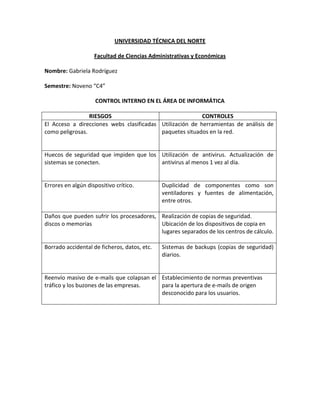

Este documento presenta los riesgos y controles de seguridad en el área de informática de la Facultad de Ciencias Administrativas y Económicas de la Universidad Técnica del Norte. Los riesgos incluyen acceso a sitios web peligrosos, vulnerabilidades de seguridad, errores en dispositivos críticos, daños a hardware, borrado accidental de archivos y correo masivo. Los controles propuestos son herramientas de análisis de paquetes de red, antivirus actualizado diariamente, redundancia de componentes

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (16)

Similar a Controles internos de la informatica

Similar a Controles internos de la informatica (20)

Controles internos de la informatica

- 1. UNIVERSIDAD TÉCNICA DEL NORTE Facultad de Ciencias Administrativas y Económicas Nombre: Gabriela Rodríguez Semestre: Noveno “C4” CONTROL INTERNO EN EL ÁREA DE INFORMÁTICA RIESGOS CONTROLES El Acceso a direcciones webs clasificadas Utilización de herramientas de análisis de como peligrosas. paquetes situados en la red. Huecos de seguridad que impiden que los Utilización de antivirus. Actualización de sistemas se conecten. antivirus al menos 1 vez al día. Errores en algún dispositivo crítico. Duplicidad de componentes como son ventiladores y fuentes de alimentación, entre otros. Daños que pueden sufrir los procesadores, Realización de copias de seguridad. discos o memorias Ubicación de los dispositivos de copia en lugares separados de los centros de cálculo. Borrado accidental de ficheros, datos, etc. Sistemas de backups (copias de seguridad) diarios. Reenvío masivo de e-mails que colapsan el Establecimiento de normas preventivas tráfico y los buzones de las empresas. para la apertura de e-mails de origen desconocido para los usuarios.