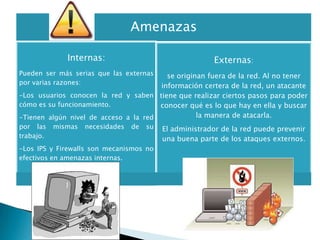

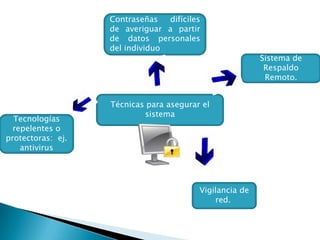

Este documento describe las amenazas internas y externas a la seguridad de una red, así como algunas técnicas para asegurar un sistema, como usar contraseñas difíciles de averiguar, mantener un sistema de respaldo remoto, e implementar tecnologías de protección como antivirus y vigilancia de red.