Métodos de protección contra virus informáticos

•

0 recomendaciones•2,401 vistas

Los métodos para protegerse contra virus incluyen métodos activos como antivirus y filtros de archivos que detectan y eliminan software malicioso de forma automática, y métodos pasivos como evitar descargar software de fuentes desconocidas, no abrir correos sospechosos, y mantener el sistema actualizado para parches de seguridad.

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Antivirus, Presentacion

presentacion sobre antivirus, como funcionan, tipos, caracteristicas y cual son los mejores antivirus del momento

Recomendados

Antivirus, Presentacion

presentacion sobre antivirus, como funcionan, tipos, caracteristicas y cual son los mejores antivirus del momento

Multimedia y sus elementos

Que está destinado a la difusión por varios medios de comunicación combinados

Presentación de antivirus

En este documento tomamos en cuenta los mejores antivirus para el año 2010.....

Distribución de archivos multimedia mediante un sistema de redifusión RRS (Po...

Distribución de archivos multimedia mediante un sistema de redifusión RRS (Po...Pablo Emiliano González Vélez

Colegio México de Chilpancingo A.C

TECNOLOGÍAS DE LA INFORMACIÓN Y COMUNICACIÓN

Recurso didáctico

Nivel preparatoria 401

Alumnos:

Pablo Emiliano González Vélez

Andrea Isabel Villanueva Bautista

Tema:

1.4 Distribución de archivos multimedia mediante un sistema de redifusión RRS (Podcasting)Virus y antivirus

trabajo de investigación Informático acerca de los virus y antivirus ,,, contiene historia desde los inicios hasta la actualidad ,,,,

Plataformas educativas y comerciales

Esta actividad contiene ejemplos de plataformas educativas y comerciales, que pueden ser útiles para la realización de actividades.

Cuadro Comparativo Antivirus by Miguel L VIllamil

Cuadro comparativo sobre algunas características de Antivirus mas populares.

Dispositivos periféricos de entrada, salida y mixtos

dispositivos perifericos mixtos, dispositivos perifericos de entrada, dispositios perifericos de salida... explicados ordenados completo erifericos

Más contenido relacionado

La actualidad más candente

Multimedia y sus elementos

Que está destinado a la difusión por varios medios de comunicación combinados

Presentación de antivirus

En este documento tomamos en cuenta los mejores antivirus para el año 2010.....

Distribución de archivos multimedia mediante un sistema de redifusión RRS (Po...

Distribución de archivos multimedia mediante un sistema de redifusión RRS (Po...Pablo Emiliano González Vélez

Colegio México de Chilpancingo A.C

TECNOLOGÍAS DE LA INFORMACIÓN Y COMUNICACIÓN

Recurso didáctico

Nivel preparatoria 401

Alumnos:

Pablo Emiliano González Vélez

Andrea Isabel Villanueva Bautista

Tema:

1.4 Distribución de archivos multimedia mediante un sistema de redifusión RRS (Podcasting)Virus y antivirus

trabajo de investigación Informático acerca de los virus y antivirus ,,, contiene historia desde los inicios hasta la actualidad ,,,,

Plataformas educativas y comerciales

Esta actividad contiene ejemplos de plataformas educativas y comerciales, que pueden ser útiles para la realización de actividades.

Cuadro Comparativo Antivirus by Miguel L VIllamil

Cuadro comparativo sobre algunas características de Antivirus mas populares.

Dispositivos periféricos de entrada, salida y mixtos

dispositivos perifericos mixtos, dispositivos perifericos de entrada, dispositios perifericos de salida... explicados ordenados completo erifericos

La actualidad más candente (20)

Distribución de archivos multimedia mediante un sistema de redifusión RRS (Po...

Distribución de archivos multimedia mediante un sistema de redifusión RRS (Po...

Dispositivos periféricos de entrada, salida y mixtos

Dispositivos periféricos de entrada, salida y mixtos

Similar a Métodos de protección contra virus informáticos

Similar a Métodos de protección contra virus informáticos (20)

Más de pcservicecorporation

Más de pcservicecorporation (9)

Último

Clases de Informática primaria para niños de colegios católicos

Breve explicación sobre algunas herramientas informáticas

WordPress training basics - básicos de cómo enseñar WordPress

Básicos de cómo enseñar WordPress de manera correcta, no como a cada uno le parezca.

Último (13)

Clases de Informática primaria para niños de colegios católicos

Clases de Informática primaria para niños de colegios católicos

FISICA IMPRIMIR MATERIAL ACADEMICO NIVEL SECUNDARIO

FISICA IMPRIMIR MATERIAL ACADEMICO NIVEL SECUNDARIO

WordPress training basics - básicos de cómo enseñar WordPress

WordPress training basics - básicos de cómo enseñar WordPress

Estructuras b-sicas_ conceptos b-sicos de programaci-n.pdf

Estructuras b-sicas_ conceptos b-sicos de programaci-n.pdf

Sistemas-de-Numeración-para-Primero-de-Secundaria.doc

Sistemas-de-Numeración-para-Primero-de-Secundaria.doc

Métodos de protección contra virus informáticos

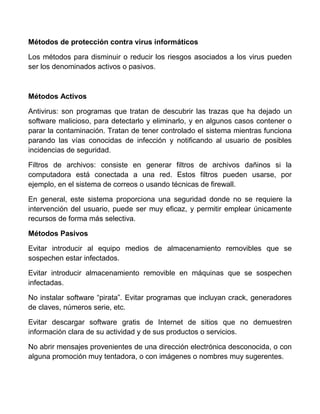

- 1. Métodos de protección contra virus informáticos Los métodos para disminuir o reducir los riesgos asociados a los virus pueden ser los denominados activos o pasivos. Métodos Activos Antivirus: son programas que tratan de descubrir las trazas que ha dejado un software malicioso, para detectarlo y eliminarlo, y en algunos casos contener o parar la contaminación. Tratan de tener controlado el sistema mientras funciona parando las vías conocidas de infección y notificando al usuario de posibles incidencias de seguridad. Filtros de archivos: consiste en generar filtros de archivos dañinos si la computadora está conectada a una red. Estos filtros pueden usarse, por ejemplo, en el sistema de correos o usando técnicas de firewall. En general, este sistema proporciona una seguridad donde no se requiere la intervención del usuario, puede ser muy eficaz, y permitir emplear únicamente recursos de forma más selectiva. Métodos Pasivos Evitar introducir al equipo medios de almacenamiento removibles que se sospechen estar infectados. Evitar introducir almacenamiento removible en máquinas que se sospechen infectadas. No instalar software “pirata”. Evitar programas que incluyan crack, generadores de claves, números serie, etc. Evitar descargar software gratis de Internet de sitios que no demuestren información clara de su actividad y de sus productos o servicios. No abrir mensajes provenientes de una dirección electrónica desconocida, o con alguna promoción muy tentadora, o con imágenes o nombres muy sugerentes.

- 2. No aceptar emails de desconocidos. Y si es de contactos conocidos, observar bien el idioma, el léxico utilizado en el mensaje, la hora en que se envió, etc. Mantener el Sistema Operativo y las aplicaciones actualizadas, ya que suelen publicarse parches de seguridad resolviendo problemas de vulnerabilidad ante inminentes ataques. Realizar copias de seguridad y tratar de automatizar la recuperación del sistema, es la mejor alternativa ya que nunca se está 100% libre de infección. Mantener la información centralizada ayudará a restaurar los datos en caso de infección.