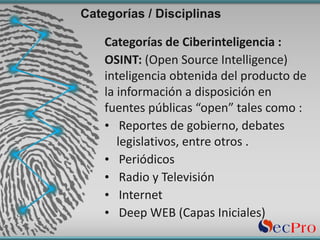

El documento presenta una introducción a la ciberinteligencia, describiendo su importancia para los gobiernos y la necesidad de investigar y analizar la actividad en el ciberespacio para conocer amenazas potenciales. Explica que la ciberinteligencia es una disciplina analítica que incluye la recolección y análisis de datos sobre la actividad en el ciberespacio para proveer información útil para la toma de decisiones y estrategias ante amenazas cibernéticas. Luego, describe las categorías y disciplinas de la ciberinteligencia,