Criptografia

•Descargar como DOCX, PDF•

0 recomendaciones•68 vistas

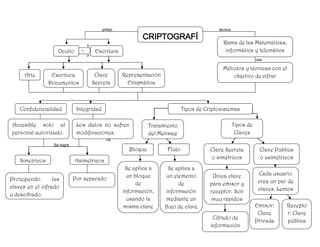

La criptografía es la rama de las matemáticas y la informática que estudia los métodos y técnicas para cifrar información de forma que solo sea accesible para las personas autorizadas. Existen dos tipos principales de criptosistemas: los asimétricos que usan claves públicas y privadas y los simétricos que usan una única clave secreta compartida. Dentro de los simétricos se distinguen los cifrados de flujo y de bloque según cómo se aplica la clave al mensaje.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Recomendados

Criptografia

Podrás encontrar como para cifrar y descifrar un mensaje, que debe conocer un emisor y un reseptor

Más contenido relacionado

La actualidad más candente

Criptografia

Podrás encontrar como para cifrar y descifrar un mensaje, que debe conocer un emisor y un reseptor

La actualidad más candente (17)

Similar a Criptografia

Encriptacion De Claves Publicas Y Privadas

Comparto este archivo relacionado con la encriptacion de claves publicas y privadas

Métodos de encriptación de las vpns

La encriptación es la única forma eficiente de transmitir información confidencial por Internet. El objetivo de la encriptación es garantizar la confidencialidad, integridad e irrefutabilidad de la información.

Métodos de encriptación en vpn s

la encriptacion es un metodo mui bueno para protedeger la informacion

Similar a Criptografia (20)

Criptografia

- 1. Métodos y técnicas con el objetivo de cifrarRama de las Matemáticas, informática y telemáticatécnicatecnicagriegoRepresentación EnigmáticaClave SecretaEscritura DocumentosArte+EscrituraOcultoCRIPTOGRAFÍA<br />usatecnica<br />Tipos de CriptosistemasIntegridadConfidencialidad<br />Tipos de ClavesTratamiento del MensajeLos datos no sufren modificaciones.Accesible solo al personal autorizado.<br />Clave Publica o asimétricosClave Secreta o simétricosFlujoBloqueSe logra<A<br />AsimetricosSimetricos<br />Cada usuario crea un par de claves. LentosSe aplica a un elemento de información mediante un flujo de claveSe aplica a un bloque de información, usando la misma clave<br />Única clave para emisor y receptor. Son muy rápidosPor separadoProtegiendo las claves en el cifrado y descifrado.<br />Receptor: Clave públicaEmisor: Clave PrivadaCifrado de información<br />