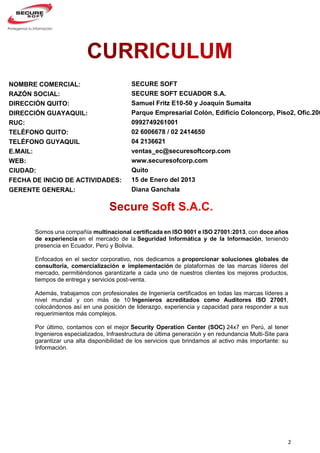

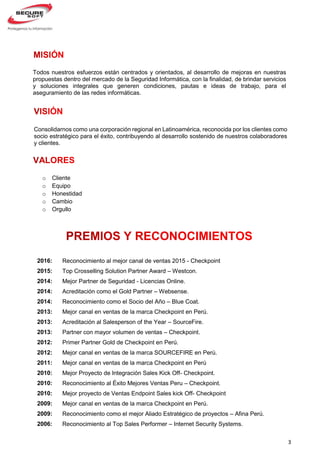

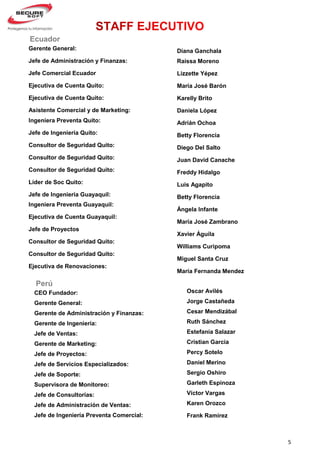

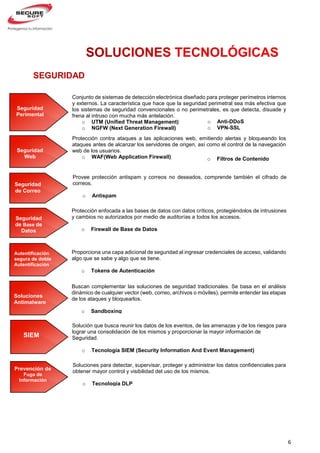

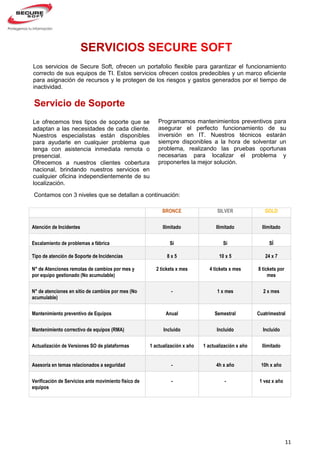

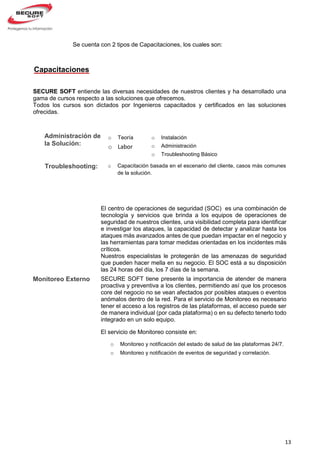

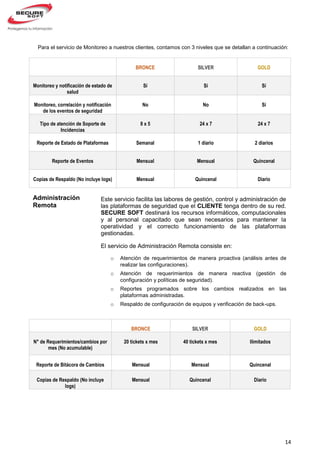

El documento proporciona información sobre Secure Soft Ecuador S.A., incluyendo su nombre comercial, razón social, direcciones, RUC, teléfonos, correo electrónico, sitio web, fecha de inicio de actividades y gerente general. También describe los servicios y soluciones de seguridad informática que ofrece la compañía, como consultoría, implementación de plataformas de seguridad y servicios posventa. Además, incluye la lista del personal a cargo de las operaciones de la compañía en Ecuador y Perú.