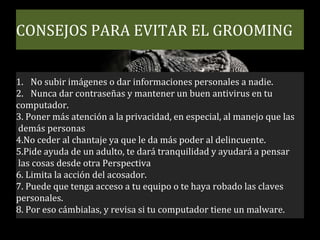

Este documento describe diferentes delitos cometidos en las redes sociales como el phishing, sexting, ciberacoso y grooming. El phishing busca obtener datos personales de usuarios para uso fraudulento. El sexting involucra compartir imágenes explícitas de manera voluntaria pero existe el riesgo de que se difundan. El ciberacoso se refiere al acoso psicológico entre pares a través de internet y el grooming involucra a adultos ganándose la confianza de menores para luego abusar de ellos.