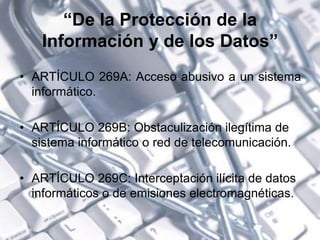

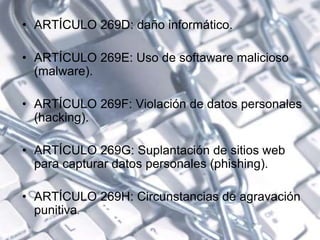

El documento define los delitos informáticos y la legislación en Colombia. Describe los delitos como instrumento, fin u objetivo, e implicados. Explica que la legislación colombiana reconoce la fuerza probatoria de los mensajes de datos y castiga actos como el acceso abusivo y sabotaje. Finalmente, resume un proyecto de ley que crearía nuevos delitos relacionados a la protección de información y datos.