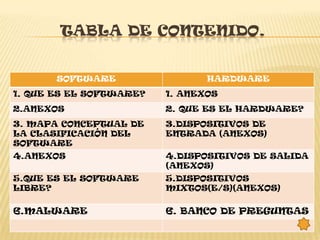

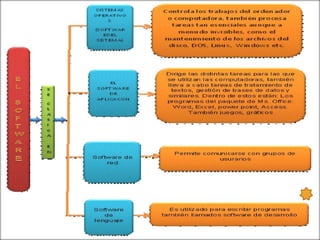

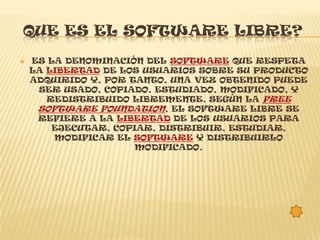

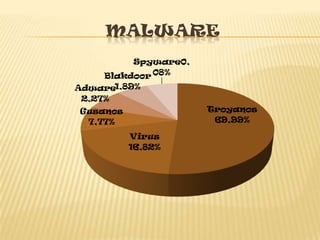

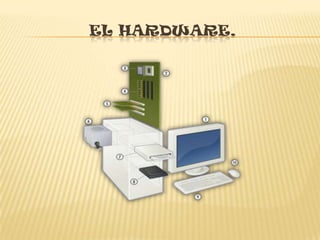

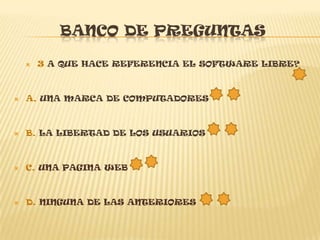

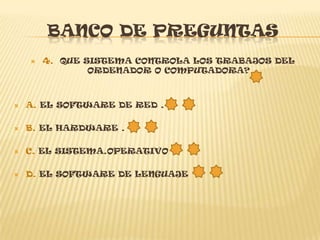

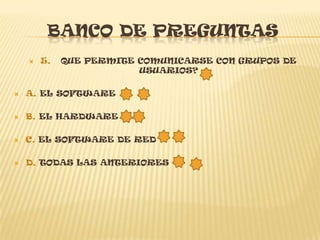

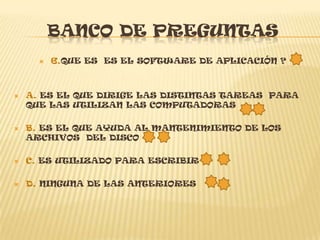

Este documento proporciona información sobre hardware y software. Explica que el software incluye programas, datos y documentación, mientras que el hardware son las partes físicas de un sistema como monitores, teclados, etc. También clasifica el software y explica conceptos como software libre y malware. Finalmente incluye un banco de preguntas sobre estos temas.