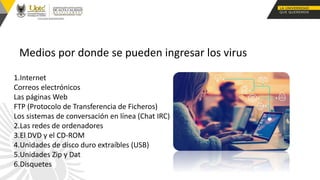

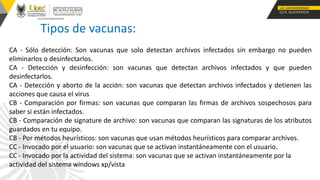

Este documento describe los principales riesgos de la información electrónica como virus, ataques y vacunas informáticas. Explica qué son los virus, cómo se propagan y los daños que pueden causar. También describe diferentes tipos de malware como gusanos, troyanos, spyware, ransomware y phishing. Por último, explica el funcionamiento de las vacunas informáticas y sus diferentes tipos.