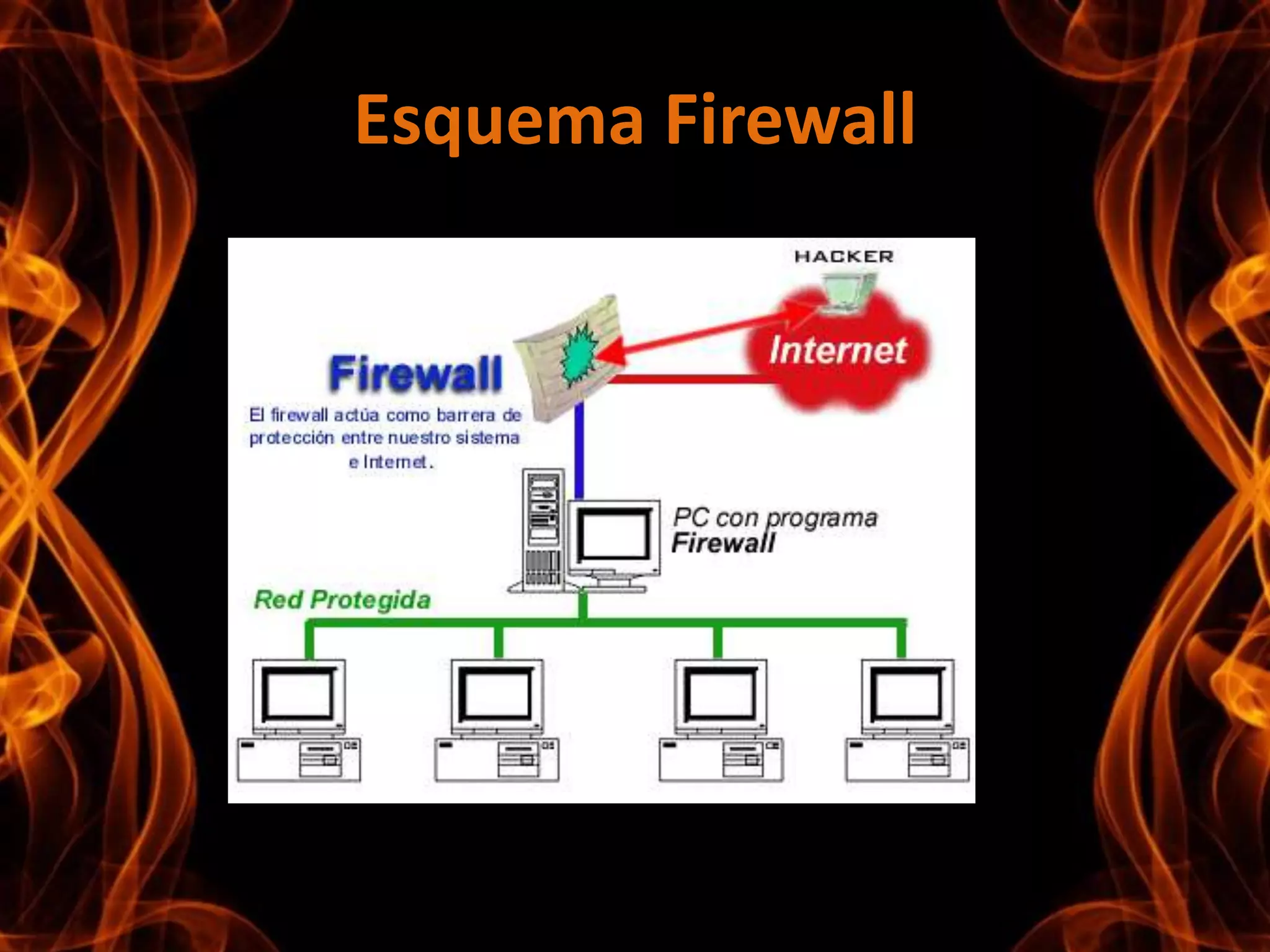

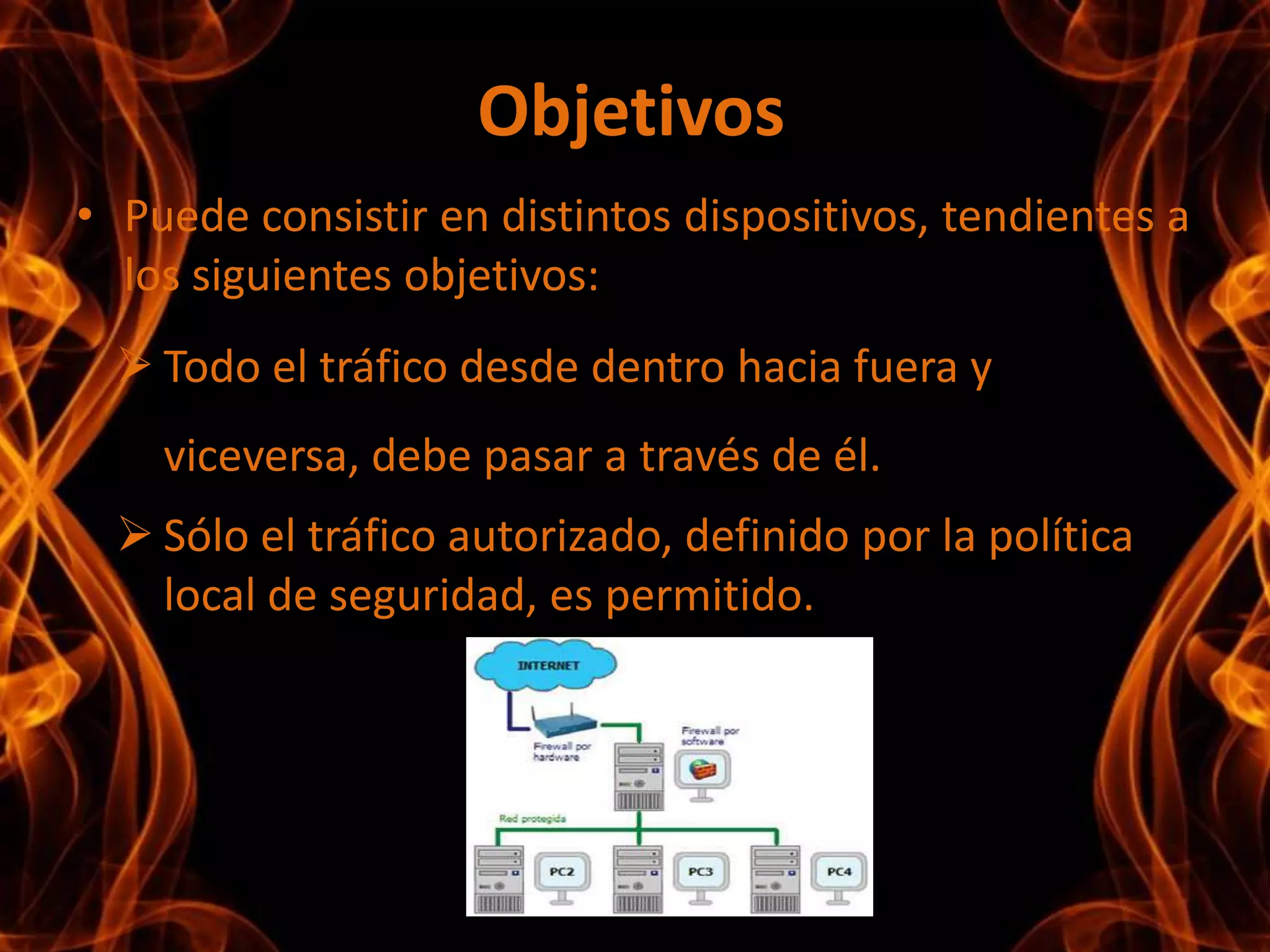

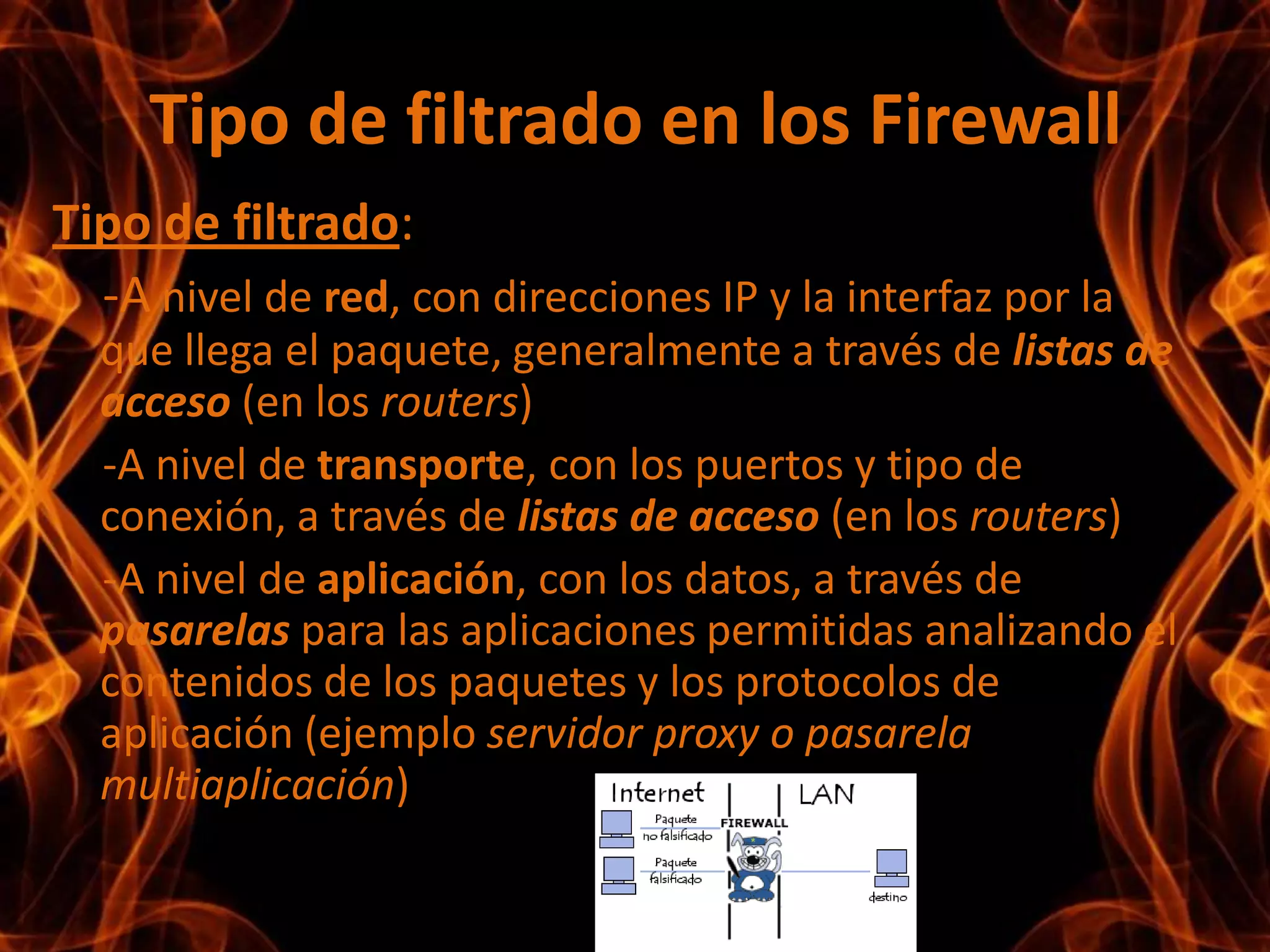

Un firewall es un elemento de hardware o software que protege una red interna de accesos no autorizados desde Internet. Puede consistir en distintos dispositivos con el objetivo de administrar los accesos desde Internet a la red privada y solo permitir el tráfico autorizado según la política local de seguridad. Los firewalls ofrecen ventajas como protección contra intentos de controlar los servidores internos o acceder a la red privada, pero también tienen desventajas como convertirse en un cuello de botella o no ser apropiados para algunos tipos de montajes.