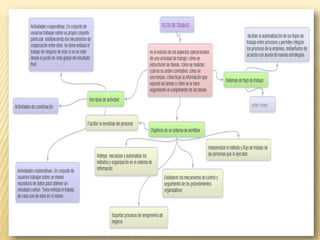

Flujo de trabajo

•Descargar como PPTX, PDF•

0 recomendaciones•138 vistas

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Anuário2010 - Fórum Brasileiro de Segurança Pública

Este documento apresenta estatísticas sobre segurança pública no Brasil entre 2003-2009. Os principais pontos são: 1) Os gastos com segurança pública aumentaram mais de 100%, chegando a R$ 47,6 bilhões em 2009; 2) Os municípios aumentaram seus investimentos nessa área em 168% entre 2003-2009; 3) Há indícios de um novo pacto federativo na segurança pública com novos atores, como os municípios, mas os estados parecem reduzir investimentos devido a restrições fiscais.

M 142 banheira___marbella_5000 (1)

1) O documento descreve os termos de garantia de uma banheira de hidromassagem fabricada pela Metalúrgica Albacete Ind. E Com. Ltda.

2) A garantia oferecida é de 1 ano para a superfície de acabamento em gel-coat e de 10 anos para a superfície de acabamento em acrílico lucite.

3) A garantia não cobre danos causados por acidentes, uso indevido, maus tratos ou instalação elétrica incorreta.

Mineria de datos

El documento describe las etapas del proceso de minería de datos, incluyendo la selección y comprensión de los datos, el análisis de sus propiedades, la transformación de los conjuntos de datos, la aplicación de técnicas de minería de datos como redes neuronales, regresión lineal, árboles de decisión y modelos estadísticos para extraer conocimiento, y la integración y evaluación de los resultados obtenidos.

Presentación1

Este documento describe la empresa inteligente como una organización formada por personas inteligentes con la capacidad de hacer cosas. Estas personas no necesariamente tienen un alto CI, sino que pueden generar conocimiento, inventar, aprender y crear nuevas formas y sistemas para competir en un mundo en cambio. En estas organizaciones, la mano de obra calificada será menos valorada, y la especialización y el aprendizaje continuo serán fundamentales para el ascenso. Lo más importante es el talento para crear y reinventar constantemente la organización.

Olap

Las bases de datos multidimensionales utilizan tablas que se asemejan a hipercubos para crear aplicaciones OLAP que analizan datos desde múltiples dimensiones como criterios de análisis, permitiendo la expresividad, simplicidad y diversidad de datos requeridos para la inteligencia empresarial.

Mineria de datos

El documento describe las etapas del proceso de minería de datos, incluyendo la selección y comprensión de los datos, el análisis de sus propiedades, la transformación de los conjuntos de datos, la aplicación de técnicas de minería de datos como redes neuronales, regresión lineal, árboles de decisión y modelos estadísticos para extraer conocimiento, y la integración y evaluación de los resultados obtenidos.

Recomendados

Anuário2010 - Fórum Brasileiro de Segurança Pública

Este documento apresenta estatísticas sobre segurança pública no Brasil entre 2003-2009. Os principais pontos são: 1) Os gastos com segurança pública aumentaram mais de 100%, chegando a R$ 47,6 bilhões em 2009; 2) Os municípios aumentaram seus investimentos nessa área em 168% entre 2003-2009; 3) Há indícios de um novo pacto federativo na segurança pública com novos atores, como os municípios, mas os estados parecem reduzir investimentos devido a restrições fiscais.

M 142 banheira___marbella_5000 (1)

1) O documento descreve os termos de garantia de uma banheira de hidromassagem fabricada pela Metalúrgica Albacete Ind. E Com. Ltda.

2) A garantia oferecida é de 1 ano para a superfície de acabamento em gel-coat e de 10 anos para a superfície de acabamento em acrílico lucite.

3) A garantia não cobre danos causados por acidentes, uso indevido, maus tratos ou instalação elétrica incorreta.

Mineria de datos

El documento describe las etapas del proceso de minería de datos, incluyendo la selección y comprensión de los datos, el análisis de sus propiedades, la transformación de los conjuntos de datos, la aplicación de técnicas de minería de datos como redes neuronales, regresión lineal, árboles de decisión y modelos estadísticos para extraer conocimiento, y la integración y evaluación de los resultados obtenidos.

Presentación1

Este documento describe la empresa inteligente como una organización formada por personas inteligentes con la capacidad de hacer cosas. Estas personas no necesariamente tienen un alto CI, sino que pueden generar conocimiento, inventar, aprender y crear nuevas formas y sistemas para competir en un mundo en cambio. En estas organizaciones, la mano de obra calificada será menos valorada, y la especialización y el aprendizaje continuo serán fundamentales para el ascenso. Lo más importante es el talento para crear y reinventar constantemente la organización.

Olap

Las bases de datos multidimensionales utilizan tablas que se asemejan a hipercubos para crear aplicaciones OLAP que analizan datos desde múltiples dimensiones como criterios de análisis, permitiendo la expresividad, simplicidad y diversidad de datos requeridos para la inteligencia empresarial.

Mineria de datos

El documento describe las etapas del proceso de minería de datos, incluyendo la selección y comprensión de los datos, el análisis de sus propiedades, la transformación de los conjuntos de datos, la aplicación de técnicas de minería de datos como redes neuronales, regresión lineal, árboles de decisión y modelos estadísticos para extraer conocimiento, y la integración y evaluación de los resultados obtenidos.

Mercado negro

El estudio de Panda Security reveló que el cibercrimen funciona como un mercado negro, con expertos especializados que ofrecen diferentes servicios ilegales como la venta de datos robados con el fin de obtener ganancias. El documento también recomienda medidas para minimizar el riesgo de robo de información personal en línea.

Mercado negro

El estudio de Panda Security reveló que el cibercrimen funciona como un mercado negro, con expertos especializados que ofrecen diferentes servicios ilegales como la venta de datos robados con el fin de obtener ganancias. El documento también recomienda medidas para minimizar el riesgo de robo de información personal en línea.

Mercado negro

El estudio de Panda Security reveló que el cibercrimen funciona como un mercado negro con expertos especializados que ofrecen diferentes servicios ilegales como la venta de datos robados con el fin de obtener ganancias. El informe también advierte sobre los riesgos de compartir información personal en línea y la importancia de proteger datos financieros.

Erp

Los sistemas ERP son sistemas de información gerenciales integrales que permiten la gestión y optimización de los recursos de una empresa mediante la integración de módulos como producción, ventas, compras, logística y contabilidad, proporcionando acceso a información confiable y compartida para mejorar los procesos empresariales.

Data warehouse

El documento describe las herramientas involucradas en el ciclo de desarrollo de un data warehouse, incluyendo herramientas de software para almacenamiento de datos, extracción y colección de datos, elaboración de reportes para usuarios finales, y análisis inteligente de datos.

Computacion en la nube

Este documento describe tres tipos de nubes (públicas, privadas e híbridas) y tres pilares (software, plataforma de computación en la nube e infraestructura) que permiten a los usuarios acceder a aplicaciones en servidores. También menciona las ventajas de las nubes públicas como ser rápidas, elásticas, móviles y económicas.

Base de datos

Una base de datos permite almacenar grandes cantidades de información de forma organizada para que pueda encontrarse y usarse fácilmente. Entre sus principales características se incluyen la integridad, seguridad y consistencia de los datos, consultas optimizadas, acceso concurrente por múltiples usuarios y respaldo. Una base de datos usa un modelo entidad-relación para expresar las entidades, sus propiedades e interrelaciones.

El mercado negro (1)

El documento describe la evolución del malware enfocado al robo de datos bancarios y cómo funciona el mercado negro asociado. Explica que el malware actual está diseñado para no ser detectado y robar datos sin que la víctima lo note. También describe las diferentes profesiones involucradas en el mercado negro, como programadores, distribuidores, hackers, y muleros; y los pasos para crear malware, robar datos, venderlos y blanquear el dinero obtenido.

El mercado negro (1)

El documento describe la evolución del malware enfocado al robo de datos bancarios. Explica que este tipo de malware se diseña para no ser detectado y robar datos sin que la víctima se dé cuenta. También describe las diferentes profesiones involucradas en el mercado negro de datos robados, incluyendo programadores, distribuidores, hackers y blanqueadores de dinero. El proceso general implica la creación de malware, la búsqueda de víctimas, la venta de datos robados y el blanqueo del dinero obtenido.

El mercado negro (1)

El documento describe la evolución del malware enfocado al robo de datos bancarios y cómo funciona el mercado negro asociado. Explica que el malware actual está diseñado para no ser detectado y robar datos sin que la víctima lo note. También describe las diferentes profesiones involucradas en el mercado negro, como programadores, distribuidores, hackers, y muleros; y los pasos para crear malware, robar datos, venderlos y blanquear el dinero obtenido.

Base de datos

El documento describe las características principales de las bases de datos y los sistemas de gestión de bases de datos (SGBD). Las bases de datos permiten almacenar grandes cantidades de información de forma organizada, mientras que los SGBD sirven de interfaz entre la base de datos, los usuarios y las aplicaciones. Entre las características clave se encuentran la independencia lógica y física de los datos, la integridad y seguridad de los datos, y consultas optimizadas.

Ciclo de vida de los datos

El documento habla sobre el control del flujo de datos desde su entrada hasta que llegan a la alta gerencia de manera eficiente y efectiva, ya que todos los procesos dependen de la información generada por una serie de actividades. También menciona que las actividades de las empresas generan grandes cantidades de archivos en diferentes formatos y que la cantidad de datos crece regularmente, por lo que estos deben conservarse por mucho tiempo.

Crm

El documento habla sobre el CRM (Customer Relationship Management) o gestión de la relación con los clientes. Explica que el CRM se refiere a una estrategia de negocios centrada en el cliente y enumera 10 componentes clave del CRM. También describe los beneficios del CRM como retener y fidelizar clientes de manera más efectiva. Finalmente, destaca factores importantes a considerar para una implementación exitosa del CRM como involucrar a todos los niveles de la empresa y automatizar sólo los procesos necesarios.

Crm

El documento habla sobre el CRM (Customer Relationship Management), que se refiere a una estrategia de negocios centrada en el cliente. Describe los 10 componentes clave del CRM según Barton Goldenberg, incluyendo las ventas, el marketing, el servicio al cliente y la integración de datos. También destaca los beneficios del CRM como la retención de clientes, un marketing más efectivo y oportunidades de cross-selling. Finalmente, enfatiza que la implementación exitosa de un sistema CRM requiere no solo la tecnología sino también el compromiso de toda la

Crm

El documento habla sobre el CRM (Customer Relationship Management) o gestión de la relación con los clientes. Explica que el CRM se refiere a una estrategia de negocios centrada en el cliente y enumera 10 componentes clave del CRM. También describe los beneficios del CRM como retener y fidelizar clientes y tener un marketing más efectivo. Finalmente, destaca factores importantes para una correcta implementación del CRM como obtener apoyo de la dirección, automatizar sólo lo necesario y capacitar a los usuarios.

Erp

Un sistema ERP es un sistema de planificación y gestión de recursos empresariales que integra diferentes partes como producción, ventas, compras y logística para optimizar los procesos empresariales mediante el acceso compartido de información precisa y oportuna. Los ERP son sistemas modulares y adaptables que permiten controlar los diferentes procesos de una compañía de forma integral.

Más contenido relacionado

Más de claudiaponguta

Mercado negro

El estudio de Panda Security reveló que el cibercrimen funciona como un mercado negro, con expertos especializados que ofrecen diferentes servicios ilegales como la venta de datos robados con el fin de obtener ganancias. El documento también recomienda medidas para minimizar el riesgo de robo de información personal en línea.

Mercado negro

El estudio de Panda Security reveló que el cibercrimen funciona como un mercado negro, con expertos especializados que ofrecen diferentes servicios ilegales como la venta de datos robados con el fin de obtener ganancias. El documento también recomienda medidas para minimizar el riesgo de robo de información personal en línea.

Mercado negro

El estudio de Panda Security reveló que el cibercrimen funciona como un mercado negro con expertos especializados que ofrecen diferentes servicios ilegales como la venta de datos robados con el fin de obtener ganancias. El informe también advierte sobre los riesgos de compartir información personal en línea y la importancia de proteger datos financieros.

Erp

Los sistemas ERP son sistemas de información gerenciales integrales que permiten la gestión y optimización de los recursos de una empresa mediante la integración de módulos como producción, ventas, compras, logística y contabilidad, proporcionando acceso a información confiable y compartida para mejorar los procesos empresariales.

Data warehouse

El documento describe las herramientas involucradas en el ciclo de desarrollo de un data warehouse, incluyendo herramientas de software para almacenamiento de datos, extracción y colección de datos, elaboración de reportes para usuarios finales, y análisis inteligente de datos.

Computacion en la nube

Este documento describe tres tipos de nubes (públicas, privadas e híbridas) y tres pilares (software, plataforma de computación en la nube e infraestructura) que permiten a los usuarios acceder a aplicaciones en servidores. También menciona las ventajas de las nubes públicas como ser rápidas, elásticas, móviles y económicas.

Base de datos

Una base de datos permite almacenar grandes cantidades de información de forma organizada para que pueda encontrarse y usarse fácilmente. Entre sus principales características se incluyen la integridad, seguridad y consistencia de los datos, consultas optimizadas, acceso concurrente por múltiples usuarios y respaldo. Una base de datos usa un modelo entidad-relación para expresar las entidades, sus propiedades e interrelaciones.

El mercado negro (1)

El documento describe la evolución del malware enfocado al robo de datos bancarios y cómo funciona el mercado negro asociado. Explica que el malware actual está diseñado para no ser detectado y robar datos sin que la víctima lo note. También describe las diferentes profesiones involucradas en el mercado negro, como programadores, distribuidores, hackers, y muleros; y los pasos para crear malware, robar datos, venderlos y blanquear el dinero obtenido.

El mercado negro (1)

El documento describe la evolución del malware enfocado al robo de datos bancarios. Explica que este tipo de malware se diseña para no ser detectado y robar datos sin que la víctima se dé cuenta. También describe las diferentes profesiones involucradas en el mercado negro de datos robados, incluyendo programadores, distribuidores, hackers y blanqueadores de dinero. El proceso general implica la creación de malware, la búsqueda de víctimas, la venta de datos robados y el blanqueo del dinero obtenido.

El mercado negro (1)

El documento describe la evolución del malware enfocado al robo de datos bancarios y cómo funciona el mercado negro asociado. Explica que el malware actual está diseñado para no ser detectado y robar datos sin que la víctima lo note. También describe las diferentes profesiones involucradas en el mercado negro, como programadores, distribuidores, hackers, y muleros; y los pasos para crear malware, robar datos, venderlos y blanquear el dinero obtenido.

Base de datos

El documento describe las características principales de las bases de datos y los sistemas de gestión de bases de datos (SGBD). Las bases de datos permiten almacenar grandes cantidades de información de forma organizada, mientras que los SGBD sirven de interfaz entre la base de datos, los usuarios y las aplicaciones. Entre las características clave se encuentran la independencia lógica y física de los datos, la integridad y seguridad de los datos, y consultas optimizadas.

Ciclo de vida de los datos

El documento habla sobre el control del flujo de datos desde su entrada hasta que llegan a la alta gerencia de manera eficiente y efectiva, ya que todos los procesos dependen de la información generada por una serie de actividades. También menciona que las actividades de las empresas generan grandes cantidades de archivos en diferentes formatos y que la cantidad de datos crece regularmente, por lo que estos deben conservarse por mucho tiempo.

Crm

El documento habla sobre el CRM (Customer Relationship Management) o gestión de la relación con los clientes. Explica que el CRM se refiere a una estrategia de negocios centrada en el cliente y enumera 10 componentes clave del CRM. También describe los beneficios del CRM como retener y fidelizar clientes de manera más efectiva. Finalmente, destaca factores importantes a considerar para una implementación exitosa del CRM como involucrar a todos los niveles de la empresa y automatizar sólo los procesos necesarios.

Crm

El documento habla sobre el CRM (Customer Relationship Management), que se refiere a una estrategia de negocios centrada en el cliente. Describe los 10 componentes clave del CRM según Barton Goldenberg, incluyendo las ventas, el marketing, el servicio al cliente y la integración de datos. También destaca los beneficios del CRM como la retención de clientes, un marketing más efectivo y oportunidades de cross-selling. Finalmente, enfatiza que la implementación exitosa de un sistema CRM requiere no solo la tecnología sino también el compromiso de toda la

Crm

El documento habla sobre el CRM (Customer Relationship Management) o gestión de la relación con los clientes. Explica que el CRM se refiere a una estrategia de negocios centrada en el cliente y enumera 10 componentes clave del CRM. También describe los beneficios del CRM como retener y fidelizar clientes y tener un marketing más efectivo. Finalmente, destaca factores importantes para una correcta implementación del CRM como obtener apoyo de la dirección, automatizar sólo lo necesario y capacitar a los usuarios.

Erp

Un sistema ERP es un sistema de planificación y gestión de recursos empresariales que integra diferentes partes como producción, ventas, compras y logística para optimizar los procesos empresariales mediante el acceso compartido de información precisa y oportuna. Los ERP son sistemas modulares y adaptables que permiten controlar los diferentes procesos de una compañía de forma integral.