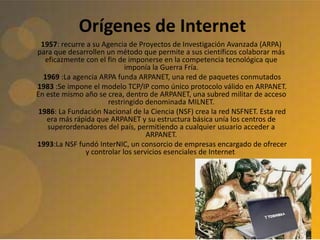

Este documento proporciona una introducción a Internet, incluyendo su historia, conceptos clave como redes de ordenadores y protocolos TCP/IP, y servicios populares como motores de búsqueda y Google. Explica cómo funciona la transmisión de información a través de Internet usando paquetes de bits, y concluye resumiendo las principales reglas para mantener la seguridad en Internet.