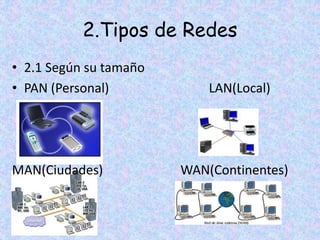

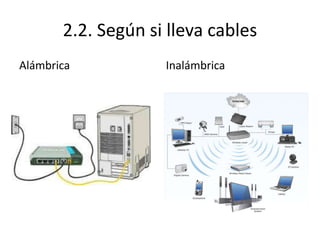

Este documento habla sobre redes y seguridad. Explica conceptos como las definiciones de red informática, los tipos de redes, los elementos de una red como tarjetas de red y cables, y protocolos como TCP/IP. También cubre temas de seguridad como virus y sus tipos, antivirus, cortafuegos, y Bluetooth e infrarrojos.