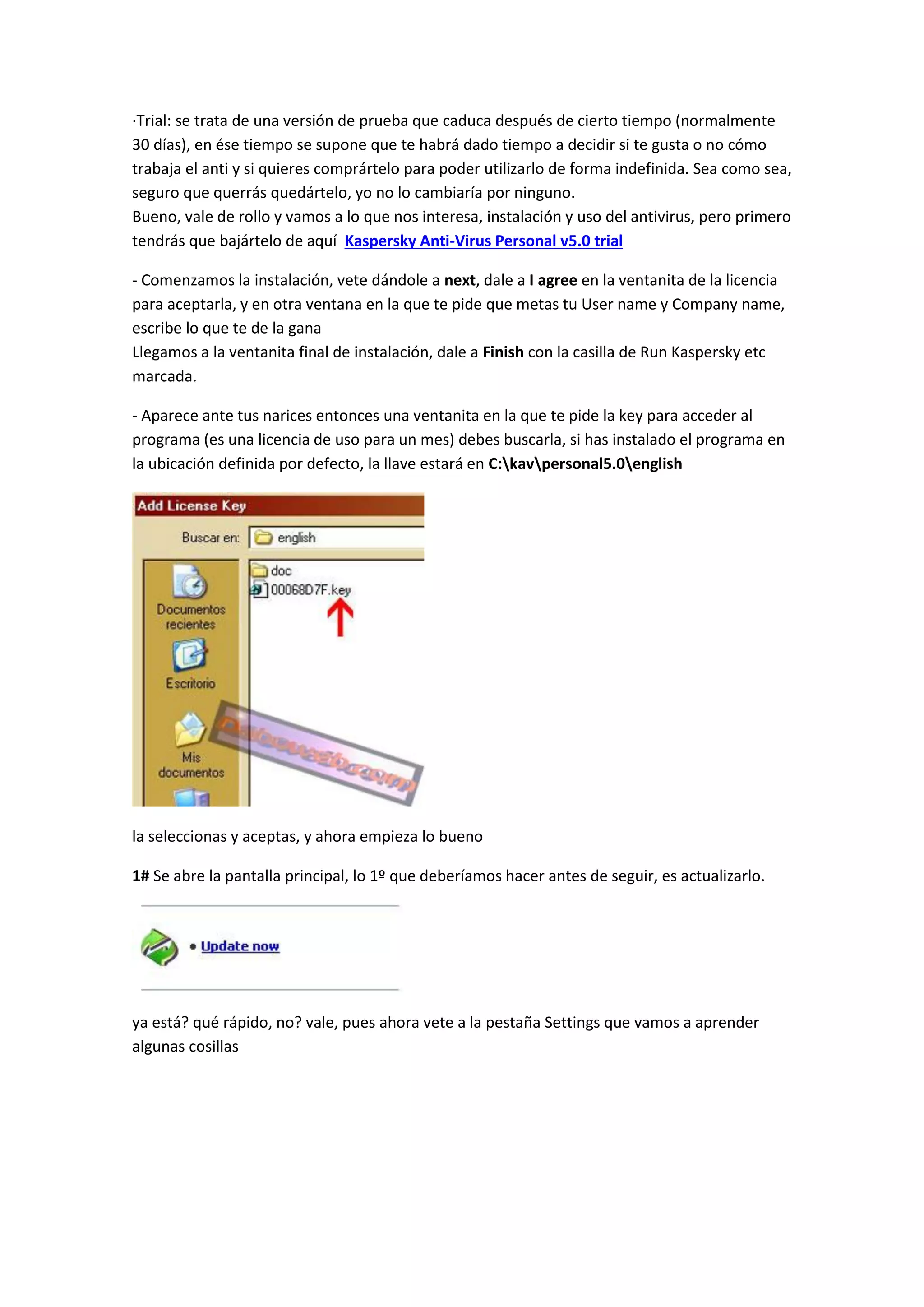

Este documento proporciona instrucciones para instalar y configurar el antivirus Kaspersky. Explica cómo instalar el programa, actualizarlo, configurar las protecciones en tiempo real y por demanda, y realizar escaneos del sistema para detectar malware. También cubre la configuración de la cuarentena y las actualizaciones automáticas. El objetivo es ayudar al usuario a proteger su computadora de manera efectiva contra amenazas.