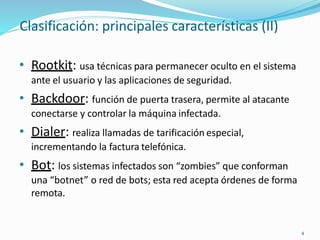

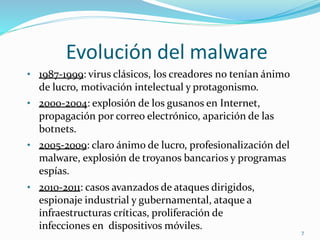

Malware se refiere al software malicioso diseñado para llevar a cabo acciones no deseadas sin el consentimiento del usuario. Existen muchos tipos de malware como virus, troyanos, gusanos, adware, keyloggers, entre otros. Los antivirus no pueden proteger al 100% contra el malware, por lo que es importante mantener los sistemas actualizados, usar un usuario restringido, y tener sentido común al navegar e instalar software.