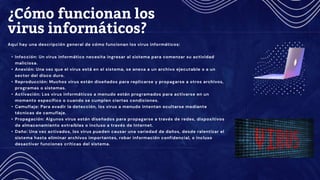

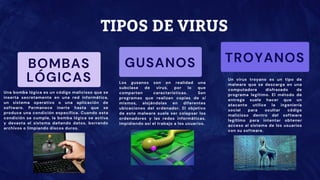

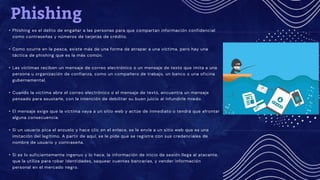

El documento proporciona información sobre diferentes tipos de malware y cómo funcionan los virus informáticos. Explica que los virus se anexan a archivos y se replican para propagarse, y luego pueden causar daños como eliminar archivos o robar información. También describe otros tipos de malware como troyanos, gusanos, ransomware, spyware y phishing, y cómo cada uno puede afectar la seguridad de un sistema. Finalmente, recomienda algunos antivirus gratuitos y de pago efectivos para detectar y eliminar estas amenazas.