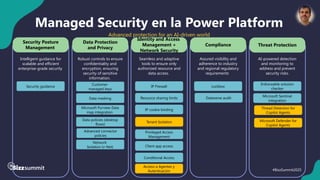

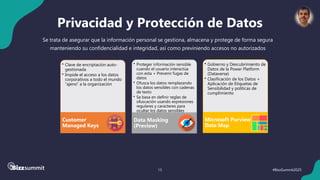

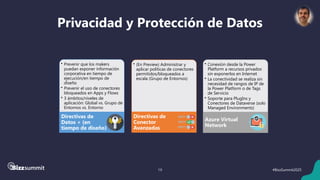

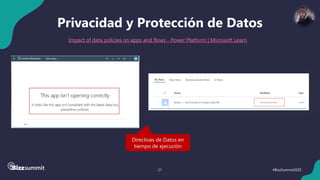

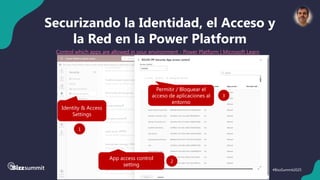

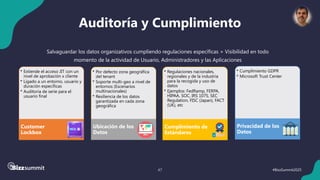

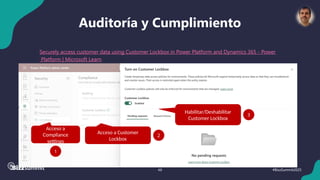

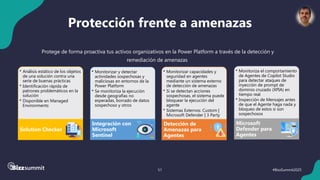

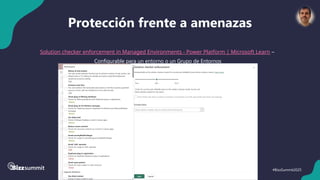

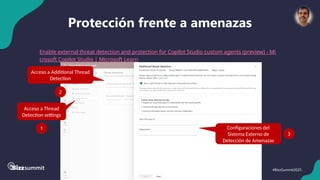

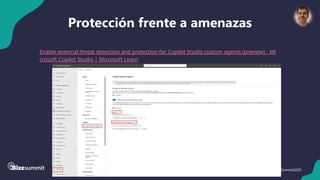

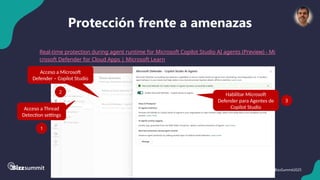

Sesión realizada en el Bizz Summit 2025 en la que hablamos sobre que es la Managed Security en la Power Platform en cuanto a que elementos contiene para securizar la Power Plaform punta a punta: Postura de Seguridad en el Power Platform Admin Center, IP Firewall, IP Cookie Binding, Tenant Isolation, PIM para Administradores de Power Platform, etc. Por supuesto también vimos las últimas funcionalidades y controles de seguridad incorporados por Microsoft sobre todo en lo que a Agentes se refiere