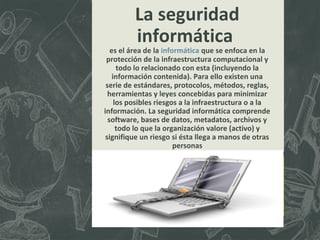

El documento trata sobre la seguridad en internet y los riesgos asociados con el uso de la tecnología. Explica las amenazas comunes como virus, gusanos y troyanos, y los programas de seguridad como antivirus. También cubre temas como el ciberacoso, sexting, ciberdelitos, grooming y adicción a la tecnología, y ofrece consejos sobre cómo navegar de forma segura en internet y redes sociales.