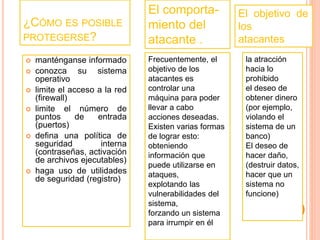

El documento ofrece consejos para garantizar la seguridad en las redes, como evitar que personas no autorizadas intervengan en el sistema, asegurar los datos ante posibles fallas y garantizar la continuidad de los servicios. También recomienda normas como no publicar información privada en redes sociales, usar seudónimos y no aceptar solicitudes de personas desconocidas. Para protegerse sugiere mantenerse informado sobre el sistema operativo, limitar el acceso a la red con firewalls y puertos, definir políticas de seguridad y usar utilidades de