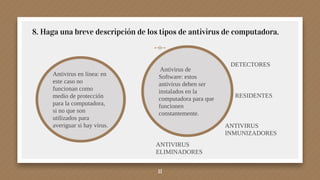

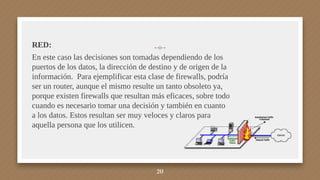

Este documento resume los conceptos básicos de software y hardware. Define software como las reglas, programas e instrucciones que permiten la ejecución de tareas en una computadora, y lo divide en tres tipos: software de aplicación, software de programación y software de sistema. También describe los principales sistemas operativos, antivirus y firewalls. Finalmente, define un PC y sus componentes hardware internos y externos principales.