Tipo jennifer

•Descargar como DOCX, PDF•

0 recomendaciones•45 vistas

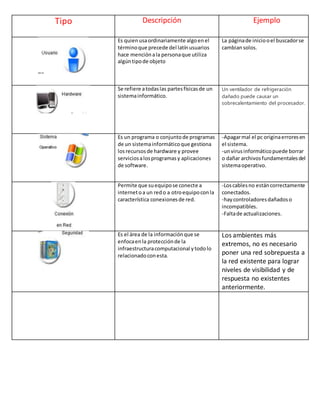

El documento proporciona definiciones y ejemplos de diferentes términos relacionados con la informática. Define usuario, hardware, sistema operativo, conectividad de red y ciberseguridad y ofrece ejemplos para ilustrar cada uno.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Tipo kim

El documento define y proporciona ejemplos de diferentes tipos de componentes de un sistema informático: usuario, hardware, sistema operativo, red y ciberseguridad. Define al usuario como la persona que utiliza un objeto, al hardware como las partes físicas del sistema, al sistema operativo como el programa que gestiona los recursos y provee servicios a otras aplicaciones, a la red como lo que permite la conexión entre equipos y a la ciberseguridad como la protección de la infraestructura computacional.

Actividad 3.2.2

El documento define usuario como la persona que utiliza algún tipo de objeto o servicio, ya sea privado o público. Luego describe los componentes físicos de una computadora, el sistema operativo que controla los procesos básicos, las conexiones de red que permiten la conexión a Internet u otras redes, y la seguridad informática que se enfoca en proteger la infraestructura computacional y la información.

Actividad 3.2.2

El documento define usuario como la persona que utiliza algún tipo de objeto o servicio, ya sea privado o público. Luego describe los componentes físicos de una computadora, el sistema operativo que controla los procesos básicos, las conexiones de red que permiten la conexión a Internet u otras redes, y la seguridad informática que se enfoca en proteger la infraestructura computacional y la información.

Astrid grafica de ejemplo

Este documento define varios términos clave relacionados con la informática. Define hardware como las partes físicas de un sistema como componentes eléctricos, electrónicos y mecánicos. Seguridad se refiere al área que se enfoca en proteger la infraestructura computacional y la información. Conexión en red permite que equipos se conecten a Internet u otras redes para compartir recursos de forma remota o local. El sistema operativo gestiona los recursos de hardware y provee servicios a software ejecutándose con privilegios.

Redes y virus

información sobre tipos de redes para conexicion sea inalambrica, variaciones sobre virus informáticos que se encuentran disponibles en el Internet.

guia de analisis

El documento define e ilustra varios conceptos clave de informática. Define hardware como las partes físicas de un sistema como componentes eléctricos, electrónicos y mecánicos. Define seguridad como el área que se enfoca en proteger la infraestructura computacional y la información. Define conexión en red como permitir que un equipo se conecte a Internet u otras redes para acceder a recursos remotos o locales. Define sistema operativo como un programa que gestiona los recursos de hardware y provee servicios a otros programas, ejecutándose con privilegios

Redes y virus

Una red informática conecta dispositivos a través de un medio para compartir información y recursos. Una red típica incluye un servidor, estaciones de trabajo, software de red y hardware de red. Las redes permiten compartir recursos de forma segura, comunicarse y acceder a la información de manera universal. Pueden ser de diferentes tipos y tamaños como PAN, LAN, WAN, dependiendo de su área de cobertura.

Virus y vacunas informáticas

Son programas que hacen algunos programadores con el fin de entorpecer el normal desempeños de los sistemas de información.

Recomendados

Tipo kim

El documento define y proporciona ejemplos de diferentes tipos de componentes de un sistema informático: usuario, hardware, sistema operativo, red y ciberseguridad. Define al usuario como la persona que utiliza un objeto, al hardware como las partes físicas del sistema, al sistema operativo como el programa que gestiona los recursos y provee servicios a otras aplicaciones, a la red como lo que permite la conexión entre equipos y a la ciberseguridad como la protección de la infraestructura computacional.

Actividad 3.2.2

El documento define usuario como la persona que utiliza algún tipo de objeto o servicio, ya sea privado o público. Luego describe los componentes físicos de una computadora, el sistema operativo que controla los procesos básicos, las conexiones de red que permiten la conexión a Internet u otras redes, y la seguridad informática que se enfoca en proteger la infraestructura computacional y la información.

Actividad 3.2.2

El documento define usuario como la persona que utiliza algún tipo de objeto o servicio, ya sea privado o público. Luego describe los componentes físicos de una computadora, el sistema operativo que controla los procesos básicos, las conexiones de red que permiten la conexión a Internet u otras redes, y la seguridad informática que se enfoca en proteger la infraestructura computacional y la información.

Astrid grafica de ejemplo

Este documento define varios términos clave relacionados con la informática. Define hardware como las partes físicas de un sistema como componentes eléctricos, electrónicos y mecánicos. Seguridad se refiere al área que se enfoca en proteger la infraestructura computacional y la información. Conexión en red permite que equipos se conecten a Internet u otras redes para compartir recursos de forma remota o local. El sistema operativo gestiona los recursos de hardware y provee servicios a software ejecutándose con privilegios.

Redes y virus

información sobre tipos de redes para conexicion sea inalambrica, variaciones sobre virus informáticos que se encuentran disponibles en el Internet.

guia de analisis

El documento define e ilustra varios conceptos clave de informática. Define hardware como las partes físicas de un sistema como componentes eléctricos, electrónicos y mecánicos. Define seguridad como el área que se enfoca en proteger la infraestructura computacional y la información. Define conexión en red como permitir que un equipo se conecte a Internet u otras redes para acceder a recursos remotos o locales. Define sistema operativo como un programa que gestiona los recursos de hardware y provee servicios a otros programas, ejecutándose con privilegios

Redes y virus

Una red informática conecta dispositivos a través de un medio para compartir información y recursos. Una red típica incluye un servidor, estaciones de trabajo, software de red y hardware de red. Las redes permiten compartir recursos de forma segura, comunicarse y acceder a la información de manera universal. Pueden ser de diferentes tipos y tamaños como PAN, LAN, WAN, dependiendo de su área de cobertura.

Virus y vacunas informáticas

Son programas que hacen algunos programadores con el fin de entorpecer el normal desempeños de los sistemas de información.

actividad 3.2.2

El documento describe diferentes tipos de errores técnicos que pueden ocurrir en computadoras e internet, incluyendo errores de usuarios, hardware, sistema operativo, conexiones de red y seguridad. Proporciona ejemplos breves de cada tipo de error para ilustrar cómo estos problemas técnicos pueden manifestarse.

Actividad 3.2.2

Este documento describe diferentes aspectos de un sistema informático, incluyendo el hardware, la seguridad, las conexiones de red, el sistema operativo y los usuarios. Define el hardware como las partes físicas de un sistema como componentes eléctricos, electrónicos y mecánicos. La seguridad se refiere a características y condiciones para garantizar la confidencialidad, integridad y disponibilidad de los datos y su almacenamiento. El sistema operativo gestiona los recursos de hardware y provee servicios a las aplicaciones, ejecutándose

Virus informaticos

El documento describe diferentes tipos de virus informáticos como virus de programa, mutantes, gusanos, caballos de Troya y sus características. También explica medidas de seguridad para prevenir infecciones como mantener software antivirus actualizado, no abrir archivos sospechosos y realizar copias de seguridad.

Seguridad Informática - Rafael León Márquez 4ºB

El documento habla sobre la seguridad informática y las amenazas comunes como virus, troyanos y hackers. Describe medidas como usar antivirus y cortafuegos, realizar copias de seguridad periódicas, y la importancia de la encriptación para proteger los datos.

SECURITY

El documento describe elementos de seguridad activa y pasiva para sistemas informáticos. La seguridad activa incluye antivirus, firewalls, proxies, contraseñas y criptografía. La seguridad pasiva incluye sistemas de alimentación ininterrumpida, dispositivos de almacenamiento en red y políticas de copias de seguridad.

Hardware y sistemas operativos

El documento describe la relación entre el software y el hardware, las diferencias entre sistemas operativos en el manejo de hardware, y la importancia del mantenimiento del hardware y software. Coordina las instrucciones del software con el hardware, gestiona errores de hardware, y configura el entorno para el uso optimo de periféricos. El mantenimiento evita fallas, mejora la ventilación, y previene la corrosión.

Cortafuego

Un cortafuego es un dispositivo que limita el acceso entre redes de acuerdo a una política de seguridad local. Pueden establecer distintos niveles de seguridad entre subredes públicas, zonas desmilitarizadas y subredes privadas. Funcionan permitiendo o rechazando el tráfico entre subredes y facilitan el cumplimiento de políticas de seguridad aunque se debe tener cuidado de no crear una falsa sensación de seguridad.

Redes informaticas

Este documento describe las ventajas y desventajas de las redes informáticas. Entre las ventajas se encuentran una mejor comunicación entre usuarios, reducciones en los presupuestos de software y hardware, y mejoras en la administración y seguridad de datos. Algunas desventajas incluyen un mayor riesgo de inseguridad debido a hackers o virus, posibles costos de mantenimiento, y la dependencia de un servidor funcional.

Manteniminto de cableado estructurado

Este documento describe tres tipos de mantenimiento: preventivo, correctivo y de mejora. El mantenimiento preventivo busca anticiparse a problemas para prevenir afectaciones a la productividad o conectividad de recursos como datos, software, redes e internet. El mantenimiento correctivo corrige contingencias actuales en recursos como redes, protocolos de seguridad o posibles virus. El mantenimiento de mejora anticipa posibles fallas a largo o mediano plazo en recursos como direcciones IP, espacio en discos o memoria en routers.

Configuracion para la seguridad de una red

La seguridad informática se encarga de proteger la privacidad y integridad de la información almacenada en sistemas informáticos. Un sistema puede protegerse lógicamente con software o físicamente con mantenimiento, pero ninguna técnica asegura su inviolabilidad. Las amenazas pueden provenir de programas dañinos o de accesos remotos no autorizados.

Tp 3 Seguridad Informatica

Este documento resume conceptos clave de seguridad informática como información, almacenamiento de datos, seguridad informática, redes, routers, switches, puntos de acceso, servidores de impresión, firewalls y virus. Explica que la seguridad informática se ocupa de proveer condiciones seguras y confiables para el procesamiento de datos a través de normas, procedimientos y técnicas de seguridad.

Servidores de datos

El documento describe tres niveles de protección eléctrica para sistemas de computación. El primer nivel protege servidores de datos mediante el uso de UPS de alta calidad con software de monitoreo. El segundo nivel protege equipos de red como switches y routers contra sobrecargas eléctricas. El tercer nivel recomienda proteger todas las estaciones de trabajo con UPS para prevenir daños a los datos debido a problemas eléctricos.

Presentacion

Este documento describe los diferentes tipos de redes de área local. Explica que una red de área local conecta ordenadores en un pequeño entorno como un edificio para compartir recursos. Luego describe dos tipos principales de redes: redes entre iguales con menos de 10 ordenadores sin jerarquía, y redes basadas en servidores con más de 10 ordenadores y uno o más servidores dedicados. Finalmente, cubre tres topologías básicas para conectar ordenadores en una red: bus, anillo y estrella.

Administración de la seguridad

El documento describe diferentes tipos de pruebas de seguridad, incluyendo pruebas externas (blackbox), pruebas internas (whitebox), y el rol de un hacker ético. Las pruebas externas evalúan la seguridad desde fuera de la empresa simulando un ataque, mientras que las pruebas internas evalúan lo que puede hacer un atacante interno con acceso total. Un hacker ético aplica sus conocimientos de hacking con fines de mejorar la seguridad defensiva.

4.3.2 Escritorio Remoto

El documento habla sobre el Taller de Sistemas Operativos. Explica que la interfaz gráfica remota permite manejar un equipo de forma remota como si estuvieramos frente a él. También permite conectarse a equipos de la misma red local para administrarlos desde una sola máquina y así ahorrar recursos. Finalmente, menciona que existen aplicaciones que brindan la posibilidad de controlar una pc de manera remota.

4.3 Recursos Remotos

El documento habla sobre recursos remotos, los cuales son dispositivos que no están directamente conectados a la PC pero se pueden acceder a través de una red, permitiendo ver y trabajar en computadoras físicamente lejanas. Estas conexiones se realizan a través de una red o Internet desde el equipo propio, como por ejemplo los discos de otra PC a los que se puede acceder y guardar información. TeamViewer permite controlar remotamente cualquier ordenador o Mac a través de Internet en pocos segundos o usarlo para reuniones en línea.

Licencias de los sistemas operativos

Este documento presenta información general sobre lenguaje y comunicación como parte de un curso de enfermería en la Universidad Técnica de Machala en Ecuador en 2013-2014. La profesora Karina García instruye a la estudiante Cristina Yunga sobre estos temas fundamentales para su primer año de estudios de enfermería.

ESPEA_Software De Red (Clase 3)

El documento habla sobre el software de red. Explica que el software de red establece protocolos para que las computadoras se comuniquen enviando y recibiendo paquetes de datos, y que dirige el movimiento de paquetes a través de la red física. Además, menciona que el objetivo del software de red es coordinar y manejar los recursos entre los equipos de una red. Finalmente, proporciona algunos ejemplos de sistemas operativos de red como Novell, Windows NT y Windows 2003 Server.

Las redes de computadoras

Una red de computadoras permite enlazar diferentes archivos entre muchos computadores formando un sistema. Este sistema está compuesto por computadoras, tarjetas de red, cables, sistemas operativos y conectores que permiten la comunicación entre los equipos.

Investigacion de red

La red de Área Local de la Escuela Primaria General Lázaro Cárdenas consiste en 5 equipos de cómputo conectados a través de un switch. Un estudiante de bachillerato en informática administra la red y se encarga de su mantenimiento. La red cuenta con servicio de internet ADSL de 5 Mbps proporcionado por Telmex a un costo de $599 mensuales. No hay controles sobre los usuarios ni se utilizan servidores.

Redes de computadores

Este documento describe los componentes básicos de una red de computadoras, incluyendo servidores, estaciones de trabajo, tarjetas de red, y cableado. Explica qué es una red, sus ventajas y desventajas, y las características que debe tener una buena red como velocidad, seguridad, confiabilidad y escalabilidad. Además, detalla los diferentes tipos de cableado y tarjetas de red que se pueden usar.

Sistema operativo de red

Este documento describe los conceptos básicos de un sistema operativo de red. Explica que un sistema operativo de red permite la comunicación entre computadoras en una red, coordinando los recursos y periféricos. También describe las características, medidas de seguridad requeridas, y la arquitectura cliente-servidor, donde los servidores gestionan recursos compartidos y los clientes los utilizan.

Más contenido relacionado

La actualidad más candente

actividad 3.2.2

El documento describe diferentes tipos de errores técnicos que pueden ocurrir en computadoras e internet, incluyendo errores de usuarios, hardware, sistema operativo, conexiones de red y seguridad. Proporciona ejemplos breves de cada tipo de error para ilustrar cómo estos problemas técnicos pueden manifestarse.

Actividad 3.2.2

Este documento describe diferentes aspectos de un sistema informático, incluyendo el hardware, la seguridad, las conexiones de red, el sistema operativo y los usuarios. Define el hardware como las partes físicas de un sistema como componentes eléctricos, electrónicos y mecánicos. La seguridad se refiere a características y condiciones para garantizar la confidencialidad, integridad y disponibilidad de los datos y su almacenamiento. El sistema operativo gestiona los recursos de hardware y provee servicios a las aplicaciones, ejecutándose

Virus informaticos

El documento describe diferentes tipos de virus informáticos como virus de programa, mutantes, gusanos, caballos de Troya y sus características. También explica medidas de seguridad para prevenir infecciones como mantener software antivirus actualizado, no abrir archivos sospechosos y realizar copias de seguridad.

Seguridad Informática - Rafael León Márquez 4ºB

El documento habla sobre la seguridad informática y las amenazas comunes como virus, troyanos y hackers. Describe medidas como usar antivirus y cortafuegos, realizar copias de seguridad periódicas, y la importancia de la encriptación para proteger los datos.

SECURITY

El documento describe elementos de seguridad activa y pasiva para sistemas informáticos. La seguridad activa incluye antivirus, firewalls, proxies, contraseñas y criptografía. La seguridad pasiva incluye sistemas de alimentación ininterrumpida, dispositivos de almacenamiento en red y políticas de copias de seguridad.

Hardware y sistemas operativos

El documento describe la relación entre el software y el hardware, las diferencias entre sistemas operativos en el manejo de hardware, y la importancia del mantenimiento del hardware y software. Coordina las instrucciones del software con el hardware, gestiona errores de hardware, y configura el entorno para el uso optimo de periféricos. El mantenimiento evita fallas, mejora la ventilación, y previene la corrosión.

Cortafuego

Un cortafuego es un dispositivo que limita el acceso entre redes de acuerdo a una política de seguridad local. Pueden establecer distintos niveles de seguridad entre subredes públicas, zonas desmilitarizadas y subredes privadas. Funcionan permitiendo o rechazando el tráfico entre subredes y facilitan el cumplimiento de políticas de seguridad aunque se debe tener cuidado de no crear una falsa sensación de seguridad.

Redes informaticas

Este documento describe las ventajas y desventajas de las redes informáticas. Entre las ventajas se encuentran una mejor comunicación entre usuarios, reducciones en los presupuestos de software y hardware, y mejoras en la administración y seguridad de datos. Algunas desventajas incluyen un mayor riesgo de inseguridad debido a hackers o virus, posibles costos de mantenimiento, y la dependencia de un servidor funcional.

Manteniminto de cableado estructurado

Este documento describe tres tipos de mantenimiento: preventivo, correctivo y de mejora. El mantenimiento preventivo busca anticiparse a problemas para prevenir afectaciones a la productividad o conectividad de recursos como datos, software, redes e internet. El mantenimiento correctivo corrige contingencias actuales en recursos como redes, protocolos de seguridad o posibles virus. El mantenimiento de mejora anticipa posibles fallas a largo o mediano plazo en recursos como direcciones IP, espacio en discos o memoria en routers.

Configuracion para la seguridad de una red

La seguridad informática se encarga de proteger la privacidad y integridad de la información almacenada en sistemas informáticos. Un sistema puede protegerse lógicamente con software o físicamente con mantenimiento, pero ninguna técnica asegura su inviolabilidad. Las amenazas pueden provenir de programas dañinos o de accesos remotos no autorizados.

Tp 3 Seguridad Informatica

Este documento resume conceptos clave de seguridad informática como información, almacenamiento de datos, seguridad informática, redes, routers, switches, puntos de acceso, servidores de impresión, firewalls y virus. Explica que la seguridad informática se ocupa de proveer condiciones seguras y confiables para el procesamiento de datos a través de normas, procedimientos y técnicas de seguridad.

Servidores de datos

El documento describe tres niveles de protección eléctrica para sistemas de computación. El primer nivel protege servidores de datos mediante el uso de UPS de alta calidad con software de monitoreo. El segundo nivel protege equipos de red como switches y routers contra sobrecargas eléctricas. El tercer nivel recomienda proteger todas las estaciones de trabajo con UPS para prevenir daños a los datos debido a problemas eléctricos.

Presentacion

Este documento describe los diferentes tipos de redes de área local. Explica que una red de área local conecta ordenadores en un pequeño entorno como un edificio para compartir recursos. Luego describe dos tipos principales de redes: redes entre iguales con menos de 10 ordenadores sin jerarquía, y redes basadas en servidores con más de 10 ordenadores y uno o más servidores dedicados. Finalmente, cubre tres topologías básicas para conectar ordenadores en una red: bus, anillo y estrella.

Administración de la seguridad

El documento describe diferentes tipos de pruebas de seguridad, incluyendo pruebas externas (blackbox), pruebas internas (whitebox), y el rol de un hacker ético. Las pruebas externas evalúan la seguridad desde fuera de la empresa simulando un ataque, mientras que las pruebas internas evalúan lo que puede hacer un atacante interno con acceso total. Un hacker ético aplica sus conocimientos de hacking con fines de mejorar la seguridad defensiva.

4.3.2 Escritorio Remoto

El documento habla sobre el Taller de Sistemas Operativos. Explica que la interfaz gráfica remota permite manejar un equipo de forma remota como si estuvieramos frente a él. También permite conectarse a equipos de la misma red local para administrarlos desde una sola máquina y así ahorrar recursos. Finalmente, menciona que existen aplicaciones que brindan la posibilidad de controlar una pc de manera remota.

4.3 Recursos Remotos

El documento habla sobre recursos remotos, los cuales son dispositivos que no están directamente conectados a la PC pero se pueden acceder a través de una red, permitiendo ver y trabajar en computadoras físicamente lejanas. Estas conexiones se realizan a través de una red o Internet desde el equipo propio, como por ejemplo los discos de otra PC a los que se puede acceder y guardar información. TeamViewer permite controlar remotamente cualquier ordenador o Mac a través de Internet en pocos segundos o usarlo para reuniones en línea.

Licencias de los sistemas operativos

Este documento presenta información general sobre lenguaje y comunicación como parte de un curso de enfermería en la Universidad Técnica de Machala en Ecuador en 2013-2014. La profesora Karina García instruye a la estudiante Cristina Yunga sobre estos temas fundamentales para su primer año de estudios de enfermería.

ESPEA_Software De Red (Clase 3)

El documento habla sobre el software de red. Explica que el software de red establece protocolos para que las computadoras se comuniquen enviando y recibiendo paquetes de datos, y que dirige el movimiento de paquetes a través de la red física. Además, menciona que el objetivo del software de red es coordinar y manejar los recursos entre los equipos de una red. Finalmente, proporciona algunos ejemplos de sistemas operativos de red como Novell, Windows NT y Windows 2003 Server.

Las redes de computadoras

Una red de computadoras permite enlazar diferentes archivos entre muchos computadores formando un sistema. Este sistema está compuesto por computadoras, tarjetas de red, cables, sistemas operativos y conectores que permiten la comunicación entre los equipos.

Investigacion de red

La red de Área Local de la Escuela Primaria General Lázaro Cárdenas consiste en 5 equipos de cómputo conectados a través de un switch. Un estudiante de bachillerato en informática administra la red y se encarga de su mantenimiento. La red cuenta con servicio de internet ADSL de 5 Mbps proporcionado por Telmex a un costo de $599 mensuales. No hay controles sobre los usuarios ni se utilizan servidores.

La actualidad más candente (20)

Similar a Tipo jennifer

Redes de computadores

Este documento describe los componentes básicos de una red de computadoras, incluyendo servidores, estaciones de trabajo, tarjetas de red, y cableado. Explica qué es una red, sus ventajas y desventajas, y las características que debe tener una buena red como velocidad, seguridad, confiabilidad y escalabilidad. Además, detalla los diferentes tipos de cableado y tarjetas de red que se pueden usar.

Sistema operativo de red

Este documento describe los conceptos básicos de un sistema operativo de red. Explica que un sistema operativo de red permite la comunicación entre computadoras en una red, coordinando los recursos y periféricos. También describe las características, medidas de seguridad requeridas, y la arquitectura cliente-servidor, donde los servidores gestionan recursos compartidos y los clientes los utilizan.

Angie tabla

Este documento proporciona definiciones e información sobre varios conceptos de informática. Define hardware como las partes físicas de un sistema informático como componentes eléctricos, electrónicos y mecánicos. Explica que un ventilador de refrigeración dañado puede causar sobrecalentamiento del procesador y reducir el rendimiento. Define seguridad como el estado de bienestar que percibe el ser humano. Señala que no hacer o comprobar los respaldos con regularidad. Define conexión en red como permitir que un equipo se cone

Redes de Computador

El documento describe las características básicas de una red de computadoras, incluyendo sus ventajas y desventajas. Explica que una red es un conjunto de equipos conectados que comparten información y recursos. También define términos clave como servidor, estación de trabajo, tarjeta de interfaz y cableado, los cuales son componentes fundamentales de toda red.

Taller resdes de computadores sergio higuera

Este documento describe los componentes básicos de una red de computadoras. Explica que una red consta de servidores, estaciones de trabajo, tarjetas de red, y cableado. Detalla los tipos de cableado como par trenzado, coaxial y fibra óptica. También define roles clave como servidor para gestionar recursos compartidos, e estaciones de trabajo para procesamiento local.

terminos de la informàtica

Este documento define varios términos clave relacionados con la informática, incluyendo hardware, software, dispositivos de entrada y salida, algoritmos, sistemas operativos, programas, diseño web, redes, mantenimiento preventivo y correctivo, buscadores, tarjeta madre, soporte técnico, fuente de poder, tarjetas de memoria, y la Web 2.0. Explica que la informática es el procesamiento automático de información usando dispositivos electrónicos, y que el hardware son las partes físicas de una computadora m

Normatividad

Este documento contiene información sobre diferentes tipos de equipos y periféricos de computación, sus características y usos. Incluye detalles sobre arrendamiento de equipos, mantenimiento preventivo y correctivo, telecomunicaciones, desarrollo de sistemas, impresoras, escáneres, cámaras web, puertos, redes, software, lenguajes de programación, mantenimiento de equipos, soporte técnico y conceptos relacionados con la seguridad física y lógica de los sistemas de computación.

Redes 1 christian dueñas

El documento habla sobre las redes de computadoras. Explica que una red es un conjunto de equipos informáticos conectados entre sí para compartir información y recursos. Describe los componentes clave de una red como servidores, estaciones de trabajo, tarjetas de red y diferentes tipos de cableado. También cubre conceptos como velocidad, seguridad, confiabilidad, escalabilidad y disponibilidad en las redes.

Redes 1. edwin pestana cobos

El documento describe los componentes básicos de una red, incluyendo cables, tarjetas de red, servidores, estaciones de trabajo y software de red. Explica los tipos de terminales, las ventajas de las redes, las características como velocidad y seguridad, y define conceptos como firewalls y copias de seguridad.

Redes 1. edwin pestana cobos

El documento describe los componentes básicos de una red, incluyendo cables, tarjetas de red, servidores, estaciones de trabajo y software de red. Explica los tipos de terminales, las ventajas de las redes, las características como velocidad y seguridad, y define conceptos como firewalls y copias de seguridad.

Redes de Computadores

El documento proporciona información sobre redes de computadoras. Define una red de computadoras como una interconexión de dispositivos que permite compartir información y recursos. Describe las ventajas de las redes, que incluyen compartir hardware y software, así como trabajar en forma colaborativa. También describe componentes clave de una red como servidores, estaciones de trabajo, tarjetas de interfaz de red y cableado.

Informatica

Este documento define términos clave relacionados con la informática como hardware, software, dispositivos de entrada y salida, sistemas operativos, programas, algoritmos y redes. Explica conceptos como tarjeta madre, fuente de poder, tarjetas de memoria, discos duros e Internet y cómo estos componentes interactúan para procesar y almacenar información de manera automática.

Redes 1 lizeth karina pinzon

1) Una red de computadoras permite que las máquinas compartan información, servicios y recursos. Se requieren elementos como ordenadores, tarjetas de red y servidores.

2) Un terminal inteligente puede realizar funciones de forma independiente gracias a su procesador y memoria propios, mientras que un terminal tonto solo puede dar entrada y mostrar salida de datos de una computadora remota sin capacidad de procesamiento.

3) Las características clave de una red son la velocidad, seguridad, confiabilidad, escalabilidad y disponibilidad

Plan de sesion 11 febrero 2011 crm

El documento habla sobre la certificación CompTIA A+ y sus características. CompTIA A+ certifica a los técnicos en hardware y software de computadoras personales. Otras certificaciones relacionadas incluyen CCNA, CCNP, CCIE, CISSP, MCP, MCSA y MCSE. La certificación CompTIA A+ es otorgada por CompTIA y acredita a los técnicos en hardware, software y redes básicas de PC.

Titulo red de computadoras

El documento define una red de computadoras como un sistema de comunicaciones que conecta varias unidades autónomas para permitir el intercambio de información. Las redes tienen como objetivos principales compartir recursos como programas, datos y equipos entre usuarios sin importar su ubicación, y proporcionar alta fiabilidad al duplicar archivos en múltiples máquinas. Las redes también pueden ahorrar costos al permitir el uso compartido de recursos caros como impresoras láser de alta calidad.

Redes y seguridad infomatica

Este documento describe los conceptos básicos de las redes informáticas y la seguridad. Define qué son las redes, los tipos de redes según su tamaño, medio físico y topología. Explica los elementos clave de una red como las tarjetas de red, cables, switches y routers. También cubre temas de seguridad como antivirus, cortafuegos, amenazas comunes y cómo protegerse de ellas.

Redes de computadoras

Una red de computadoras conecta equipos informáticos y software a través de dispositivos físicos para compartir información y recursos. Las redes permiten que organizaciones con múltiples computadoras en diferentes ubicaciones extraigan y correlacionen información entre todas sus oficinas. Los objetivos principales de una red son compartir recursos como programas, datos y equipos sin importar la ubicación.

S.O

El documento habla sobre los sistemas operativos de red. Explica que son software que permiten la comunicación entre sistemas informáticos en una red y coordinan los recursos entre equipos clientes y servidores. También describe algunas características como la multitarea, los componentes de software cliente y servidor, y medidas de seguridad importantes durante la instalación de un sistema operativo de red.

Un completo analisis para crear un sistema de seguridad en redes LAN

Este documento describe los pasos para implementar un sistema básico de seguridad en una red LAN, incluyendo consideraciones de hardware, software e instalación. Explica los componentes clave de una red LAN como servidores, estaciones de trabajo, tarjetas de red y cableado. También cubre temas como topologías de red, problemas comunes y soluciones, e instalación y mantenimiento de la red.

Similar a Tipo jennifer (20)

Un completo analisis para crear un sistema de seguridad en redes LAN

Un completo analisis para crear un sistema de seguridad en redes LAN

Último

La necesidad de bienestar y el uso de la naturaleza.pdf

La necesidad de bienestar y el uso de la naturaleza

Lecciones 10 Esc. Sabática. El espiritismo desenmascarado docx

El espiritismo, se puede usar para engañar.

Lecciones 11 Esc. Sabática. El conflicto inminente docx

El conflicto en el fin del tiempo será sobre la adoración.

MATERIAL ESCOLAR 2024-2025 3 AÑOS CEIP SAN CRISTÓBAL

MATERIAL ESCOLAR 2024-2025 3 AÑOS CEIP SAN CRISTÓBAL

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

CONCURSOS EDUCATIVOS 2024-PRESENTACIÓN ORIENTACIONES ETAPA IE (1).pptx

Desripción de concursos educativos 2024

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

El Mtro. JAVIER SOLIS NOYOLA crea y desarrolla el “DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARIS”. Esta actividad de aprendizaje propone el reto de descubrir el la secuencia números para abrir un candado, el cual destaca la percepción geométrica y conceptual. La intención de esta actividad de aprendizaje lúdico es, promover los pensamientos lógico (convergente) y creativo (divergente o lateral), mediante modelos mentales de: atención, memoria, imaginación, percepción (Geométrica y conceptual), perspicacia, inferencia y viso-espacialidad. Didácticamente, ésta actividad de aprendizaje es transversal, y que integra áreas del conocimiento: matemático, Lenguaje, artístico y las neurociencias. Acertijo dedicado a los Juegos Olímpicos de París 2024.

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS.pdf

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS

CINE COMO RECURSO DIDÁCTICO para utilizar en TUTORÍA

Dos cortos y ocho películas para tratar en el aula.

Este documento contiene, el programa completo de un acto para realizar la pro...

acto promesa de lealtad a la bandera

Último (20)

La necesidad de bienestar y el uso de la naturaleza.pdf

La necesidad de bienestar y el uso de la naturaleza.pdf

Inteligencia Artificial y Aprendizaje Activo FLACSO Ccesa007.pdf

Inteligencia Artificial y Aprendizaje Activo FLACSO Ccesa007.pdf

Lecciones 10 Esc. Sabática. El espiritismo desenmascarado docx

Lecciones 10 Esc. Sabática. El espiritismo desenmascarado docx

200. Efemerides junio para trabajar en periodico mural

200. Efemerides junio para trabajar en periodico mural

Lecciones 11 Esc. Sabática. El conflicto inminente docx

Lecciones 11 Esc. Sabática. El conflicto inminente docx

MATERIAL ESCOLAR 2024-2025 3 AÑOS CEIP SAN CRISTÓBAL

MATERIAL ESCOLAR 2024-2025 3 AÑOS CEIP SAN CRISTÓBAL

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

MATERIAL ESCOLAR 2024-2025. 4 AÑOS CEIP SAN CRISTOBAL

CONCURSOS EDUCATIVOS 2024-PRESENTACIÓN ORIENTACIONES ETAPA IE (1).pptx

CONCURSOS EDUCATIVOS 2024-PRESENTACIÓN ORIENTACIONES ETAPA IE (1).pptx

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

ACERTIJO DESCIFRANDO CÓDIGO DEL CANDADO DE LA TORRE EIFFEL EN PARÍS. Por JAVI...

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS.pdf

DESARROLLO DE LAS RELACIONES CON LOS STAKEHOLDERS.pdf

CINE COMO RECURSO DIDÁCTICO para utilizar en TUTORÍA

CINE COMO RECURSO DIDÁCTICO para utilizar en TUTORÍA

La vida de Martin Miguel de Güemes para niños de primaria

La vida de Martin Miguel de Güemes para niños de primaria

Este documento contiene, el programa completo de un acto para realizar la pro...

Este documento contiene, el programa completo de un acto para realizar la pro...

Tipo jennifer

- 1. Tipo Descripción Ejemplo Es quienusaordinariamente algoenel términoque precede del latínusuarios hace menciónala personaque utiliza algúntipode objeto La páginade iniciooel buscadorse cambiansolos. Se refiere atodaslas partesfísicasde un sistemainformático. Un ventilador de refrigeración dañado puede causar un sobrecalentamiento del procesador. Es un programa o conjuntode programas de un sistemainformáticoque gestiona losrecursosde hardware y provee serviciosalosprogramasy aplicaciones de software. -Apagarmal el pc originaerroresen el sistema. -unvirusinformáticopuede borrar o dañar archivosfundamentalesdel sistemaoperativo. Permite que suequipose conecte a internetoa un redo a otroequipoconla característica conexionesde red. -Loscablesno estáncorrectamente conectados. -haycontroladoresdañadoso incompatibles. -Faltade actualizaciones. Es el área de la informaciónque se enfocaenla protecciónde la infraestructuracomputacional ytodolo relacionadoconesta. Los ambientes más extremos, no es necesario poner una red sobrepuesta a la red existente para lograr niveles de visibilidad y de respuesta no existentes anteriormente.