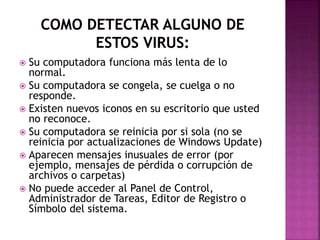

El documento describe varios tipos de malware común, incluyendo virus, gusanos, puertas traseras, keyloggers, botnets, spyware, adware, ransomware y scareware. Explica sus características y cómo funcionan para infectar y dañar sistemas. También proporciona consejos sobre cómo protegerse de malware y qué hacer si una computadora está infectada.