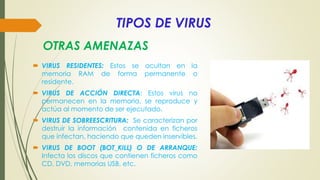

Este documento describe los virus y antivirus informáticos. Explica qué son los virus informáticos, sus propiedades y formas de transmisión. Luego detalla varios tipos de virus como troyanos, gusanos, bombas lógicas y hoaxes. También cubre vacunas informáticas y diferentes tipos de antivirus. Por último, proporciona métodos para protegerse de amenazas como mantener el sistema actualizado e instalar antivirus y firewalls.