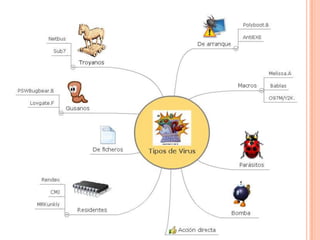

Este documento proporciona información sobre virus informáticos y antivirus. Explica brevemente la historia de los virus, tipos de virus como troyanos y virus polimorfos, y cómo se propagan. También describe varios tipos populares de antivirus, incluidos detectores, eliminadores y protectores, así como algunos programas antivirus populares como Kaspersky, Norton y Eset NOD32.